Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://news.drweb.com/news/.

Данный дневник сформирован из открытого RSS-источника по адресу http://feeds.feedburner.com/drweb/viruses, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

«Доктор Веб»: обзор вирусной активности в мае 2017 года |

31 мая 2017 года

Самым значительным событием мая 2017 года стало массовое распространение вредоносной программы WannaCry, детектируемой Антивирусом Dr.Web как Trojan.Encoder.11432. Этот червь распространялся самостоятельно, заражая сетевые узлы с использованием уязвимости в протоколе SMB. Затем он шифровал файлы на компьютере своей жертвы и требовал выкуп за расшифровку. Кроме того, в мае специалисты «Доктор Веб» исследовали сложного многокомпонентного троянца для Linux, написанного на языке Lua. Также был обнаружен новый бэкдор, угрожающий пользователям macOS.

Главные тенденции мая

- Распространение опасного шифровальщика WannaCry

- Обнаружение бэкдора для macOS

- Появление многокомпонентного троянца для ОС Linux

Угроза месяца

О вредоносной программе, получившей известность под именем WannaCry, рассказывали многие средства массовой информации. Это опасное приложение представляет собой сетевого червя, способного заражать компьютеры под управлением Microsoft Windows. Его распространение началось примерно в 10 утра 12 мая 2017 года. В качестве полезной нагрузки червь несет в себе троянца-шифровальщика. Антивирус Dr.Web детектирует все компоненты червя под именем Trojan.Encoder.11432.

При запуске червь регистрирует себя в качестве системной службы и начинает опрашивать сетевые узлы в локальной сети и в Интернете со случайными IP-адресами. Если установить соединение удалось, червь предпринимает попытку заразить эти компьютеры. В случае успешного заражения червь запускает троянца-шифровальщика, который шифрует файлы на компьютере со случайным ключом. В процессе работы Trojan.Encoder.11432 удаляет теневые копии и отключает функцию восстановления системы. Троянец создает отдельный список файлов, которые шифруются с использованием другого ключа: их вредоносная программа может расшифровать для своей жертвы бесплатно. Поскольку эти тестовые файлы и все остальные файлы на компьютере шифруются с использованием разных ключей, нет никакой гарантии успешной расшифровки файлов даже в случае уплаты выкупа злоумышленникам. Более подробная информация об этом троянце изложена в опубликованной нами статье, а также в подробном техническом описании червя.

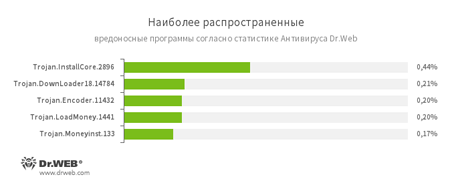

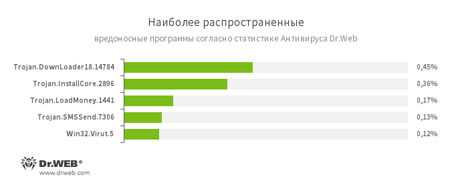

По данным статистики Антивируса Dr.Web

- Trojan.InstallCore

Семейство установщиков нежелательных и вредоносных приложений. - Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений. - Trojan.Encoder.11432

Сетевой червь, запускающий на компьютере жертвы опасного троянца-шифровальщика. Известен также под именем WannaCry. - Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнерской программы LoadMoney. Эти приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО. - Trojan.Moneyinst.133

Вредоносная программа, устанавливающая на компьютер жертвы различное ПО, в том числе других троянцев.

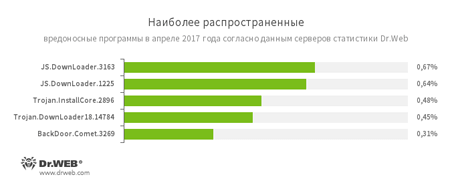

По данным серверов статистики «Доктор Веб»

- JS.DownLoader

Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы. - Trojan.InstallCore

Семейство установщиков нежелательных и вредоносных приложений. - Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений. - Trojan.Moneyinst.151

Вредоносная программа, устанавливающая на компьютер жертвы различное ПО, в том числе других троянцев. - Trojan.PWS.Stealer

Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой конфиденциальной информации.

Статистика вредоносных программ в почтовом трафике

- JS.DownLoader

Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы. - W97M.DownLoader

Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ. - Trojan.PWS.Stealer

Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой конфиденциальной информации.

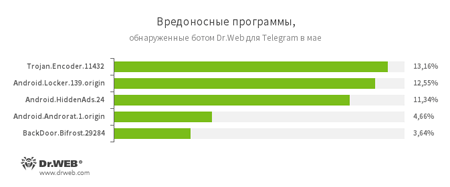

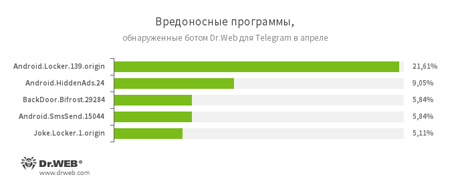

По данным бота Dr.Web для Telegram

- Trojan.Encoder.11432

Сетевой червь, запускающий на компьютере жертвы опасного троянца-шифровальщика. Известен также под именем WannaCry. - Android.Locker.139.origin

Представитель семейства Android-троянцев, предназначенных для вымогательства. Он показывает навязчивое сообщение якобы о нарушении закона и о последовавшей в связи с этим блокировке мобильного устройства, для снятия которой пользователю предлагается заплатить определенную сумму. - Android.HiddenAds.24

Троянец, предназначенный для показа навязчивой рекламы. - Android.Androrat.1.origin

Шпионская программа, работающая на устройствах под управлением ОС Android. - BackDoor.Bifrost.29284

Представитель семейства троянцев-бэкдоров, способных выполнять на зараженной машине поступающие от злоумышленников команды.

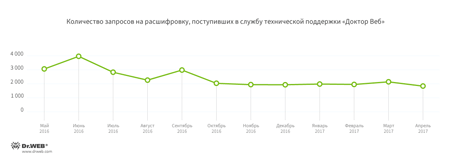

В мае в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих модификаций троянцев-шифровальщиков:

- Trojan.Encoder.858 — 14,39% обращений;

- Trojan.Encoder.11432 — 8.36% обращений;

- Trojan.Encoder.3953 — 7.41% обращений;

- Trojan.Encoder.761 — 2.62% обращений;

- Trojan.Encoder.10144 — 2.60% обращений;

- Trojan.Encoder.567 — 2.47% обращений.

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

В течение мая 2017 года в базу нерекомендуемых и вредоносных сайтов было добавлено 1 129 277 интернет-адресов.

| Апрель 2017 | Май 2017 | Динамика |

|---|---|---|

| + 568 903 | + 1 129 277 | + 98.5% |

Другие события в сфере информационной безопасности

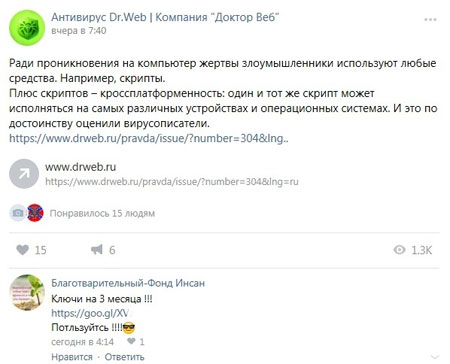

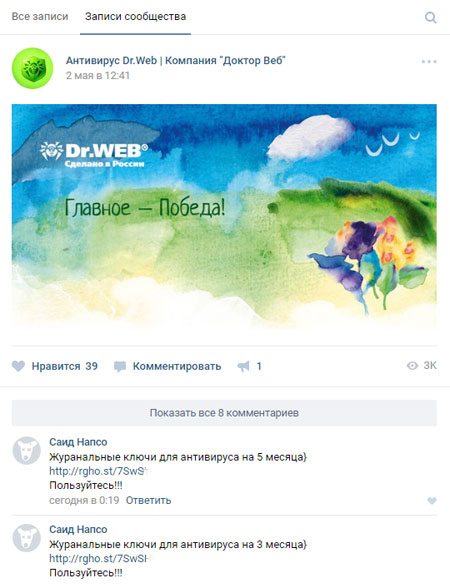

В начале мая был обнаружен троянец, распространявшийся по ссылкам в комментариях, которые злоумышленники оставляли в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте». В своих сообщениях киберпреступники предлагали желающим скачать бесплатные ключи к антивирусу Dr.Web, однако в действительности при переходе по ссылке на компьютер жертвы загружался троянец Trojan.MulDrop7.26387.

Эта вредоносная программа может выполнять различные команды злоумышленников: например, менять обои Рабочего стола Windows, открывать и закрывать лоток оптического привода, менять местами функции кнопок мыши, воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор, или даже продемонстрировать на экране компьютера пугающие видеоролики. Подробности об этом инциденте изложены в опубликованной на нашем сайте статье.

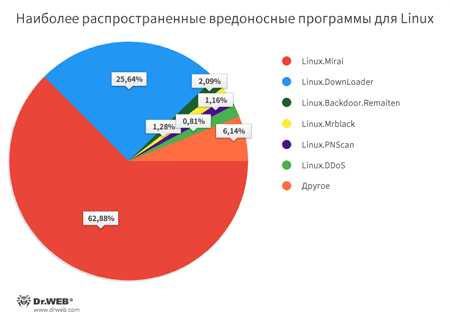

Вредоносные программы для Linux

В мае вирусные аналитики компании «Доктор Веб» исследовали многокомпонентного троянца для ОС Linux, написанного на языке Lua. Эта вредоносная программа, получившая имя Linux.LuaBot, состоит из 31 Lua-сценария и может заражать не только компьютеры, но и различные «умные» устройства: сетевые хранилища, роутеры, телевизионные приставки, IP-камеры, и т. д. Троянец генерирует список IP-адресов, которые будет атаковать, а затем пытается соединиться с удаленными устройствами по созданному списку и авторизоваться путем перебора логинов и паролей по словарю. В случае успеха он загружает на инфицированное устройство свою копию и запускает ее.

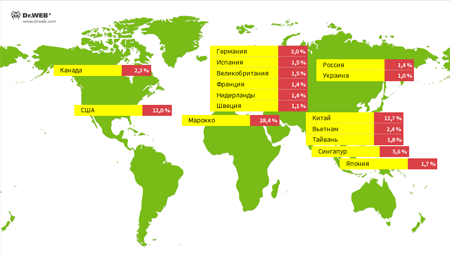

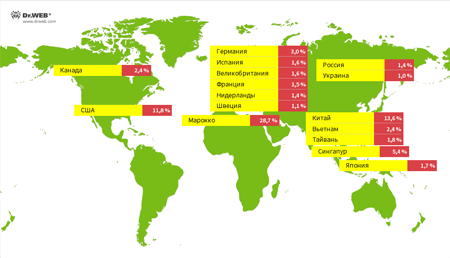

Этот троянец фактически является бэкдором – то есть способен выполнять поступающие от злоумышленников команды. Кроме того, он запускает на зараженном устройстве веб-сервер, позволяющий злоумышленникам скачивать и загружать различные файлы. Вирусные аналитики «Доктор Веб» собрали статистику об уникальных IP-адресах устройств, зараженных Linux.LuaBot, — они представлены на следующей иллюстрации.

Более подробную информацию об этом многокомпонентном троянце можно получить, ознакомившись с нашей новостью или подробным техническим описанием вредоносной программы.

Вредоносные программы для macOS

Последний весенний месяц 2017 года ознаменовался распространением бэкдора для macOS. Троянец был добавлен в вирусные базы Dr.Web под именем Mac.BackDoor.Systemd.1. Бэкдор способен выполнять следующие команды:

- получить список содержимого заданной директории;

- прочитать файл;

- записать в файл;

- получить содержимое файла;

- удалить файл или папку;

- переименовать файл или папку;

- изменить права для файла или папки (команда chmod);

- изменить владельца файлового объекта (команда chown);

- создать папку;

- выполнить команду в оболочке bash;

- обновить троянца;

- переустановить троянца;

- сменить IP-адрес управляющего сервера;

- установить плагин.

Более подробные сведения об этой вредоносной программе изложены в опубликованной на нашем сайте статье.

Вредоносное и нежелательное ПО для мобильных устройств

В мае в каталоге Google Play был обнаружен троянец Android.RemoteCode.28, который скачивал другие программы и передавал на управляющий сервер конфиденциальную информацию. Кроме того, в каталоге были выявлены приложения, скрывающие в себе троянца Android.Spy.308.origin. Он загружал и запускал дополнительные программные модули, а также показывал рекламу. В минувшем месяце вирусописатели под видом ММС-сообщений распространяли банковского троянца Android.BankBot.186.origin, крадущего деньги со счетов пользователей.

Наиболее заметные события, связанные с «мобильной» безопасностью в мае:

- обнаружение Android-троянцев в каталоге Google Play;

- распространение банковского троянца, который незаметно переводил деньги пользователей на счета киберпреступников.

Более подробно о вирусной обстановке для мобильных устройств в мае читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах

http://feedproxy.google.com/~r/drweb/viruses/~3/1JmfBDwv1Bs/

|

|

«Доктор Веб»: обзор вирусной активности в мае 2017 года |

31 мая 2017 года

Самым значительным событием мая 2017 года стало массовое распространение вредоносной программы WannaCry, детектируемой Антивирусом Dr.Web как Trojan.Encoder.11432. Этот червь распространялся самостоятельно, заражая сетевые узлы с использованием уязвимости в протоколе SMB. Затем он шифровал файлы на компьютере своей жертвы и требовал выкуп за расшифровку. Кроме того, в мае специалисты «Доктор Веб» исследовали сложного многокомпонентного троянца для Linux, написанного на языке Lua. Также был обнаружен новый бэкдор, угрожающий пользователям macOS.

Главные тенденции мая

- Распространение опасного шифровальщика WannaCry

- Обнаружение бэкдора для macOS

- Появление многокомпонентного троянца для ОС Linux

Угроза месяца

О вредоносной программе, получившей известность под именем WannaCry, рассказывали многие средства массовой информации. Это опасное приложение представляет собой сетевого червя, способного заражать компьютеры под управлением Microsoft Windows. Его распространение началось примерно в 10 утра 12 мая 2017 года. В качестве полезной нагрузки червь несет в себе троянца-шифровальщика. Антивирус Dr.Web детектирует все компоненты червя под именем Trojan.Encoder.11432.

При запуске червь регистрирует себя в качестве системной службы и начинает опрашивать сетевые узлы в локальной сети и в Интернете со случайными IP-адресами. Если установить соединение удалось, червь предпринимает попытку заразить эти компьютеры. В случае успешного заражения червь запускает троянца-шифровальщика, который шифрует файлы на компьютере со случайным ключом. В процессе работы Trojan.Encoder.11432 удаляет теневые копии и отключает функцию восстановления системы. Троянец создает отдельный список файлов, которые шифруются с использованием другого ключа: их вредоносная программа может расшифровать для своей жертвы бесплатно. Поскольку эти тестовые файлы и все остальные файлы на компьютере шифруются с использованием разных ключей, нет никакой гарантии успешной расшифровки файлов даже в случае уплаты выкупа злоумышленникам. Более подробная информация об этом троянце изложена в опубликованной нами статье, а также в подробном техническом описании червя.

По данным статистики Антивируса Dr.Web

- Trojan.InstallCore

Семейство установщиков нежелательных и вредоносных приложений. - Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений. - Trojan.Encoder.11432

Сетевой червь, запускающий на компьютере жертвы опасного троянца-шифровальщика. Известен также под именем WannaCry. - Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнерской программы LoadMoney. Эти приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО. - Trojan.Moneyinst.133

Вредоносная программа, устанавливающая на компьютер жертвы различное ПО, в том числе других троянцев.

По данным серверов статистики «Доктор Веб»

- JS.DownLoader

Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы. - Trojan.InstallCore

Семейство установщиков нежелательных и вредоносных приложений. - Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений. - Trojan.Moneyinst.151

Вредоносная программа, устанавливающая на компьютер жертвы различное ПО, в том числе других троянцев. - Trojan.PWS.Stealer

Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой конфиденциальной информации.

Статистика вредоносных программ в почтовом трафике

- JS.DownLoader

Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы. - W97M.DownLoader

Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ. - Trojan.PWS.Stealer

Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой конфиденциальной информации.

По данным бота Dr.Web для Telegram

- Trojan.Encoder.11432

Сетевой червь, запускающий на компьютере жертвы опасного троянца-шифровальщика. Известен также под именем WannaCry. - Android.Locker.139.origin

Представитель семейства Android-троянцев, предназначенных для вымогательства. Он показывает навязчивое сообщение якобы о нарушении закона и о последовавшей в связи с этим блокировке мобильного устройства, для снятия которой пользователю предлагается заплатить определенную сумму. - Android.HiddenAds.24

Троянец, предназначенный для показа навязчивой рекламы. - Android.Androrat.1.origin

Шпионская программа, работающая на устройствах под управлением ОС Android. - BackDoor.Bifrost.29284

Представитель семейства троянцев-бэкдоров, способных выполнять на зараженной машине поступающие от злоумышленников команды.

В мае в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих модификаций троянцев-шифровальщиков:

- Trojan.Encoder.858 — 14,39% обращений;

- Trojan.Encoder.11432 — 8.36% обращений;

- Trojan.Encoder.3953 — 7.41% обращений;

- Trojan.Encoder.761 — 2.62% обращений;

- Trojan.Encoder.10144 — 2.60% обращений;

- Trojan.Encoder.567 — 2.47% обращений.

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

В течение мая 2017 года в базу нерекомендуемых и вредоносных сайтов было добавлено 1 129 277 интернет-адресов.

| Апрель 2017 | Май 2017 | Динамика |

|---|---|---|

| + 568 903 | + 1 129 277 | + 98.5% |

Другие события в сфере информационной безопасности

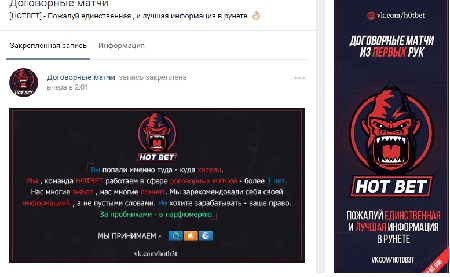

В начале мая был обнаружен троянец, распространявшийся по ссылкам в комментариях, которые злоумышленники оставляли в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте». В своих сообщениях киберпреступники предлагали желающим скачать бесплатные ключи к антивирусу Dr.Web, однако в действительности при переходе по ссылке на компьютер жертвы загружался троянец Trojan.MulDrop7.26387.

Эта вредоносная программа может выполнять различные команды злоумышленников: например, менять обои Рабочего стола Windows, открывать и закрывать лоток оптического привода, менять местами функции кнопок мыши, воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор, или даже продемонстрировать на экране компьютера пугающие видеоролики. Подробности об этом инциденте изложены в опубликованной на нашем сайте статье.

Вредоносные программы для Linux

В мае вирусные аналитики компании «Доктор Веб» исследовали многокомпонентного троянца для ОС Linux, написанного на языке Lua. Эта вредоносная программа, получившая имя Linux.LuaBot, состоит из 31 Lua-сценария и может заражать не только компьютеры, но и различные «умные» устройства: сетевые хранилища, роутеры, телевизионные приставки, IP-камеры, и т. д. Троянец генерирует список IP-адресов, которые будет атаковать, а затем пытается соединиться с удаленными устройствами по созданному списку и авторизоваться путем перебора логинов и паролей по словарю. В случае успеха он загружает на инфицированное устройство свою копию и запускает ее.

Этот троянец фактически является бэкдором – то есть способен выполнять поступающие от злоумышленников команды. Кроме того, он запускает на зараженном устройстве веб-сервер, позволяющий злоумышленникам скачивать и загружать различные файлы. Вирусные аналитики «Доктор Веб» собрали статистику об уникальных IP-адресах устройств, зараженных Linux.LuaBot, — они представлены на следующей иллюстрации.

Более подробную информацию об этом многокомпонентном троянце можно получить, ознакомившись с нашей новостью или подробным техническим описанием вредоносной программы.

Вредоносные программы для macOS

Последний весенний месяц 2017 года ознаменовался распространением бэкдора для macOS. Троянец был добавлен в вирусные базы Dr.Web под именем Mac.BackDoor.Systemd.1. Бэкдор способен выполнять следующие команды:

- получить список содержимого заданной директории;

- прочитать файл;

- записать в файл;

- получить содержимое файла;

- удалить файл или папку;

- переименовать файл или папку;

- изменить права для файла или папки (команда chmod);

- изменить владельца файлового объекта (команда chown);

- создать папку;

- выполнить команду в оболочке bash;

- обновить троянца;

- переустановить троянца;

- сменить IP-адрес управляющего сервера;

- установить плагин.

Более подробные сведения об этой вредоносной программе изложены в опубликованной на нашем сайте статье.

Вредоносное и нежелательное ПО для мобильных устройств

В мае в каталоге Google Play был обнаружен троянец Android.RemoteCode.28, который скачивал другие программы и передавал на управляющий сервер конфиденциальную информацию. Кроме того, в каталоге были выявлены приложения, скрывающие в себе троянца Android.Spy.308.origin. Он загружал и запускал дополнительные программные модули, а также показывал рекламу. В минувшем месяце вирусописатели под видом ММС-сообщений распространяли банковского троянца Android.BankBot.186.origin, крадущего деньги со счетов пользователей.

Наиболее заметные события, связанные с «мобильной» безопасностью в мае:

- обнаружение Android-троянцев в каталоге Google Play;

- распространение банковского троянца, который незаметно переводил деньги пользователей на счета киберпреступников.

Более подробно о вирусной обстановке для мобильных устройств в мае читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах

http://feedproxy.google.com/~r/drweb/viruses/~3/1JmfBDwv1Bs/

|

|

«Доктор Веб» исследовал многокомпонентного троянца для Linux |

25 мая 2017 года

Первые атаки с применением троянца, вошедшего в семейство Linux.LuaBot, специалисты «Доктор Веб» фиксировали еще в декабре 2016 года. Все представители семейства написаны на скриптовом языке Lua. Троянец непрерывно эволюционирует с ноября 2016 года, и новые версии Linux.LuaBot появляются с завидной регулярностью. Вредоносная программа Linux.LuaBot представляет собой набор из 31 Lua-сценария и двух дополнительных модулей, каждый из которых выполняет собственную функцию. Троянец способен заражать устройства с архитектурами Intel x86 (и Intel x86_64), MIPS, MIPSEL, Power PC, ARM, SPARC, SH4, M68k – иными словами, не только компьютеры, но и широчайший ассортимент роутеров, телевизионных приставок, сетевых хранилищ, IP-камер и других «умных» девайсов. При этом специалистам «Доктор Веб» не удалось обнаружить в «дикой природе» сборки троянца для архитектуры SPARC: заражающий устройства инфектор троянца умеет определять эту архитектуру, но реально существующих модулей для нее не выявлено.

Все входящие в состав Linux.LuaBot сценарии взаимосвязаны. Троянец генерирует список IP-адресов, которые будет атаковать, а затем пытается соединиться с удаленными устройствами по созданному списку и авторизоваться путем перебора логинов и паролей по словарю. Скрипты, с использованием которых осуществляется взлом сетевых узлов, умеют определять архитектуру атакуемого устройства и, кроме того, имеют специальный механизм для детектирования «ханипотов» (от англ. honeypot, «горшочек с медом») — серверов, играющих роль приманки для злоумышленников. С помощью «ханипотов» специалисты по информационной безопасности изучают методики атак и инструментарий злоумышленников. При этом атаки выполняются как по протоколу Telnet, так и посредством SSH — за работу с каждым из этих протоколов отвечает отдельный Lua-сценарий. Если получить доступ к устройству удалось, вредоносный скрипт устанавливает на него троянца Linux.LuaBot соответствующей архитектуры. В процессе атаки по протоколу Telnet на скомпрометированный узел сначала загружается небольшой модуль, который, запустившись, скачивает самого троянца, при атаке по протоколу SSH троянец загружается сразу.

Один из модулей Linux.LuaBot представляет собой полноценный веб-сервер, работающий по протоколу HTTP. Сервер может сохранить на инфицированном устройстве и выполнить приложение, передать по запросу файл из своей директории и сообщать информацию о версии троянца. Отметим, что в майской версии Linux.LuaBot злоумышленники убрали функцию передачи данных о зараженном устройстве.

Linux.LuaBot общается с управляющим сервером по протоколу HTTP, при этом вся передаваемая информация шифруется. Для поиска свежих конфигурационных файлов и модулей используется сеть P2P на основе протокола Bittorent DHT, такого же, который задействован в обычных торрент-сетях. За эту функцию отвечает еще один скрипт. При этом принимаемые и передаваемые сообщения проверяются на подлинность с помощью цифровой подписи. Если P2P-сеть недоступна, отдельный сценарий выполняет обновление Linux.LuaBot с помощью других зараженных узлов, закачивая свои файлы на скомпрометированные устройства по специальному запросу. Этот сценарий присутствовал только в ранних версиях троянца.

Опасность Linux.LuaBot для владельцев Linux-устройств заключается в том, что этот троянец фактически является бэкдором, то есть способен выполнять поступающие от злоумышленников команды. Кроме того, ранние версии этой вредоносной программы запускали на скомпрометированном устройстве прокси-сервер, который злоумышленники использовали для анонимизации своих действий в Интернете.

Вирусные аналитики «Доктор Веб» собрали статистику об уникальных IP-адресах устройств, зараженных Linux.LuaBot. Географическое распределение этих адресов показано на следующей иллюстрации.

Специалистам «Доктор Веб» известно несколько модификаций Linux.LuaBot, отличающихся набором функций и архитектурными особенностями. Антивирус Dr.Web детектирует все существующие на сегодняшний день образцы Linux.LuaBot.

http://feedproxy.google.com/~r/drweb/viruses/~3/F-RfZmu9MD8/

|

|

«Доктор Веб» исследовал многокомпонентного троянца для Linux |

25 мая 2017 года

Первые атаки с применением троянца, вошедшего в семейство Linux.LuaBot, специалисты «Доктор Веб» фиксировали еще в декабре 2016 года. Все представители семейства написаны на скриптовом языке Lua. Троянец непрерывно эволюционирует с ноября 2016 года, и новые версии Linux.LuaBot появляются с завидной регулярностью. Вредоносная программа Linux.LuaBot представляет собой набор из 31 Lua-сценария и двух дополнительных модулей, каждый из которых выполняет собственную функцию. Троянец способен заражать устройства с архитектурами Intel x86 (и Intel x86_64), MIPS, MIPSEL, Power PC, ARM, SPARC, SH4, M68k – иными словами, не только компьютеры, но и широчайший ассортимент роутеров, телевизионных приставок, сетевых хранилищ, IP-камер и других «умных» девайсов. При этом специалистам «Доктор Веб» не удалось обнаружить в «дикой природе» сборки троянца для архитектуры SPARC: заражающий устройства инфектор троянца умеет определять эту архитектуру, но реально существующих модулей для нее не выявлено.

Все входящие в состав Linux.LuaBot сценарии взаимосвязаны. Троянец генерирует список IP-адресов, которые будет атаковать, а затем пытается соединиться с удаленными устройствами по созданному списку и авторизоваться путем перебора логинов и паролей по словарю. Скрипты, с использованием которых осуществляется взлом сетевых узлов, умеют определять архитектуру атакуемого устройства и, кроме того, имеют специальный механизм для детектирования «ханипотов» (от англ. honeypot, «горшочек с медом») — серверов, играющих роль приманки для злоумышленников. С помощью «ханипотов» специалисты по информационной безопасности изучают методики атак и инструментарий злоумышленников. При этом атаки выполняются как по протоколу Telnet, так и посредством SSH — за работу с каждым из этих протоколов отвечает отдельный Lua-сценарий. Если получить доступ к устройству удалось, вредоносный скрипт устанавливает на него троянца Linux.LuaBot соответствующей архитектуры. В процессе атаки по протоколу Telnet на скомпрометированный узел сначала загружается небольшой модуль, который, запустившись, скачивает самого троянца, при атаке по протоколу SSH троянец загружается сразу.

Один из модулей Linux.LuaBot представляет собой полноценный веб-сервер, работающий по протоколу HTTP. Сервер может сохранить на инфицированном устройстве и выполнить приложение, передать по запросу файл из своей директории и сообщать информацию о версии троянца. Отметим, что в майской версии Linux.LuaBot злоумышленники убрали функцию передачи данных о зараженном устройстве.

Linux.LuaBot общается с управляющим сервером по протоколу HTTP, при этом вся передаваемая информация шифруется. Для поиска свежих конфигурационных файлов и модулей используется сеть P2P на основе протокола Bittorent DHT, такого же, который задействован в обычных торрент-сетях. За эту функцию отвечает еще один скрипт. При этом принимаемые и передаваемые сообщения проверяются на подлинность с помощью цифровой подписи. Если P2P-сеть недоступна, отдельный сценарий выполняет обновление Linux.LuaBot с помощью других зараженных узлов, закачивая свои файлы на скомпрометированные устройства по специальному запросу. Этот сценарий присутствовал только в ранних версиях троянца.

Опасность Linux.LuaBot для владельцев Linux-устройств заключается в том, что этот троянец фактически является бэкдором, то есть способен выполнять поступающие от злоумышленников команды. Кроме того, ранние версии этой вредоносной программы запускали на скомпрометированном устройстве прокси-сервер, который злоумышленники использовали для анонимизации своих действий в Интернете.

Вирусные аналитики «Доктор Веб» собрали статистику об уникальных IP-адресах устройств, зараженных Linux.LuaBot. Географическое распределение этих адресов показано на следующей иллюстрации.

Специалистам «Доктор Веб» известно несколько модификаций Linux.LuaBot, отличающихся набором функций и архитектурными особенностями. Антивирус Dr.Web детектирует все существующие на сегодняшний день образцы Linux.LuaBot.

http://feedproxy.google.com/~r/drweb/viruses/~3/F-RfZmu9MD8/

|

|

«Доктор Веб» исследовал многокомпонентного троянца для Linux |

25 мая 2017 года

Первые атаки с применением троянца, вошедшего в семейство Linux.LuaBot, специалисты «Доктор Веб» фиксировали еще в декабре 2016 года. Все представители семейства написаны на скриптовом языке Lua. Троянец непрерывно эволюционирует с ноября 2016 года, и новые версии Linux.LuaBot появляются с завидной регулярностью. Вредоносная программа Linux.LuaBot представляет собой набор из 31 Lua-сценария и двух дополнительных модулей, каждый из которых выполняет собственную функцию. Троянец способен заражать устройства с архитектурами Intel x86 (и Intel x86_64), MIPS, MIPSEL, Power PC, ARM, SPARC, SH4, M68k – иными словами, не только компьютеры, но и широчайший ассортимент роутеров, телевизионных приставок, сетевых хранилищ, IP-камер и других «умных» девайсов. При этом специалистам «Доктор Веб» не удалось обнаружить в «дикой природе» сборки троянца для архитектуры SPARC: заражающий устройства инфектор троянца умеет определять эту архитектуру, но реально существующих модулей для нее не выявлено.

Все входящие в состав Linux.LuaBot сценарии взаимосвязаны. Троянец генерирует список IP-адресов, которые будет атаковать, а затем пытается соединиться с удаленными устройствами по созданному списку и авторизоваться путем перебора логинов и паролей по словарю. Скрипты, с использованием которых осуществляется взлом сетевых узлов, умеют определять архитектуру атакуемого устройства и, кроме того, имеют специальный механизм для детектирования «ханипотов» (от англ. honeypot, «горшочек с медом») — серверов, играющих роль приманки для злоумышленников. С помощью «ханипотов» специалисты по информационной безопасности изучают методики атак и инструментарий злоумышленников. При этом атаки выполняются как по протоколу Telnet, так и посредством SSH — за работу с каждым из этих протоколов отвечает отдельный Lua-сценарий. Если получить доступ к устройству удалось, вредоносный скрипт устанавливает на него троянца Linux.LuaBot соответствующей архитектуры. В процессе атаки по протоколу Telnet на скомпрометированный узел сначала загружается небольшой модуль, который, запустившись, скачивает самого троянца, при атаке по протоколу SSH троянец загружается сразу.

Один из модулей Linux.LuaBot представляет собой полноценный веб-сервер, работающий по протоколу HTTP. Сервер может сохранить на инфицированном устройстве и выполнить приложение, передать по запросу файл из своей директории и сообщать информацию о версии троянца. Отметим, что в майской версии Linux.LuaBot злоумышленники убрали функцию передачи данных о зараженном устройстве.

Linux.LuaBot общается с управляющим сервером по протоколу HTTP, при этом вся передаваемая информация шифруется. Для поиска свежих конфигурационных файлов и модулей используется сеть P2P на основе протокола Bittorent DHT, такого же, который задействован в обычных торрент-сетях. За эту функцию отвечает еще один скрипт. При этом принимаемые и передаваемые сообщения проверяются на подлинность с помощью цифровой подписи. Если P2P-сеть недоступна, отдельный сценарий выполняет обновление Linux.LuaBot с помощью других зараженных узлов, закачивая свои файлы на скомпрометированные устройства по специальному запросу. Этот сценарий присутствовал только в ранних версиях троянца.

Опасность Linux.LuaBot для владельцев Linux-устройств заключается в том, что этот троянец фактически является бэкдором, то есть способен выполнять поступающие от злоумышленников команды. Кроме того, ранние версии этой вредоносной программы запускали на скомпрометированном устройстве прокси-сервер, который злоумышленники использовали для анонимизации своих действий в Интернете.

Вирусные аналитики «Доктор Веб» собрали статистику об уникальных IP-адресах устройств, зараженных Linux.LuaBot. Географическое распределение этих адресов показано на следующей иллюстрации.

Специалистам «Доктор Веб» известно несколько модификаций Linux.LuaBot, отличающихся набором функций и архитектурными особенностями. Антивирус Dr.Web детектирует все существующие на сегодняшний день образцы Linux.LuaBot.

http://feedproxy.google.com/~r/drweb/viruses/~3/TxQ12pQFX1w/

|

|

«Доктор Веб» публикует предварительное описание троянца WannaCry |

17 мая 2017 года

Вредоносная программа, известная под названием WannaCry, представляет собой сетевого червя, способного заражать компьютеры под управлением Microsoft Windows без участия пользователя. Антивирус Dr.Web детектирует все компоненты червя под именем Trojan.Encoder.11432. Его распространение началось примерно в 10 утра 12 мая 2017 года. Червь атакует все компьютеры в локальной сети, а также удаленные интернет-узлы со случайными IP-адресами, пытаясь установить соединение с портом 445. Обосновавшись на инфицированном компьютере, червь самостоятельно пытается заразить другие доступные машины — этим и объясняется массовость эпидемии. Сама вредоносная программа имеет несколько компонентов, троянец-энкодер — лишь один из них.

Сетевой червь

Сразу после запуска червь пытается отправить запрос на удаленный сервер, домен которого хранится в троянце. Если ответ на этот запрос получен, червь завершает свою работу. Некоторые СМИ сообщали, что эпидемию WannaCry удалось остановить, зарегистрировав этот домен: к моменту начала распространения троянца он был свободен якобы из-за оплошности злоумышленников. На самом деле анализ троянца показывает, что он будет работать и распространяться на компьютерах, имеющих доступ к локальной сети, но не имеющих подключения к Интернету. Поэтому об остановке эпидемии говорить пока преждевременно.

После запуска троянец регистрирует себя в качестве системной службы с именем mssecsvc2.0. При этом червь чувствителен к параметрам командной строки: если указан какой-либо аргумент, он пытается настроить автоматический перезапуск службы в случае возникновения ошибки. Через 24 часа после своего запуска в качестве системной службы червь автоматически завершает работу.

Успешно стартовав на инфицированной машине, червь начинает опрашивать узлы, доступные в локальной сети зараженной машины, а также компьютеры в Интернете со случайными IP-адресами. Он пытается соединиться с портом 445. Если ему удалось установить соединение, червь предпринимает попытку заразить эти компьютеры с использованием уязвимости в протоколе SMB.

Дроппер

Дроппер — это компонент, предназначенный для установки в операционную систему вредоносного исполняемого файла. Дроппер червя WannaCry содержит большой защищенный паролем ZIP-архив, в котором хранится зашифрованный файл с троянцем-энкодером, обои Рабочего стола Windows с требованиями злоумышленников, файл с адресами onion-серверов и именем кошелька для приема биткойнов, а также архив с программами для работы в сети Tor. Дроппер запускается из тела червя, устанавливается в систему, после чего пытается запустить свою копию в виде системной службы со случайным именем. Если это не удается, он выполняется, как обычная программа. Основная задача дроппера — сохранить на диск содержимое архива, а также расшифровать и запустить шифровальщик.

Троянец-шифровальщик

Энкодер Trojan.Encoder.11432 шифрует файлы со случайным ключом. В файле сохраняются сведения о длине зашифрованного ключа, сам зашифрованный ключ, информация о типе шифрования и размере исходного файла. В процессе шифрования создается файл f.wnry — в нем сохраняется список файлов, которые троянец может расшифровать в тестовом режиме.

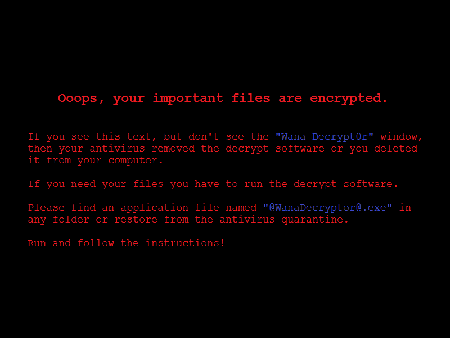

Троянец содержит в себе авторский декодер, который удаляет на зараженном компьютере теневые копии и отключает функцию восстановления системы. Он меняет обои Рабочего стола Windows на графический файл следующего содержания:

Затем он распаковывает приложения для работы с сетью Tor (или скачивает их из сети) и соединяется с onion-серверами, адреса которых указаны в конфигурации троянца. Оттуда он получает имя кошелька для приема криптовалюты Bitcoin и записывает его в конфигурацию. Для обмена данными с onion-серверами Trojan.Encoder.11432 использует собственный протокол.

Декодер позволяет расшифровать несколько тестовых файлов, список которых хранится в файле f.wnry. Приватный ключ, необходимый для их расшифровки, хранится в одном из компонентов вредоносной программы. Поэтому их можно расшифровать даже без использования самого троянца. Однако расшифровка тестовых и всех остальных файлов выполняется с использованием разных ключей. Следовательно, никаких гарантий успешного восстановления поврежденных шифровальщиком данных даже в случае оплаты выкупа не существует.

К сожалению, в настоящее время расшифровка поврежденных Trojan.Encoder.11432 файлов не представляется возможной.

Признаки заражения

Признаками заражения червем WannaCry являются:

- наличие системной службы "mssecsvc2.0" (видимое имя - "Microsoft Security Center (2.0) Service");

- наличие файла троянца-энкодера C:\WINDOWS\tasksche.exe, предыдущий экземпляр вредоносной программы хранится в файле C:\WINDOWS\qeriuwjhrf.

Что делать в случае заражения

- во избежание распространения инфекции изолировать зараженные машины и ПК с ценными данными от компьютерных сетей;

- сохранить резервную копию информации на отдельные носители, которые после этого должны храниться отключенными от любых компьютеров.

С техническим описанием червя можно ознакомиться по ссылке.

http://feedproxy.google.com/~r/drweb/viruses/~3/a-ViiTkw1KQ/

|

|

«Доктор Веб» публикует предварительное описание троянца WannaCry |

17 мая 2017 года

Вредоносная программа, известная под названием WannaCry, представляет собой сетевого червя, способного заражать компьютеры под управлением Microsoft Windows без участия пользователя. Антивирус Dr.Web детектирует все компоненты червя под именем Trojan.Encoder.11432. Его распространение началось примерно в 10 утра 12 мая 2017 года. Червь атакует все компьютеры в локальной сети, а также удаленные интернет-узлы со случайными IP-адресами, пытаясь установить соединение с портом 445. Обосновавшись на инфицированном компьютере, червь самостоятельно пытается заразить другие доступные машины — этим и объясняется массовость эпидемии. Сама вредоносная программа имеет несколько компонентов, троянец-энкодер — лишь один из них.

Сетевой червь

Сразу после запуска червь пытается отправить запрос на удаленный сервер, домен которого хранится в троянце. Если ответ на этот запрос получен, червь завершает свою работу. Некоторые СМИ сообщали, что эпидемию WannaCry удалось остановить, зарегистрировав этот домен: к моменту начала распространения троянца он был свободен якобы из-за оплошности злоумышленников. На самом деле анализ троянца показывает, что он будет работать и распространяться на компьютерах, имеющих доступ к локальной сети, но не имеющих подключения к Интернету. Поэтому об остановке эпидемии говорить пока преждевременно.

После запуска троянец регистрирует себя в качестве системной службы с именем mssecsvc2.0. При этом червь чувствителен к параметрам командной строки: если указан какой-либо аргумент, он пытается настроить автоматический перезапуск службы в случае возникновения ошибки. Через 24 часа после своего запуска в качестве системной службы червь автоматически завершает работу.

Успешно стартовав на инфицированной машине, червь начинает опрашивать узлы, доступные в локальной сети зараженной машины, а также компьютеры в Интернете со случайными IP-адресами. Он пытается соединиться с портом 445. Если ему удалось установить соединение, червь предпринимает попытку заразить эти компьютеры с использованием уязвимости в протоколе SMB.

Дроппер

Дроппер — это компонент, предназначенный для установки в операционную систему вредоносного исполняемого файла. Дроппер червя WannaCry содержит большой защищенный паролем ZIP-архив, в котором хранится зашифрованный файл с троянцем-энкодером, обои Рабочего стола Windows с требованиями злоумышленников, файл с адресами onion-серверов и именем кошелька для приема биткойнов, а также архив с программами для работы в сети Tor. Дроппер запускается из тела червя, устанавливается в систему, после чего пытается запустить свою копию в виде системной службы со случайным именем. Если это не удается, он выполняется, как обычная программа. Основная задача дроппера — сохранить на диск содержимое архива, а также расшифровать и запустить шифровальщик.

Троянец-шифровальщик

Энкодер Trojan.Encoder.11432 шифрует файлы со случайным ключом. В файле сохраняются сведения о длине зашифрованного ключа, сам зашифрованный ключ, информация о типе шифрования и размере исходного файла. В процессе шифрования создается файл f.wnry — в нем сохраняется список файлов, которые троянец может расшифровать в тестовом режиме.

Троянец содержит в себе авторский декодер, который удаляет на зараженном компьютере теневые копии и отключает функцию восстановления системы. Он меняет обои Рабочего стола Windows на графический файл следующего содержания:

Затем он распаковывает приложения для работы с сетью Tor (или скачивает их из сети) и соединяется с onion-серверами, адреса которых указаны в конфигурации троянца. Оттуда он получает имя кошелька для приема криптовалюты Bitcoin и записывает его в конфигурацию. Для обмена данными с onion-серверами Trojan.Encoder.11432 использует собственный протокол.

Декодер позволяет расшифровать несколько тестовых файлов, список которых хранится в файле f.wnry. Приватный ключ, необходимый для их расшифровки, хранится в одном из компонентов вредоносной программы. Поэтому их можно расшифровать даже без использования самого троянца. Однако расшифровка тестовых и всех остальных файлов выполняется с использованием разных ключей. Следовательно, никаких гарантий успешного восстановления поврежденных шифровальщиком данных даже в случае оплаты выкупа не существует.

К сожалению, в настоящее время расшифровка поврежденных Trojan.Encoder.11432 файлов не представляется возможной.

Признаки заражения

Признаками заражения червем WannaCry являются:

- наличие системной службы "mssecsvc2.0" (видимое имя - "Microsoft Security Center (2.0) Service");

- наличие файла троянца-энкодера C:\WINDOWS\tasksche.exe, предыдущий экземпляр вредоносной программы хранится в файле C:\WINDOWS\qeriuwjhrf.

Что делать в случае заражения

- во избежание распространения инфекции изолировать зараженные машины и ПК с ценными данными от компьютерных сетей;

- сохранить резервную копию информации на отдельные носители, которые после этого должны храниться отключенными от любых компьютеров.

С предварительным техническим описанием червя можно ознакомиться по ссылке.

http://feedproxy.google.com/~r/drweb/viruses/~3/JIf0lo84W1E/

|

|

«Доктор Веб» публикует предварительное описание троянца WannaCry |

17 мая 2017 года

Вредоносная программа, известная под названием WannaCry, представляет собой сетевого червя, способного заражать компьютеры под управлением Microsoft Windows без участия пользователя. Антивирус Dr.Web детектирует все компоненты червя под именем Trojan.Encoder.11432. Его распространение началось примерно в 10 утра 12 мая 2017 года. Червь атакует все компьютеры в локальной сети, а также удаленные интернет-узлы со случайными IP-адресами, пытаясь установить соединение с портом 445. Обосновавшись на инфицированном компьютере, червь самостоятельно пытается заразить другие доступные машины — этим и объясняется массовость эпидемии. Сама вредоносная программа имеет несколько компонентов, троянец-энкодер — лишь один из них.

Сетевой червь

Сразу после запуска червь пытается отправить запрос на удаленный сервер, домен которого хранится в троянце. Если ответ на этот запрос получен, червь завершает свою работу. Некоторые СМИ сообщали, что эпидемию WannaCry удалось остановить, зарегистрировав этот домен: к моменту начала распространения троянца он был свободен якобы из-за оплошности злоумышленников. На самом деле анализ троянца показывает, что он будет работать и распространяться на компьютерах, имеющих доступ к локальной сети, но не имеющих подключения к Интернету. Поэтому об остановке эпидемии говорить пока преждевременно.

После запуска троянец регистрирует себя в качестве системной службы с именем mssecsvc2.0. При этом червь чувствителен к параметрам командной строки: если указан какой-либо аргумент, он пытается настроить автоматический перезапуск службы в случае возникновения ошибки. Через 24 часа после своего запуска в качестве системной службы червь автоматически завершает работу.

Успешно стартовав на инфицированной машине, червь начинает опрашивать узлы, доступные в локальной сети зараженной машины, а также компьютеры в Интернете со случайными IP-адресами. Он пытается соединиться с портом 445. Если ему удалось установить соединение, червь предпринимает попытку заразить эти компьютеры с использованием уязвимости в протоколе SMB.

Дроппер

Дроппер — это компонент, предназначенный для установки в операционную систему вредоносного исполняемого файла. Дроппер червя WannaCry содержит большой защищенный паролем ZIP-архив, в котором хранится зашифрованный файл с троянцем-энкодером, обои Рабочего стола Windows с требованиями злоумышленников, файл с адресами onion-серверов и именем кошелька для приема биткойнов, а также архив с программами для работы в сети Tor. Дроппер запускается из тела червя, устанавливается в систему, после чего пытается запустить свою копию в виде системной службы со случайным именем. Если это не удается, он выполняется, как обычная программа. Основная задача дроппера — сохранить на диск содержимое архива, а также расшифровать и запустить шифровальщик.

Троянец-шифровальщик

Энкодер Trojan.Encoder.11432 шифрует файлы со случайным ключом. В файле сохраняются сведения о длине зашифрованного ключа, сам зашифрованный ключ, информация о типе шифрования и размере исходного файла. В процессе шифрования создается файл f.wnry — в нем сохраняется список файлов, которые троянец может расшифровать в тестовом режиме.

Троянец содержит в себе авторский декодер, который удаляет на зараженном компьютере теневые копии и отключает функцию восстановления системы. Он меняет обои Рабочего стола Windows на графический файл следующего содержания:

Затем он распаковывает приложения для работы с сетью Tor (или скачивает их из сети) и соединяется с onion-серверами, адреса которых указаны в конфигурации троянца. Оттуда он получает имя кошелька для приема криптовалюты Bitcoin и записывает его в конфигурацию. Для обмена данными с onion-серверами Trojan.Encoder.11432 использует собственный протокол.

Декодер позволяет расшифровать несколько тестовых файлов, список которых хранится в файле f.wnry. Приватный ключ, необходимый для их расшифровки, хранится в одном из компонентов вредоносной программы. Поэтому их можно расшифровать даже без использования самого троянца. Однако расшифровка тестовых и всех остальных файлов выполняется с использованием разных ключей. Следовательно, никаких гарантий успешного восстановления поврежденных шифровальщиком данных даже в случае оплаты выкупа не существует.

К сожалению, в настоящее время расшифровка поврежденных Trojan.Encoder.11432 файлов не представляется возможной.

Признаки заражения

Признаками заражения червем WannaCry являются:

- наличие системной службы "mssecsvc2.0" (видимое имя - "Microsoft Security Center (2.0) Service");

- наличие файла троянца-энкодера C:\WINDOWS\tasksche.exe, предыдущий экземпляр вредоносной программы хранится в файле C:\WINDOWS\qeriuwjhrf.

Что делать в случае заражения

- во избежание распространения инфекции изолировать зараженные машины и ПК с ценными данными от компьютерных сетей;

- сохранить резервную копию информации на отдельные носители, которые после этого должны храниться отключенными от любых компьютеров.

С техническим описанием червя можно ознакомиться по ссылке.

http://feedproxy.google.com/~r/drweb/viruses/~3/JIf0lo84W1E/

|

|

«Доктор Веб»: наши пользователи не пострадали от шифровальщика WannaCry |

15 мая 2017 года

Самая первая известная Dr.Web модификация троянца (Wanna Decryptor 1.0) поступила на анализ в вирусную лабораторию «Доктор Веб» 27 марта 2017 года в 07:20 и в тот же день в 11:51 была добавлена в вирусные базы.

Шифровальщик Trojan.Encoder.11432, известный как WannaCry, начал активно распространяться в пятницу вечером, а к выходным поразил компьютеры крупнейших организаций по всему миру.

«Доктор Веб» получил его образец 12 мая в 10:45 утра и добавил в вирусные базы Dr.Web.

До добавления записи в базу троянец определялся Dr.Web как BACKDOOR.Trojan.

Сам троянец представляет собой многокомпонентный шифровальщик, получивший наименование Trojan.Encoder.11432. Он включает в себя четыре компонента: сетевого червя, дроппер шифровальщика, шифровальщик и авторский расшифровщик.

Trojan.Encoder.11432 шифрует файлы на зараженном компьютере и требует выкуп за расшифровку. Деньги необходимо перевести на указанные электронные кошельки в криптовалюте Bitcoin.

Причиной массового распространения троянца стала уязвимость протокола SMB. Этой уязвимости подвержены все операционные системы Windows младше 10 версии. Для наших пользователей Trojan.Encoder.11432 не представлял угрозы с самого начала своего распространения.

Чтобы исключить попадание этого троянца на ваши компьютеры, мы рекомендуем следующее:

- установить обновление для вашей операционной системы MS17-010, доступное по адресу technet.microsoft.com/en-us/library/security/ms17-010.aspx, а также все текущие обновления безопасности;

- обновить антивирус;

- закрыть с помощью брандмауэра атакуемые сетевые порты (139, 445);

- отключить атакуемый и уязвимый сервис операционной системы;

- запретить установку и запуск нового ПО (исполняемых файлов);

- убрать лишние права пользователей (права на запуск и установку нового ПО);

- удалить ненужные сервисы в системе;

- запретить доступ к сети Tor.

http://feedproxy.google.com/~r/drweb/viruses/~3/TWw3pCT2G0E/

|

|

«Доктор Веб»: наши пользователи не пострадали от шифровальщика WannaCry |

15 мая 2017 года

Самая первая известная Dr.Web модификация троянца (Wanna Decryptor 1.0) поступила на анализ в вирусную лабораторию «Доктор Веб» 27 марта 2017 года в 07:20 и в тот же день в 11:51 была добавлена в вирусные базы.

Шифровальщик Trojan.Encoder.11432, известный как WannaCry, начал активно распространяться в пятницу вечером, а к выходным поразил компьютеры крупнейших организаций по всему миру.

«Доктор Веб» получил его образец 12 мая в 10:45 утра и добавил в вирусные базы Dr.Web.

До добавления записи в базу троянец определялся Dr.Web как BACKDOOR.Trojan.

Сам троянец представляет собой многокомпонентный шифровальщик, получивший наименование Trojan.Encoder.11432. Он включает в себя четыре компонента: сетевого червя, дроппер шифровальщика, шифровальщик и авторский расшифровщик.

Trojan.Encoder.11432 шифрует файлы на зараженном компьютере и требует выкуп за расшифровку. Деньги необходимо перевести на указанные электронные кошельки в криптовалюте Bitcoin.

Причиной массового распространения троянца стала уязвимость протокола SMB. Этой уязвимости подвержены все операционные системы Windows младше 10 версии. Для наших пользователей Trojan.Encoder.11432 не представлял угрозы с самого начала своего распространения.

Чтобы исключить попадание этого троянца на ваши компьютеры, мы рекомендуем следующее:

- установить обновление для вашей операционной системы MS17-010, доступное по адресу technet.microsoft.com/en-us/library/security/ms17-010.aspx, а также все текущие обновления безопасности;

- обновить антивирус;

- закрыть с помощью брандмауэра атакуемые сетевые порты (139, 445);

- отключить атакуемый и уязвимый сервис операционной системы;

- запретить установку и запуск нового ПО (исполняемых файлов);

- убрать лишние права пользователей (права на запуск и установку нового ПО);

- удалить ненужные сервисы в системе;

- запретить доступ к сети Tor.

http://feedproxy.google.com/~r/drweb/viruses/~3/TWw3pCT2G0E/

|

|

«Доктор Веб»: наши пользователи не пострадали от шифровальщика WannaCry |

15 мая 2017 года

Самая первая известная Dr.Web модификация троянца (Wanna Decryptor 1.0) поступила на анализ в вирусную лабораторию «Доктор Веб» 27 марта 2017 года в 07:20 и в тот же день в 11:51 была добавлена в вирусные базы.

Шифровальщик Trojan.Encoder.11432, известный как WannaCry, начал активно распространяться в пятницу вечером, а к выходным поразил компьютеры крупнейших организаций по всему миру.

«Доктор Веб» получил его образец 12 мая в 10:45 утра и добавил в вирусные базы Dr.Web.

До добавления записи в базу троянец определялся Dr.Web как BACKDOOR.Trojan.

Сам троянец представляет собой многокомпонентный шифровальщик, получивший наименование Trojan.Encoder.11432. Он включает в себя четыре компонента: сетевого червя, дроппер шифровальщика, шифровальщик и авторский расшифровщик.

Trojan.Encoder.11432 шифрует файлы на зараженном компьютере и требует выкуп за расшифровку. Деньги необходимо перевести на указанные электронные кошельки в криптовалюте Bitcoin.

Причиной массового распространения троянца стала уязвимость протокола SMB. Этой уязвимости подвержены все операционные системы Windows младше 10 версии. Для наших пользователей Trojan.Encoder.11432 не представлял угрозы с самого начала своего распространения.

Чтобы исключить попадание этого троянца на ваши компьютеры, мы рекомендуем следующее:

- установить обновление для вашей операционной системы MS17-010, доступное по адресу technet.microsoft.com/en-us/library/security/ms17-010.aspx, а также все текущие обновления безопасности;

- обновить антивирус;

- закрыть с помощью брандмауэра атакуемые сетевые порты (139, 445);

- отключить атакуемый и уязвимый сервис операционной системы;

- запретить установку и запуск нового ПО (исполняемых файлов);

- убрать лишние права пользователей (права на запуск и установку нового ПО);

- удалить ненужные сервисы в системе;

- запретить доступ к сети Tor.

http://feedproxy.google.com/~r/drweb/viruses/~3/SwIgwrTZqwQ/

|

|

«Доктор Веб» обнаружил новый бэкдор для Mac |

12 мая 2017 года

Троянец-бэкдор был добавлен в вирусные базы Dr.Web под именем Mac.BackDoor.Systemd.1. В момент старта он выводит в консоль сообщение с опечаткой «This file is corrupted and connot be opened» и перезапускает себя в качестве демона с именем systemd. При этом Mac.BackDoor.Systemd.1 пытается скрыть собственный файл, установив для него соответствующие флаги. Затем троянец регистрирует себя в автозагрузке, для чего создает файл с командами sh и файл .plist.

Зашифрованная конфигурационная информация хранится в самом файле троянца. В зависимости от нее Mac.BackDoor.Systemd.1 либо сам устанавливает связь с управляющим сервером, либо ожидает входящего запроса на соединение. После установки связи бэкдор выполняет поступающие команды и периодически отсылает злоумышленникам следующую информацию:

- наименование и версия операционной системы;

- имя пользователя;

- наличие у пользователя привилегии администратора (root);

- MAC-адреса всех доступных сетевых интерфейсов;

- IP-адреса всех доступных сетевых интерфейсов;

- внешний IP-адрес;

- тип процессора;

- объем оперативной памяти;

- данные о версии вредоносной программы и ее конфигурации.

Троянец имеет собственный файловый менеджер, с использованием которого киберпреступники могут выполнять различные действия с файлами и папками на зараженном компьютере. Бэкдор способен выполнять следующие команды:

- получить список содержимого заданной директории;

- прочитать файл;

- записать в файл;

- получить содержимое файла;

- удалить файл или папку;

- переименовать файл или папку

- изменить права для файла или папки (команда chmod);

- изменить владельца файлового объекта (команда chown);

- создать папку;

- выполнить команду в оболочке bash;

- обновить троянца;

- переустановить троянца;

- сменить IP-адрес управляющего сервера;

- установить плагин.

Троянец Mac.BackDoor.Systemd.1 обнаруживается и удаляется продуктами Dr.Web для Mac и потому не представляет опасности для наших пользователей.

http://feedproxy.google.com/~r/drweb/viruses/~3/Z-hOU7Idut0/

|

|

«Доктор Веб» обнаружил новый бэкдор для Mac |

12 мая 2017 года

Троянец-бэкдор был добавлен в вирусные базы Dr.Web под именем Mac.BackDoor.Systemd.1. В момент старта он выводит в консоль сообщение с опечаткой «This file is corrupted and connot be opened» и перезапускает себя в качестве демона с именем systemd. При этом Mac.BackDoor.Systemd.1 пытается скрыть собственный файл, установив для него соответствующие флаги. Затем троянец регистрирует себя в автозагрузке, для чего создает файл с командами sh и файл .plist.

Зашифрованная конфигурационная информация хранится в самом файле троянца. В зависимости от нее Mac.BackDoor.Systemd.1 либо сам устанавливает связь с управляющим сервером, либо ожидает входящего запроса на соединение. После установки связи бэкдор выполняет поступающие команды и периодически отсылает злоумышленникам следующую информацию:

- наименование и версия операционной системы;

- имя пользователя;

- наличие у пользователя привилегии администратора (root);

- MAC-адреса всех доступных сетевых интерфейсов;

- IP-адреса всех доступных сетевых интерфейсов;

- внешний IP-адрес;

- тип процессора;

- объем оперативной памяти;

- данные о версии вредоносной программы и ее конфигурации.

Троянец имеет собственный файловый менеджер, с использованием которого киберпреступники могут выполнять различные действия с файлами и папками на зараженном компьютере. Бэкдор способен выполнять следующие команды:

- получить список содержимого заданной директории;

- прочитать файл;

- записать в файл;

- получить содержимое файла;

- удалить файл или папку;

- переименовать файл или папку

- изменить права для файла или папки (команда chmod);

- изменить владельца файлового объекта (команда chown);

- создать папку;

- выполнить команду в оболочке bash;

- обновить троянца;

- переустановить троянца;

- сменить IP-адрес управляющего сервера;

- установить плагин.

Троянец Mac.BackDoor.Systemd.1 обнаруживается и удаляется продуктами Dr.Web для Mac и потому не представляет опасности для наших пользователей.

http://feedproxy.google.com/~r/drweb/viruses/~3/L5OjrMbh3GQ/

|

|

«Доктор Веб» обнаружил троянца, распространяющегося «ВКонтакте» под видом бесплатных ключей |

4 мая 2017 года

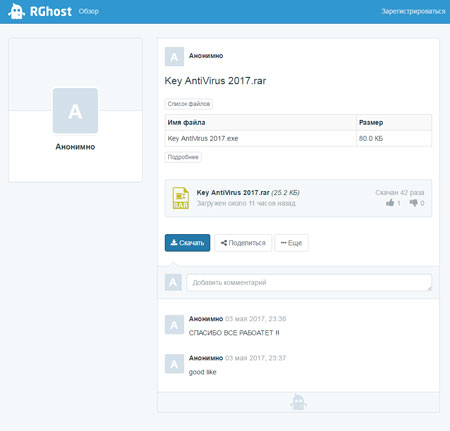

С некоторых пор в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте» стали появляться сообщения от анонимных пользователей с предложением скачать бесплатные лицензионные ключи для Антивируса Dr.Web. Как правило, подобные сообщения содержат сокращенную ссылку на файловый хостинг RGhost. Если пройти по ней, потенциальной жертве будет предложено загрузить RAR-архив объемом порядка 26 Кбайт. Разумеется, модераторы сообщества «Доктор Веб» стараются оперативно удалять такие сообщения, однако иногда не успевают сделать это сразу после их публикации.

Архив содержит небольшой исполняемый файл, имеющий значок простого текстового документа. Все исследованные образцы этого приложения представляют собой один и тот же бэкдор, однако перед размещением его в Интернете злоумышленники всякий раз переупаковывали вредоносную программу во избежание сигнатурного детекта. В результате троянец, получивший наименование Trojan.MulDrop7.26387, непродолжительное время не детектируется Антивирусом Dr.Web — каждый новый образец начинает определяться только после очередного обновления вирусных баз. По всей видимости, распространяя троянца под видом лицензионных ключей от антивируса, злоумышленники рассчитывали на беспечных пользователей, на компьютерах которых либо не установлено антивирусное ПО, либо используется бесплатная защитная программа.

Троянец Trojan.MulDrop7.26387 представляет собой многофункциональный бэкдор с весьма забавным, «школьным» набором функций. Он создан на основе широко известного средства удаленного администрирования (RAT, Remote Administration Tool) Njrat 0.7 Golden By Hassan Amiri, детектируемого Dr.Web как BackDoor.NJRat.1013.

После запуска бэкдор соединяется со своим управляющим сервером и отправляет на него информацию об инфицированном компьютере: серийный номер жесткого диска, версию и разрядность установленной ОС, имя компьютера, наименование его производителя, наличие и версию антивируса, а также присутствие подключенной к ПК веб-камеры. Троянец может выполнять следующие команды злоумышленников:

- заменить обои Рабочего стола Windows;

- выключить или перезагрузить компьютер;

- вывести на экран системное сообщение с заданным текстом;

- поменять местами функции кнопок мыши;

- воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор;

- скрыть или снова отобразить Панель задач Windows;

- открыть или закрыть привод для оптических дисков;

- включить или выключить монитор;

- открыть в браузере заданную веб-страницу;

- прочитать, установить или удалить заданное значение системного реестра;

- получить и передать на управляющий сервер снимок экрана;

- скачать и запустить указанный исполняемый файл;

- обновить или удалить исполняемый файл троянца.

Одной из наиболее опасных функций бэкдора является встроенный кейлоггер, запоминающий нажатия клавиш. По команде эти данные загружаются на сервер злоумышленников. Кроме того, троянец способен неожиданно воспроизводить на экране зараженной машины SWF-ролики пугающего содержания.

Вирусные аналитики «Доктор Веб» отмечают, что подобные вредоносные программы, основное назначение которых — напугать или ввести в замешательство пользователей, в последние годы встречаются редко. Большая часть современных троянцев ориентирована на извлечение преступниками коммерческой выгоды, а распространением вирусов с целью попугать жертву ради собственного удовольствия чаще всего занимаются подростки старшего школьного возраста.

Народная мудрость гласит, что бесплатный сыр бывает только в мышеловке, поэтому всевозможные предложения скачать лицензионные ключи к коммерческим программным продуктам в любом случае являются мошенничеством. Компания «Доктор Веб» призывает пользователей не терять бдительности и не поддаваться на подобные провокации.

http://feedproxy.google.com/~r/drweb/viruses/~3/NaUuQxmiTUA/

|

|

«Доктор Веб» обнаружил троянца, распространяющегося «ВКонтакте» под видом бесплатных ключей |

4 мая 2017 года

С некоторых пор в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте» стали появляться сообщения от анонимных пользователей с предложением скачать бесплатные лицензионные ключи для Антивируса Dr.Web. Как правило, подобные сообщения содержат сокращенную ссылку на файловый хостинг RGhost. Если пройти по ней, потенциальной жертве будет предложено загрузить RAR-архив объемом порядка 26 Кбайт. Разумеется, модераторы сообщества «Доктор Веб» стараются оперативно удалять такие сообщения, однако иногда не успевают сделать это сразу после их публикации.

Архив содержит небольшой исполняемый файл, имеющий значок простого текстового документа. Все исследованные образцы этого приложения представляют собой один и тот же бэкдор, однако перед размещением его в Интернете злоумышленники всякий раз переупаковывали вредоносную программу во избежание сигнатурного детекта. В результате троянец, получивший наименование Trojan.MulDrop7.26387, непродолжительное время не детектируется Антивирусом Dr.Web — каждый новый образец начинает определяться только после очередного обновления вирусных баз. По всей видимости, распространяя троянца под видом лицензионных ключей от антивируса, злоумышленники рассчитывали на беспечных пользователей, на компьютерах которых либо не установлено антивирусное ПО, либо используется бесплатная защитная программа.

Троянец Trojan.MulDrop7.26387 представляет собой многофункциональный бэкдор с весьма забавным, «школьным» набором функций. Он создан на основе широко известного средства удаленного администрирования (RAT, Remote Administration Tool) Njrat 0.7 Golden By Hassan Amiri, детектируемого Dr.Web как BackDoor.NJRat.1013.

После запуска бэкдор соединяется со своим управляющим сервером и отправляет на него информацию об инфицированном компьютере: серийный номер жесткого диска, версию и разрядность установленной ОС, имя компьютера, наименование его производителя, наличие и версию антивируса, а также присутствие подключенной к ПК веб-камеры. Троянец может выполнять следующие команды злоумышленников:

- заменить обои Рабочего стола Windows;

- выключить или перезагрузить компьютер;

- вывести на экран системное сообщение с заданным текстом;

- поменять местами функции кнопок мыши;

- воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор;

- скрыть или снова отобразить Панель задач Windows;

- открыть или закрыть привод для оптических дисков;

- включить или выключить монитор;

- открыть в браузере заданную веб-страницу;

- прочитать, установить или удалить заданное значение системного реестра;

- получить и передать на управляющий сервер снимок экрана;

- скачать и запустить указанный исполняемый файл;

- обновить или удалить исполняемый файл троянца.

Одной из наиболее опасных функций бэкдора является встроенный кейлоггер, запоминающий нажатия клавиш. По команде эти данные загружаются на сервер злоумышленников. Кроме того, троянец способен неожиданно воспроизводить на экране зараженной машины SWF-ролики пугающего содержания. Вы можете сами ознакомиться с ними, пройдя по следующим ссылкам (предварительно уберите от экранов детей и излишне впечатлительных лиц, а также не забудьте включить погромче звук в динамиках вашего ПК):

www.upload.ee/image/2298158/koli.swf

www.upload.ee/image/2971847/scare4.swf

www.upload.ee/image/2299952/facey.swf

Вирусные аналитики «Доктор Веб» отмечают, что подобные вредоносные программы, основное назначение которых — напугать или ввести в замешательство пользователей, в последние годы встречаются редко. Большая часть современных троянцев ориентирована на извлечение преступниками коммерческой выгоды, а распространением вирусов с целью попугать жертву ради собственного удовольствия чаще всего занимаются подростки старшего школьного возраста.

Народная мудрость гласит, что бесплатный сыр бывает только в мышеловке, поэтому всевозможные предложения скачать лицензионные ключи к коммерческим программным продуктам в любом случае являются мошенничеством. Компания «Доктор Веб» призывает пользователей не терять бдительности и не поддаваться на подобные провокации.

http://feedproxy.google.com/~r/drweb/viruses/~3/OwQ1TvkOCyA/

|

|

«Доктор Веб» обнаружил троянца, распространяющегося «ВКонтакте» под видом бесплатных ключей |

4 мая 2017 года

С некоторых пор в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте» стали появляться сообщения от анонимных пользователей с предложением скачать бесплатные лицензионные ключи для Антивируса Dr.Web. Как правило, подобные сообщения содержат сокращенную ссылку на файловый хостинг RGhost. Если пройти по ней, потенциальной жертве будет предложено загрузить RAR-архив объемом порядка 26 Кбайт. Разумеется, модераторы сообщества «Доктор Веб» стараются оперативно удалять такие сообщения, однако иногда не успевают сделать это сразу после их публикации.

Архив содержит небольшой исполняемый файл, имеющий значок простого текстового документа. Все исследованные образцы этого приложения представляют собой один и тот же бэкдор, однако перед размещением его в Интернете злоумышленники всякий раз переупаковывали вредоносную программу во избежание сигнатурного детекта. В результате троянец, получивший наименование Trojan.MulDrop7.26387, непродолжительное время не детектируется Антивирусом Dr.Web — каждый новый образец начинает определяться только после очередного обновления вирусных баз. По всей видимости, распространяя троянца под видом лицензионных ключей от антивируса, злоумышленники рассчитывали на беспечных пользователей, на компьютерах которых либо не установлено антивирусное ПО, либо используется бесплатная защитная программа.

Троянец Trojan.MulDrop7.26387 представляет собой многофункциональный бэкдор с весьма забавным, «школьным» набором функций. Он создан на основе широко известного средства удаленного администрирования (RAT, Remote Administration Tool) Njrat 0.7 Golden By Hassan Amiri, детектируемого Dr.Web как BackDoor.NJRat.1013.

После запуска бэкдор соединяется со своим управляющим сервером и отправляет на него информацию об инфицированном компьютере: серийный номер жесткого диска, версию и разрядность установленной ОС, имя компьютера, наименование его производителя, наличие и версию антивируса, а также присутствие подключенной к ПК веб-камеры. Троянец может выполнять следующие команды злоумышленников:

- заменить обои Рабочего стола Windows;

- выключить или перезагрузить компьютер;

- вывести на экран системное сообщение с заданным текстом;

- поменять местами функции кнопок мыши;

- воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор;

- скрыть или снова отобразить Панель задач Windows;

- открыть или закрыть привод для оптических дисков;

- включить или выключить монитор;

- открыть в браузере заданную веб-страницу;

- прочитать, установить или удалить заданное значение системного реестра;

- получить и передать на управляющий сервер снимок экрана;

- скачать и запустить указанный исполняемый файл;

- обновить или удалить исполняемый файл троянца.

Одной из наиболее опасных функций бэкдора является встроенный кейлоггер, запоминающий нажатия клавиш. По команде эти данные загружаются на сервер злоумышленников. Кроме того, троянец способен неожиданно воспроизводить на экране зараженной машины SWF-ролики пугающего содержания.

Вирусные аналитики «Доктор Веб» отмечают, что подобные вредоносные программы, основное назначение которых — напугать или ввести в замешательство пользователей, в последние годы встречаются редко. Большая часть современных троянцев ориентирована на извлечение преступниками коммерческой выгоды, а распространением вирусов с целью попугать жертву ради собственного удовольствия чаще всего занимаются подростки старшего школьного возраста.

Народная мудрость гласит, что бесплатный сыр бывает только в мышеловке, поэтому всевозможные предложения скачать лицензионные ключи к коммерческим программным продуктам в любом случае являются мошенничеством. Компания «Доктор Веб» призывает пользователей не терять бдительности и не поддаваться на подобные провокации.

http://feedproxy.google.com/~r/drweb/viruses/~3/OwQ1TvkOCyA/

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в апреле 2017 года |

28 апреля 2017 года

В апреле был обнаружен Android-троянец, предназначенный для кибершпионажа. Также в прошедшем месяце в каталоге Google Play было выявлено несколько банкеров, созданных для похищения конфиденциальной информации и кражи денег со счетов. Один троянец был встроен в программы для просмотра видео из Интернета, другой представлял собой приложение-фонарик.

Главная тенденция апреля

- Обнаружение троянца-шпиона для ОС Android

- Проникновение банковских троянцев в каталог Google Play

Мобильная угроза месяца

В апреле был обнаружен троянец Android.Chrysaor.1.origin, которого вирусописатели использовали для кибершпионажа. Эта вредоносная программа похищала переписку из множества программ для онлайн-общения, таких как Skype, Viber, WhatsApp и других, крала историю веб-браузера, СМС-сообщения и другие конфиденциальные данные. Кроме того, она отслеживала работу клавиатуры мобильного устройства и перехватывала всю вводимую информацию, создавала снимки экрана и выполняла «прослушку» окружения, незаметно отвечая на звонки киберпреступников.

По данным антивирусных продуктов Dr.Web для Android

-

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- Android.HiddenAds.93

- Троянцы, предназначенные для показа навязчивой рекламы. Распространяются под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают их в системный каталог.

- Android.Sprovider.9

- Троянская программа, предназначенная для показа навязчивой рекламы в панели уведомлений ОС Android, а также загрузки и запуска других приложений, в том числе вредоносных.

-

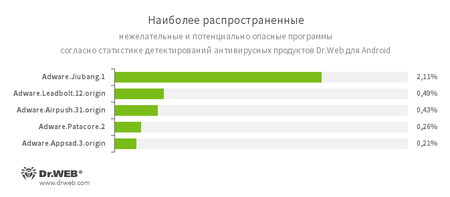

- Adware.Jiubang.1

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.Patacore.2

- Adware.Appsad.3.origin

- Нежелательные программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах.

Банковские троянцы

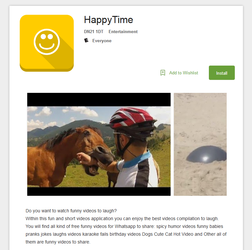

В апреле в каталоге Google Play было обнаружено несколько банковских троянцев для ОС Android. Один их них был добавлен в вирусную базу Dr.Web как Android.BankBot.179.origin. Он скрывался в приложениях под названием Funny Videos 2017 и HappyTime, предназначенных для просмотра юмористических видео. Этот троянец является модификацией другого Android-банкера, о котором компания «Доктор Веб» рассказывала в январе. Он основан на исходных кодах, опубликованных вирусописателями в открытом доступе.

Android.BankBot.179.origin получает от управляющего сервера конфигурационный файл со списком банковского и другого ПО, работу которого он будет отслеживать. При запуске любой банковской программы из этого списка троянец показывает поверх нее поддельное окно авторизации для ввода логина и пароля. Если же пользователь запускает приложение Google Play, Android.BankBot.179.origin отображает мошенническую форму настройки платежного сервиса и запрашивает данные банковской карты. Кроме того, этот троянец отслеживает входящие СМС-сообщения и перехватывает поступающие проверочные коды.

Особенности Android.BankBot.179.origin:

- создан на основе исходного кода банковского троянца, который вирусописатели разместили в Интернете;

- распространялся через каталог Google Play;

- встроен в полнофункциональное приложение-видеоплеер;

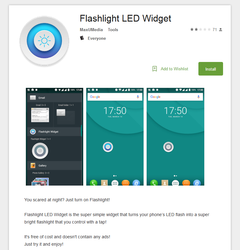

- через некоторое время после запуска запрашивает доступ к функциям администратора мобильного устройства, чтобы затруднить свое удаление;

- может атаковать сотни банковских программ и другое популярное ПО – злоумышленникам достаточно обновить конфигурационный файл.

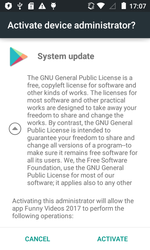

Другой Android-банкер, обнаруженный в Google Play в апреле, получил имя Android.BankBot.180.origin. Он был встроен в приложение-фонарик под названием Flashlight LED Widget. При запуске этот троянец удаляет свой значок с домашнего экрана и запрашивает доступ к правам администратора мобильного устройства. После этого работа фонарика контролируется через виджет вредоносной программы.

Android.BankBot.180.origin отслеживает запуск банковских программ и показывает поверх них поддельное окно ввода логина и пароля. Аналогично троянцу Android.BankBot.179.origin, это вредоносное приложение пытается украсть у пользователя данные о банковской карте, отображая мошенническую форму при запуске Google Play.

Android-банкеры являются одними из самых опасных вредоносных программ, поскольку с их помощью киберпреступники похищают деньги со счетов. Еще большую угрозу представляют банковские троянцы, которые распространяются через Google Play. Этот каталог считается наиболее надежным источником ПО для мобильных устройств под управлением ОС Android, поэтому владельцы смартфонов и планшетов проявляют меньшую осторожность при загрузке приложений из него. Для защиты от банковских троянцев и других опасных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Защитите ваше Android-устройство с помощью Dr.Web

http://feedproxy.google.com/~r/drweb/viruses/~3/hDbztSfkKVc/

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в апреле 2017 года |

28 апреля 2017 года

В апреле был обнаружен Android-троянец, предназначенный для кибершпионажа. Также в прошедшем месяце в каталоге Google Play было выявлено несколько банкеров, созданных для похищения конфиденциальной информации и кражи денег со счетов. Один троянец был встроен в программы для просмотра видео из Интернета, другой представлял собой приложение-фонарик.

Главная тенденция апреля

- Обнаружение троянца-шпиона для ОС Android

- Проникновение банковских троянцев в каталог Google Play

Мобильная угроза месяца

В апреле был обнаружен троянец Android.Chrysaor.1.origin, которого вирусописатели использовали для кибершпионажа. Эта вредоносная программа похищала переписку из множества программ для онлайн-общения, таких как Skype, Viber, WhatsApp и других, крала историю веб-браузера, СМС-сообщения и другие конфиденциальные данные. Кроме того, она отслеживала работу клавиатуры мобильного устройства и перехватывала всю вводимую информацию, создавала снимки экрана и выполняла «прослушку» окружения, незаметно отвечая на звонки киберпреступников.

По данным антивирусных продуктов Dr.Web для Android

-

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- Android.HiddenAds.93

- Троянцы, предназначенные для показа навязчивой рекламы. Распространяются под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают их в системный каталог.

- Android.Sprovider.9