Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://news.drweb.com/news/.

Данный дневник сформирован из открытого RSS-источника по адресу http://news.drweb.com/rss/get/?c=9&lng=ru, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

«Доктор Веб»: обзор вирусной активности в августе 2020 года |

16 сентября 2020 года

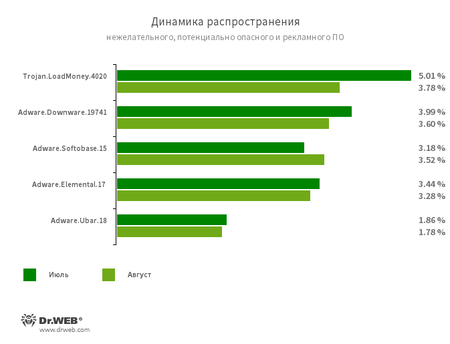

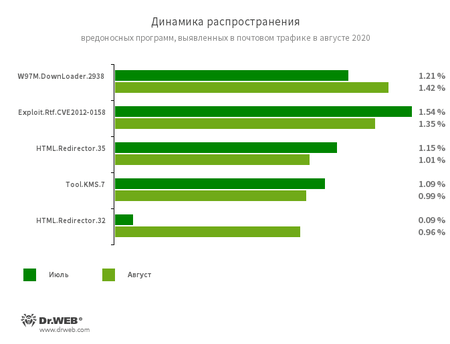

В августе анализ данных статистики Dr.Web показал значительное снижение общего числа обнаруженных угроз — на 67.16% по сравнению с июлем. Количество уникальных угроз снизилось на 9.85%. Большинство обнаруженных угроз по-прежнему приходится на долю рекламных программ, а также загрузчиков и установщиков вредоносного ПО. В почтовом трафике продолжает доминировать программное обеспечение, использующее уязвимости документов Microsoft Office. Кроме того, пользователям угрожают различные модификации вредоносных HTML-документов, распространяемых в виде вложений и перенаправляющих пользователей на фишинговые сайты.

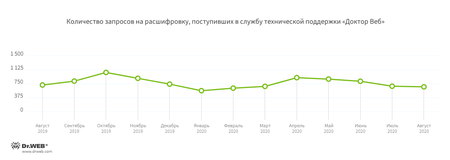

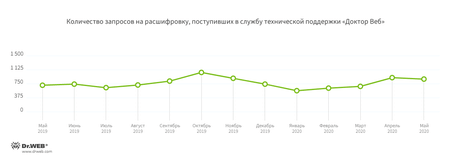

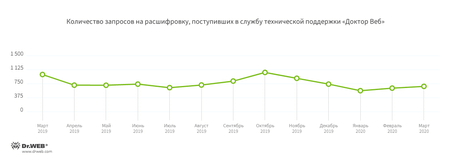

По сравнению с июлем в прошедшем месяце количество обращений пользователей за расшифровкой файлов снизилось на 2.5%. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого по-прежнему приходится более четверти всех инцидентов.

Главные тенденции августа

- Снижение общего числа угроз

- Сокращение количества уникальных угроз

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Trojan.LoadMoney.4020

- Семейство программ-установщиков, вместе с требуемыми приложениями инсталлирующих на компьютеры жертв всевозможные дополнительные компоненты. Некоторые модификации трояна могут собирать и передавать злоумышленникам различную информацию об атакованном компьютере.

- Adware.Downware.19741

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Ubar.18

- Торрент-клиент, устанавливающий нежелательное ПО на устройство.

Статистика вредоносных программ в почтовом трафике

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, для выполнения вредоносного кода использующий уязвимость CVE-2012-0158.

- HTML.Redirector.35

- HTML.Redirector.32

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к электронным письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

- Tool.KMS.7

- Хакерские утилиты, которые используются для активации продуктов Microsoft с поддельной лицензией.

Шифровальщики

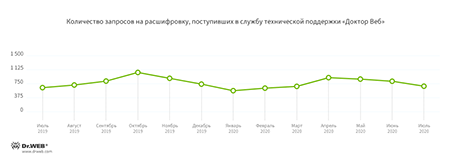

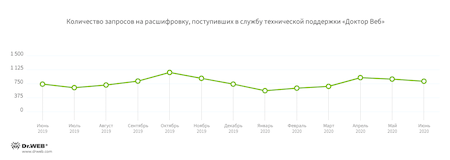

По сравнению с июлем в августе в антивирусную лабораторию «Доктор Веб» поступило на 2.5% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 26.33%

- Trojan.Encoder.567 — 7.40%

- Trojan.Encoder.29750 — 5.03%

- Trojan.Encoder.30356 — 2.96%

- Trojan.Encoder.11464 — 2.07%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение августа 2020 года в базу нерекомендуемых и вредоносных сайтов был добавлен 174 501 интернет-адрес.

| Июль 2020 | Август 2020 | Динамика |

|---|---|---|

| + 198 467 | + 174 501 | - 12.08% |

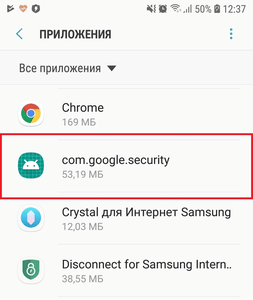

Вредоносное и нежелательное ПО для мобильных устройств

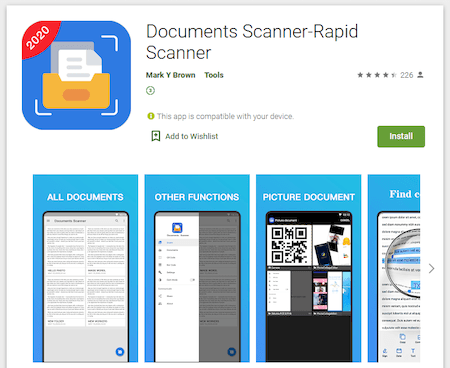

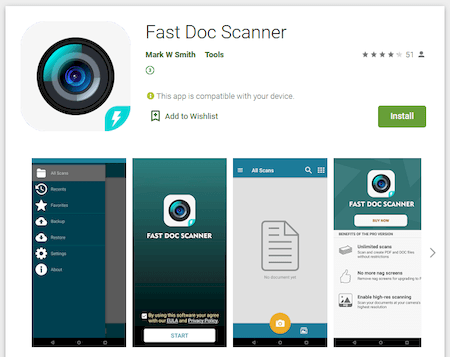

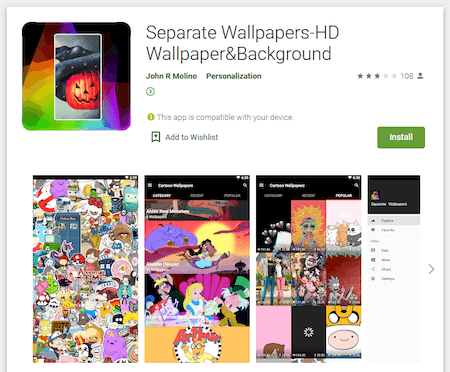

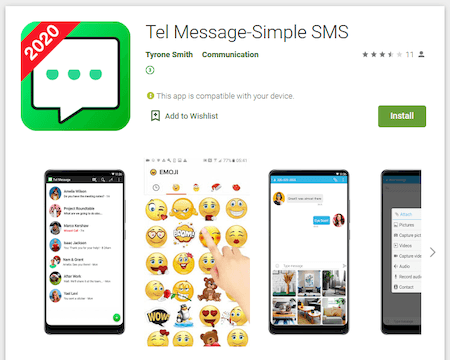

В августе вирусные аналитики компании «Доктор Веб» обнаружили в каталоге Google Play очередные угрозы. Среди них были многочисленные троянские приложения семейства Android.FakeApp, которые распространялись под видом справочников с информацией о способах получения возврата НДС и социальных выплат. На самом деле они загружали мошеннические веб-сайты, с помощью которых злоумышленники похищали у жертв персональные данные и деньги. Кроме того, был найден новый представитель опасного семейства троянов Android.Joker. Он загружал и выполнял произвольный код, а также подписывал владельцев Android-устройств на дорогостоящие услуги.

Наиболее заметные события, связанные с «мобильной» безопасностью в августе:

- рост общего числа угроз, выявленных на защищаемых Android-устройствах.

- проникновение новых угроз в каталог Google Play.

Более подробно о вирусной обстановке для мобильных устройств в августе читайте в нашем обзоре.

|

|

«Доктор Веб»: обзор вирусной активности в августе 2020 года |

16 сентября 2020 года

В августе анализ данных статистики Dr.Web показал значительное снижение общего числа обнаруженных угроз — на 67.16% по сравнению с июлем. Количество уникальных угроз снизилось на 9.85%. Большинство обнаруженных угроз по-прежнему приходится на долю рекламных программ, а также загрузчиков и установщиков вредоносного ПО. В почтовом трафике продолжает доминировать программное обеспечение, использующее уязвимости документов Microsoft Office. Кроме того, пользователям угрожают различные модификации вредоносных HTML-документов, распространяемых в виде вложений и перенаправляющих пользователей на фишинговые сайты.

По сравнению с июлем в прошедшем месяце количество обращений пользователей за расшифровкой файлов снизилось на 2.5%. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого по-прежнему приходится более четверти всех инцидентов.

Главные тенденции августа

- Снижение общего числа угроз

- Сокращение количества уникальных угроз

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Trojan.LoadMoney.4020

- Семейство программ-установщиков, вместе с требуемыми приложениями инсталлирующих на компьютеры жертв всевозможные дополнительные компоненты. Некоторые модификации трояна могут собирать и передавать злоумышленникам различную информацию об атакованном компьютере.

- Adware.Downware.19741

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Ubar.18

- Торрент-клиент, устанавливающий нежелательное ПО на устройство.

Статистика вредоносных программ в почтовом трафике

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, для выполнения вредоносного кода использующий уязвимость CVE-2012-0158.

- HTML.Redirector.35

- HTML.Redirector.32

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к электронным письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

- Tool.KMS.7

- Хакерские утилиты, которые используются для активации продуктов Microsoft с поддельной лицензией.

Шифровальщики

По сравнению с июлем в августе в антивирусную лабораторию «Доктор Веб» поступило на 2.5% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 26.33%

- Trojan.Encoder.567 — 7.40%

- Trojan.Encoder.29750 — 5.03%

- Trojan.Encoder.30356 — 2.96%

- Trojan.Encoder.11464 — 2.07%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение августа 2020 года в базу нерекомендуемых и вредоносных сайтов был добавлен 174 501 интернет-адрес.

| Июль 2020 | Август 2020 | Динамика |

|---|---|---|

| + 198 467 | + 174 501 | - 12.08% |

Вредоносное и нежелательное ПО для мобильных устройств

В августе вирусные аналитики компании «Доктор Веб» обнаружили в каталоге Google Play очередные угрозы. Среди них были многочисленные троянские приложения семейства Android.FakeApp, которые распространялись под видом справочников с информацией о способах получения возврата НДС и социальных выплат. На самом деле они загружали мошеннические веб-сайты, с помощью которых злоумышленники похищали у жертв персональные данные и деньги. Кроме того, был найден новый представитель опасного семейства троянов Android.Joker. Он загружал и выполнял произвольный код, а также подписывал владельцев Android-устройств на дорогостоящие услуги.

Наиболее заметные события, связанные с «мобильной» безопасностью в августе:

- рост общего числа угроз, выявленных на защищаемых Android-устройствах.

- проникновение новых угроз в каталог Google Play.

Более подробно о вирусной обстановке для мобильных устройств в августе читайте в нашем обзоре.

Узнайте больше с Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в июле 2020 года |

10 августа 2020 года

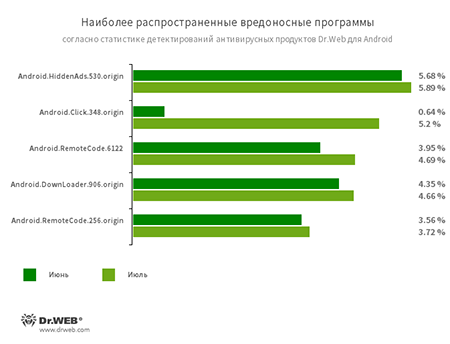

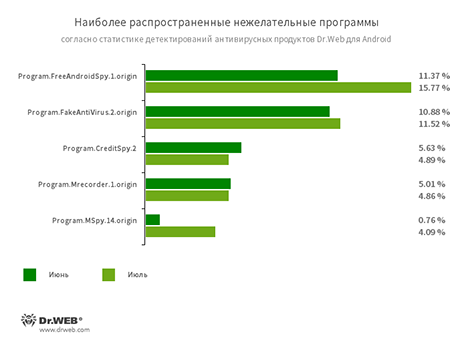

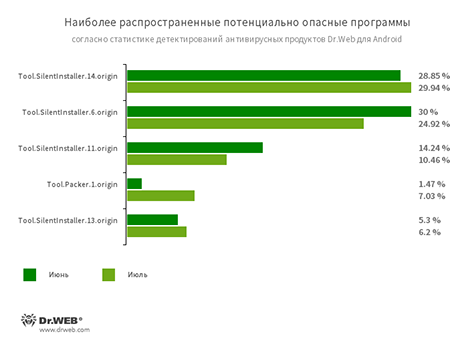

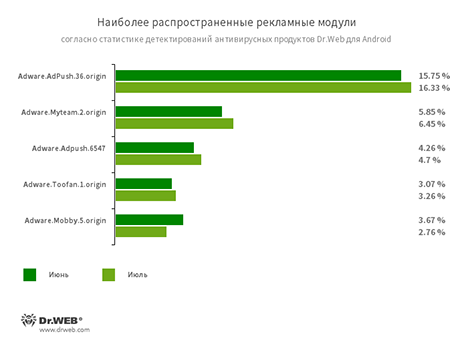

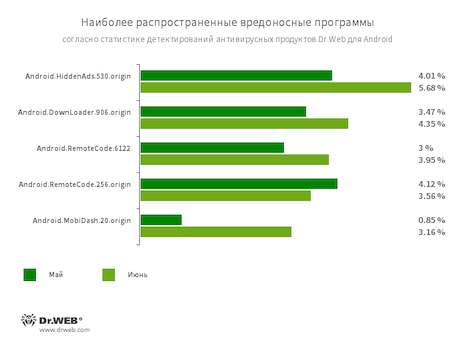

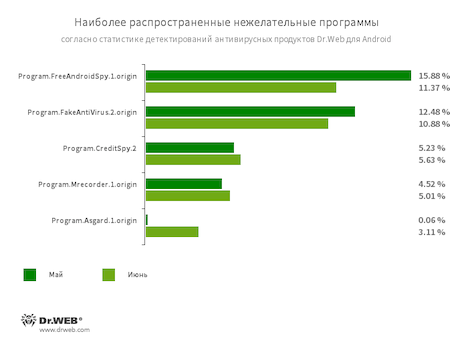

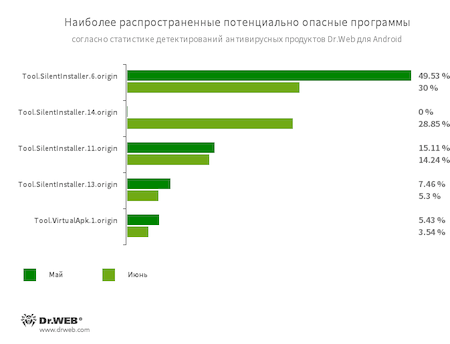

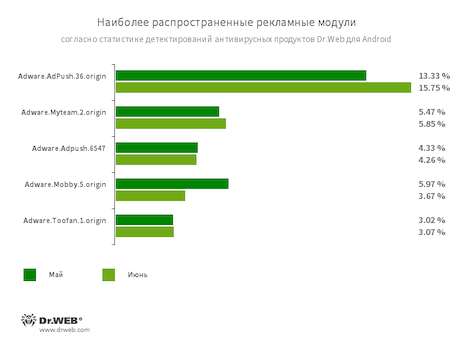

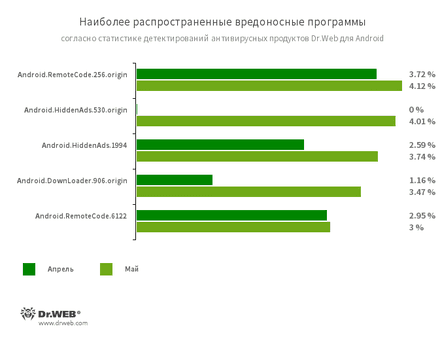

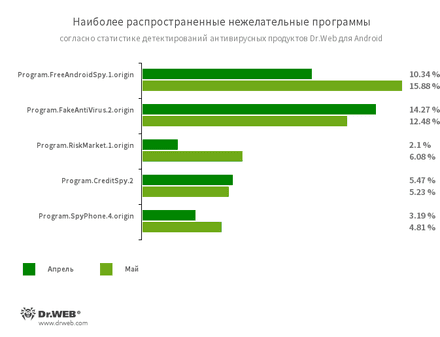

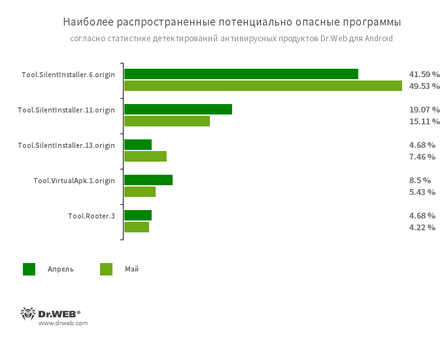

По сравнению с предыдущим месяцем, в июле на Android-устройствах было обнаружено на 6,7% меньше угроз. Число вредоносных программ сократилось на 6,75%, нежелательных — на 4,6%, потенциально опасных — на 8,42%, а рекламных — на 9,83%.

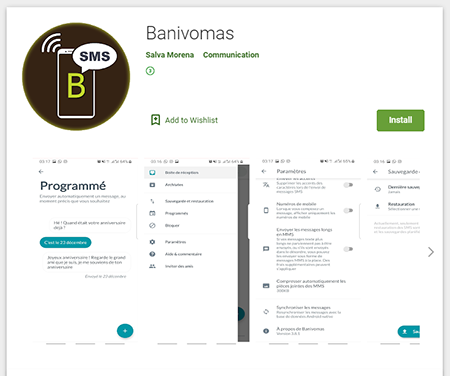

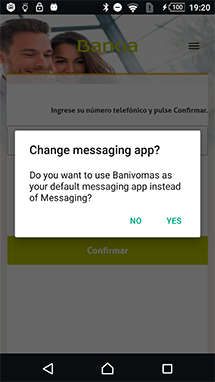

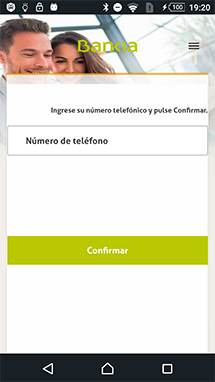

В течение месяца вирусные аналитики «Доктор Веб» выявили в каталоге Google Play несколько новых вредоносных программ. Одной из них был банковский троян Android.Banker.3259, скрывавшийся в приложении для работы с СМС. Другие оказались троянами семейства Android.HiddenAds, которые показывали надоедливые рекламные баннеры. Кроме того, был обнаружен очередной представитель семейства Android.Joker, подписывавший пользователей на премиум-сервисы и выполнявший произвольный код.

ГЛАВНЫЕ ТЕНДЕНЦИИ ИЮЛЯ

- Снижение общего числа угроз, найденных на Android-устройствах

- Распространение новых угроз в каталоге Google Play

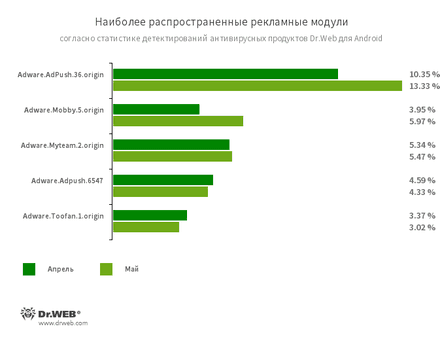

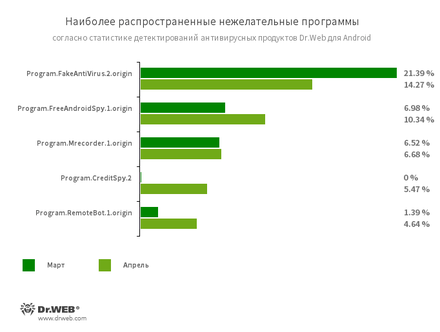

По данным антивирусных продуктов Dr.Web для Android

- Android.HiddenAds.530.origin

- Троян, предназначенный для показа навязчивой рекламы. Распространяется под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают его в системный каталог.

- Android.Click.348.origin

- Вредоносное приложение, которое самостоятельно загружает веб-сайты, нажимает на рекламные баннеры и переходит по ссылкам. Может распространяться под видом безобидных программ, не вызывая подозрений у пользователей.

- Android.RemoteCode.6122

- Android.RemoteCode.256.origin

- Вредоносные программы, которые загружают и выполняют произвольный код. В зависимости от модификации эти трояны могут загружать различные веб-сайты, переходить по ссылкам, нажимать на рекламные баннеры, подписывать пользователей на платные услуги и выполнять другие действия.

- Android.DownLoader.906.origin

- Троян, загружающий другие вредоносные программы и ненужное ПО. Может скрываться во внешне безобидных приложениях, которые распространяются через каталог Google Play или вредоносные сайты.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MSpy.14.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа. Они могут контролировать местоположение устройств, собирать данные об СМС-переписке, беседах в социальных сетях, копировать документы, фотографии и видео, выполнять прослушивание телефонных звонков и окружения и т. п.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО. Такие программы могут сообщать о несуществующих угрозах и вводить пользователей в заблуждение, требуя оплатить покупку полной версии.

- Program.CreditSpy.2

- Детектирование программ, предназначенных для присвоения кредитного рейтинга на основании персональных данных пользователей. Такие приложения загружают на удаленный сервер СМС-сообщения, информацию о контактах из телефонной книги, историю вызовов, а также другие сведения.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки. Они создают виртуальную среду исполнения, которая не затрагивает основную операционную систему.

- Tool.Packer.1.origin

- Специализированная утилита-упаковщик, предназначенная для защиты Android-приложений от модификации и обратного инжиниринга. Она не является вредоносной, но может быть использована для защиты как безобидных, так и троянских программ.

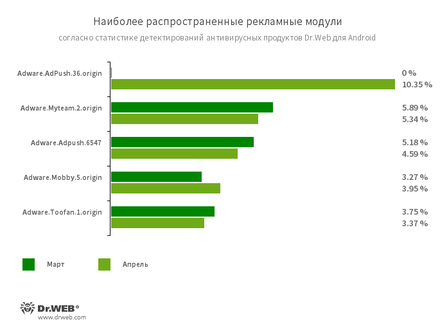

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Mobby.5.origin

- Adware.Toofan.1.origin

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты.

Угрозы в Google Play

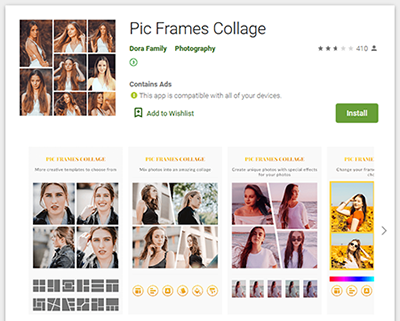

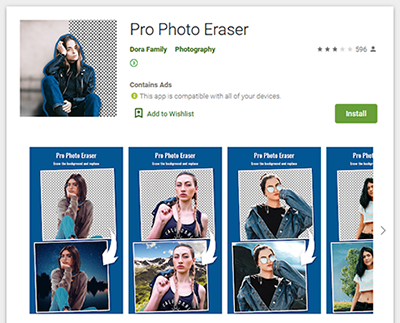

Среди угроз, выявленных в Google Play в июле, были новые представители семейства Android.HiddenAds, добавленные в вирусную базу Dr.Web как Android.HiddenAds.2190 и Android.HiddenAds.2193. Злоумышленники распространяли их под видом приложений для редактирования фотографий.

Как и другие трояны этого семейства, после запуска они скрывали свои значки из списка программ в меню главного экрана, чтобы пользователям было сложнее их удалить. После этого они начинали показывать баннеры поверх окон других приложений и интерфейса операционной системы.

Другой троян, которого обнаружили вирусные аналитики «Доктор Веб», получил имя Android.Joker.279. Он скрывался в приложении для работы с СМС и после запуска подписывал жертв на дорогостоящие мобильные сервисы, а также мог выполнять произвольный код.

Также наши специалисты выявили банковского трояна Android.Banker.3259. Вирусописатели создали его на основе СМС-мессенджера с открытым исходным кодом.

При запуске банкер соединяется с управляющим сервером и ожидает от него дальнейших команд. В зависимости от полученного ответа троян либо продолжает работать как безобидное приложение, либо пытается украсть у жертвы ее персональные данные, показывая фишинговое окно. Кроме того, Android.Banker.3259 сохраняет все входящие и исходящие СМС в облачную базу данных Firebase. В дальнейшем злоумышленники могут использовать информацию, полученную из этих сообщений, для организации новых атак.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности в июле 2020 года |

10 августа 2020 года

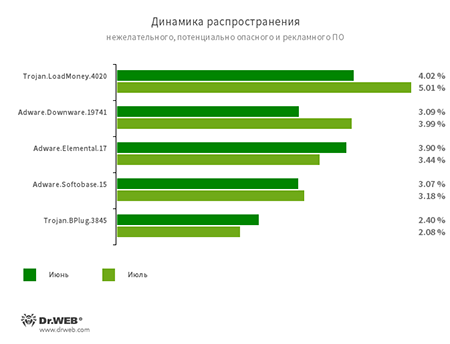

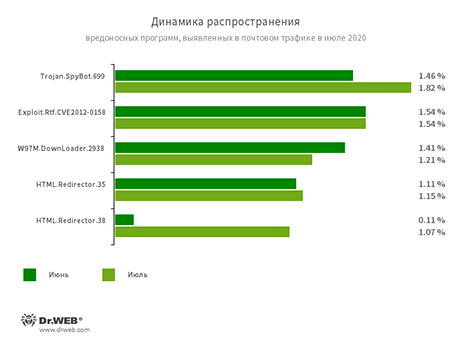

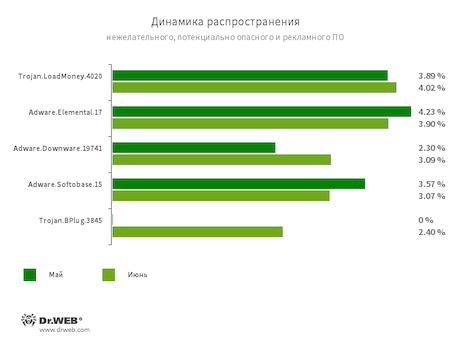

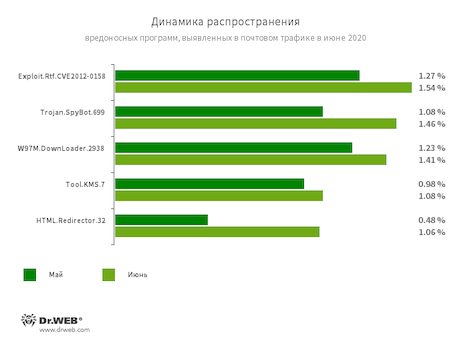

В июле анализ данных статистики Dr.Web показал снижение общего числа обнаруженных угроз на 6.41% по сравнению с июнем. При этом количество уникальных угроз увеличилось на 8.58%. Рекламные программы, загрузчики и установщики вредоносного ПО продолжают лидировать по общему количеству обнаруженных угроз. В почтовом трафике на первых позициях находится многомодульный банковский троян Trojan.SpyBot.699. Кроме того, пользователям по-прежнему угрожают программы, использующие уязвимости документов Microsoft Office, а также различные модификации вредоносных HTML-документов, распространяемых в виде вложений и перенаправляющих пользователей на фишинговые сайты.

В июле статистика вновь зафиксировала снижение числа обращений пользователей за расшифровкой файлов — на 16.34% по сравнению с июнем. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 23.51% всех инцидентов.

Главные тенденции июля

- Увеличение количества уникальных угроз

- Рекламные приложения остаются одними из самых активных угроз

- Снижение активности шифровальщиков

По данным сервиса статистики «Доктор Веб»

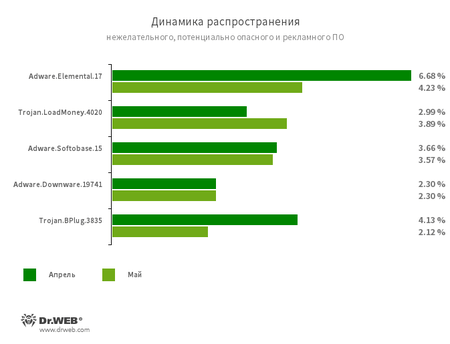

Угрозы прошедшего месяца:

- Trojan.LoadMoney.4020

- Семейство программ-установщиков, вместе с требуемыми приложениями инсталлирующих на компьютеры жертв всевозможные дополнительные компоненты. Некоторые модификации трояна могут собирать и передавать злоумышленникам различную информацию об атакованном компьютере.

- Adware.Downware.19741

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Trojan.BPlug.3845

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

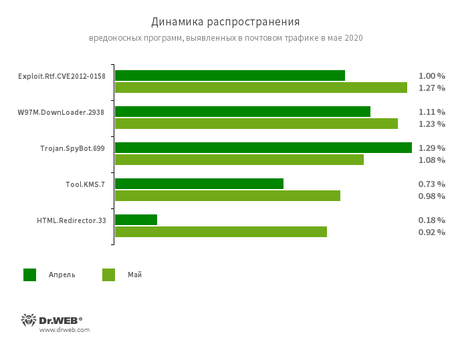

Статистика вредоносных программ в почтовом трафике

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, использующий уязвимость CVE-2012-0158 для выполнения вредоносного кода.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- HTML.Redirector.32

- HTML.Redirector.38

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к информационным письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

Шифровальщики

По сравнению с июнем в июле в антивирусную лабораторию «Доктор Веб» поступило на 16.34% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 23.51%

- Trojan.Encoder.567 — 7.93%

- Trojan.Encoder.29750 — 7.37%

- Trojan.Encoder.11464 — 2.55%

- Trojan.Encoder.30356 — 2.55%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение июля 2020 года в базу нерекомендуемых и вредоносных сайтов было добавлено 198 467 интернет-адресов.

| Июнь 2020 | Июль 2020 | Динамика |

|---|---|---|

| + 122 679 | + 198 467 | + 61.78% |

Вредоносное и нежелательное ПО для мобильных устройств

В июле общее количество угроз, обнаруженных на Android-устройствах пользователей, снизилось на 6.7%. Часть новых вредоносных программ, выявленных за прошедший месяц, вновь распространялась через каталог Google Play. Среди них оказались рекламные трояны, получившие имена Android.HiddenAds.2190 и Android.HiddenAds.2193. Они показывали пользователям надоедливые баннеры и мешали работе с устройствами. Другими угрозами стали многофункциональный троян Android.Joker.279, а также банкер Android.Banker.3259. Обе программы маскировались под приложения для работы с СМС.

Наиболее заметные события, связанные с «мобильной» безопасностью в июле:

- снижение общего числа угроз, выявленных на защищаемых Android-устройствах;

- появление новых угроз в каталоге Google Play.

Более подробно о вирусной обстановке для мобильных устройств в июле читайте в нашем обзоре.

Узнайте больше с Dr.Web

|

|

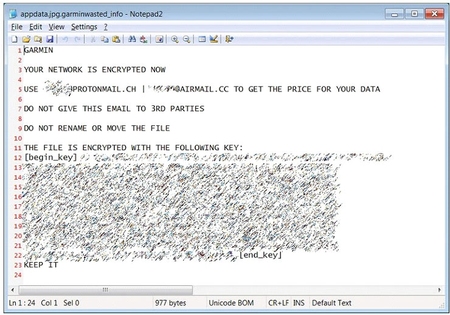

Сервисы Garmin атакованы шифровальщиком-вымогателем: будьте бдительны |

27 июля 2020 года

Новый шифровальщик угрожает пользователям GPS-устройств Garmin

Атака практически парализовала работу крупного производителя GPS-техники, лишила пользователей возможности полноценно использовать гаджеты и поставила под угрозу сохранность их персональных данных. Борьба с последствиями атаки идет уже четвертый день и по некоторым оценкам может занять до нескольких недель. По имеющимся сведениям, хакеры требуют от Garmin выкуп за расшифровку в размере 10 млн. долларов США.

Dr.Web детектирует упомянутого шифровальщика с 24 июля как Trojan.Encoder.32185. Специалисты «Доктор Веб» подчеркивают, что расшифровка данных, зашифрованных этим вымогателем, невозможна. К сожалению, подобное – не редкость в случае с энкодерами (равно как нет гарантии получения расшифровки даже при выплате выкупа), поэтому в очередной раз призываем следовать общим рекомендациям по снижению вероятности заражения.

Если заражение все же произошло, рекомендуем обратиться в нашу службу техподдержки: мы исследуем инцидент, найдем его причину и поможем выработать рекомендации по недопущению подобного в будущем.

При необходимости наши специалисты проведут экспертизу и представят заключение в виде, пригодном для предъявления суду.

#шифровальщики #вымогатели

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в июне 2020 года |

21 июля 2020 года

В прошедшем месяце на Android-устройствах было выявлено на 17,2% меньше угроз по сравнению с маем. Количество вредоносных и рекламных программ снизилось на 17,6% и 19,84% соответственно. При этом число нежелательных приложений выросло на 2,6%, а потенциально опасных – на 14,52%.

Наши вирусные аналитики обнаружили в каталоге Google Play новые угрозы. Среди них были рекламные трояны семейства Android.HiddenAds, а также многофункциональные вредоносные приложения семейства Android.Joker, которые подписывали пользователей на платные сервисы и могли выполнять произвольный код. Кроме того, злоумышленники распространяли через Google Play нового банковского трояна, использующего функции специальных возможностей ОС Android для установки своего вредоносного компонента.

ГЛАВНЫЕ ТЕНДЕНЦИИ ИЮНЯ

- Снижение общего числа угроз, выявленных на Android-устройствах

- Появление новых угроз в каталоге Google Play

По данным антивирусных продуктов Dr.Web для Android

- Android.HiddenAds.530.origin

- Троян, предназначенный для показа навязчивой рекламы. Распространяется под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают их в системный каталог.

- Android.DownLoader.906.origin

- Троян, загружающий другие вредоносные программы и ненужное ПО. Может скрываться во внешне безобидных приложениях, которые распространяются через каталог Google Play или вредоносные сайты.

- Android.RemoteCode.6122

- Android.RemoteCode.256.origin

- Вредоносные программы, которые загружают и выполняют произвольный код. В зависимости от модификации эти трояны могут загружать различные веб-сайты, переходить по ссылкам, нажимать на рекламные баннеры, подписывать пользователей на платные услуги и выполнять другие действия.

- Android.MobiDash.20.origin

- Троянская программа, показывающая надоедливую рекламу. Представляет собой программный модуль, который разработчики ПО встраивают в приложения.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.Asgard.1.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа. Они могут контролировать местоположение устройств, собирать данные об СМС-переписке, беседах в социальных сетях, копировать документы, фотографии и видео, выполнять прослушивание и т. п.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО. Такие программы могут сообщать о несуществующих угрозах и вводить пользователей в заблуждение, требуя оплатить покупку полной версии.

- Program.CreditSpy.2

- Детектирование программ, предназначенных для присвоения кредитного рейтинга на основании персональных данных пользователей. Такие приложения загружают на удаленный сервер СМС-сообщения, информацию о контактах из телефонной книги, историю вызовов, а также другие сведения.

- Program.RiskMarket.1.origin

- Магазин приложений, который содержит троянские программы и рекомендует пользователям их установку.

Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки. Они создают виртуальную среду исполнения, которая не затрагивает основную операционную систему.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Tool.VirtualApk.1.origin

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты.

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Mobby.5.origin

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Угрозы в Google Play

В июне в вирусную базу Dr.Web были добавлены записи для детектирования новых вредоносных программ семейства Android.Joker — Android.Joker.204, Android.Joker.209, Android.Joker.217 и Android.Joker.221. Злоумышленники встроили их в приложения для работы с документами, сборники изображений и мессенджеры.

Эти трояны самостоятельно подписывали пользователей на дорогостоящие мобильные услуги, перехватывая уведомления с ПИН-кодами подтверждения, а также могли загружать и выполнять произвольный код.

Кроме того, в Google Play были обнаружены очередные рекламные трояны семейства Android.HiddenAds, такие как Android.HiddenAds.548.origin и Android.HiddenAds.554.origin. Они распространялись под видом различных игр.

После запуска трояны скрывали свои значки из списка приложений в меню главного экрана и показывали баннеры поверх окон других приложений, мешая нормальной работе с Android-устройствами.

Также наши вирусные аналитики выявили банковского трояна Android.BankBot.733.origin, которого вирусописатели распространяли под видом приложения для установки системных обновлений и обеспечения защиты мобильных устройств. В действительности это вредоносное приложение незаметно загружало вспомогательный компонент, который затем пыталась установить через сервис специальных возможностей (Accessibility Service).

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности в июне 2020 года |

21 июля 2020 года

В июне анализ данных статистики Dr.Web показал рост общего числа обнаруженных угроз на 113.21% по сравнению с маем. При этом количество уникальных угроз снизилось на 24.1%. Большинство обнаруженных угроз по-прежнему приходится на долю рекламных программ, а также загрузчиков и установщиков вредоносного ПО. В почтовом трафике продолжает доминировать программное обеспечение, использующее уязвимости документов Microsoft Office. Кроме того, в число самых распространенных угроз входит многомодульный банковский троян Trojan.SpyBot.699, а также различные модификации вредоносных HTML-документов, распространяемых в виде вложений и перенаправляющих пользователей на фишинговые сайты.

В июне статистика вновь зафиксировала снижение числа обращений пользователей за расшифровкой файлов — на 6.55% по сравнению с маем. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 24.71% всех инцидентов.

Главные тенденции июня

- Значительное увеличение активности распространения вредоносного ПО

- Снижение количества уникальных угроз

- Рекламные приложения остаются одними из самых активных угроз

- Незначительное снижение активности шифровальщиков

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Trojan.LoadMoney.4020

- Семейство программ-установщиков, инсталлирующих на компьютеры жертв вместе с требуемыми приложениями всевозможные дополнительные компоненты. Некоторые модификации трояна могут собирать и передавать злоумышленникам различную информацию об атакованном компьютере.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Downware.19741

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Trojan.BPlug.3845

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

Статистика вредоносных программ в почтовом трафике

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, использующий уязвимость CVE-2012-0158 для выполнения вредоносного кода.

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Tool.KMS.7

- Хакерские утилиты, которые используются для активации продуктов Microsoft с поддельной лицензией.

- HTML.Redirector.32

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к информационным письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

Шифровальщики

По сравнению с маем в июне в антивирусную лабораторию «Доктор Веб» поступило на 6.55% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 24.71%

- Trojan.Encoder.29750 — 9.26%

- Trojan.Encoder.567 — 8.31%

- Trojan.Encoder.30562 — 1.43%

- Trojan.Encoder.858 — 1.19%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение июня 2020 года в базу нерекомендуемых и вредоносных сайтов было добавлено 122 679 интернет-адресов.

| Май 2020 | Июнь 2020 | Динамика |

|---|---|---|

| + 107 082 | + 122 679 | + 14.56% |

Вредоносное и нежелательное ПО для мобильных устройств

По сравнению с маем число угроз, выявленных на Android-устройствах в июне, снизилось на 17.2%. В каталоге Google Play были обнаружены новые вредоносные приложения, такие как рекламные трояны семейства Android.HiddenAds многофункциональные трояны семейства Android.Joker, способные загружать и выполнять произвольный код, а также самостоятельно подписывать пользователей на платные мобильные сервисы. Среди обнаруженных угроз был и новый банковский троян, получивший имя Android.BankBot.733.origin. Он загружал вспомогательный вредоносный компонент и пытался установить его при помощи функции специальных возможностей ОС Android.

Наиболее заметные события, связанные с «мобильной» безопасностью в июне:

- снижение числа угроз, обнаруженных на защищаемых Android-устройствах;

- появление новых угроз в каталоге Google Play.

Более подробно о вирусной обстановке для мобильных устройств в июне читайте в нашем обзоре

Узнайте больше с Dr.Web

|

|

Исследование APT-атак на государственные учреждения Казахстана и Киргизии |

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в мае 2020 года |

19 июня 2020 года

В мае на Android-устройствах было обнаружено на 3,35% больше угроз по сравнению с апрелем. Число выявленных вредоносных программ выросло на 3,75%, потенциально опасных программ — на 8,77%, а рекламных приложений — на 1,62%. При этом количество нежелательных программ, проникших на устройства, снизилось на 1,77%.

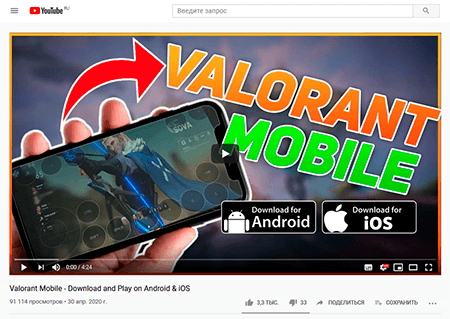

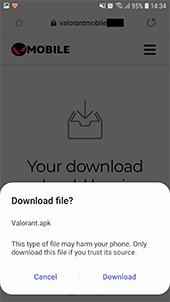

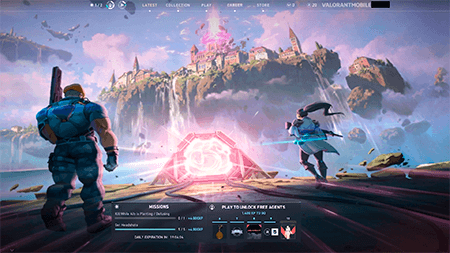

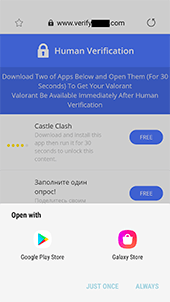

В конце месяца компания «Доктор Веб» предупредила о распространении трояна Android.FakeApp.176, которого мошенники выдавали за мобильную версию игры Valorant. С помощью этой вредоносной программы вирусописатели зарабатывали, участвуя в различных партнерских программах.

В каталоге Google Play были найдены новые модификации троянов семейства Android.Joker, которые выполняли произвольный код и могли подписывать владельцев Android-устройств на платные мобильные услуги. Там же вирусные аналитики обнаружили несколько новых модификаций вредоносных программ семейства Android.HiddenAds, предназначенных для показа рекламы. Были найдены приложения с несколькими нежелательными рекламными модулями и очередной троян из семейства Android.Circle. Последний также показывал рекламу, мог выполнять скрипты BeanShell и загружал различные сайты, где нажимал на расположенные на них ссылки и баннеры. В течение месяца злоумышленники распространяли и другие угрозы.

ГЛАВНЫЕ ТЕНДЕНЦИИ МАЯ

- Незначительный рост общего числа угроз, выявленных на Android-устройствах

- Появление новых угроз в каталоге Google Play

Угроза месяца

В мае компания «Доктор Веб» сообщила об обнаружении поддельной мобильной версии игры Valorant, которая на самом деле являлась одной из модификаций трояна Android.FakeApp.176. Злоумышленники уже давно распространяют его под видом известных приложений и используют для незаконного заработка от участия в различных партнерских программах.

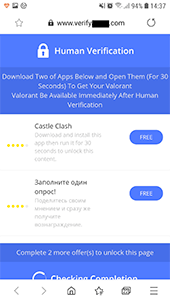

Для получения полного доступа к игре троян предлагает потенциальным жертвам выполнить несколько заданий на сайте партнерского сервиса, например, установить и запустить другие игры. За каждое успешно выполненное задание мошенники получают вознаграждение, а обманутые пользователи не получают ничего.

По данным антивирусных продуктов Dr.Web для Android

- Android.RemoteCode.256.origin

- Android.RemoteCode.6122

- Вредоносные программы, которые загружают и выполняют произвольный код. В зависимости от модификации эти трояны могут загружать различные веб-сайты, переходить по ссылкам, нажимать на рекламные баннеры, подписывать пользователей на платные услуги и выполнять другие действия.

- Android.HiddenAds.530.origin

- Android.HiddenAds.1994

- Трояны, предназначенные для показа навязчивой рекламы. Распространяются под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают их в системный каталог.

- Android.DownLoader.906.origin

- Троян, загружающий другие вредоносные программы и ненужное ПО. Может скрываться во внешне безобидных приложениях, которые распространяются через каталог Google Play или вредоносные сайты.

- Program.FreeAndroidSpy.1.origin

- Program.SpyPhone.4.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа. Они могут контролировать местоположение устройств, собирать данные об СМС-переписке, беседах в социальных сетях, копировать документы, фотографии и видео, выполнять прослушивание и т. п.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО. Такие программы могут сообщать о несуществующих угрозах и вводить пользователей в заблуждение, требуя оплатить покупку полной версии.

- Program.CreditSpy.2

- Детектирование программ, предназначенных для присвоения кредитного рейтинга на основании персональных данных пользователей. Такие приложения загружают на удаленный сервер СМС-сообщения, информацию о контактах из телефонной книги, историю вызовов, а также другие сведения.

- Program.RiskMarket.1.origin

- Магазин приложений, который содержит троянские программы и рекомендует пользователям их установку.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.VirtualApk.1.origin

- Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки. Они создают виртуальную среду исполнения, которая не затрагивает основную операционную систему.

- Tool.Rooter.3

- Утилита для получения root-полномочий на Android-устройствах, которая задействует различные эксплойты. Ее могут использовать как владельцы Android-устройств, так и злоумышленники и вредоносные программы.

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты.

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Mobby.5.origin

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Угрозы в Google Play

В прошедшем месяце вирусные аналитики «Доктор Веб» обнаружили в каталоге Google Play множество новых модификаций троянов семейства Android.Joker, такие как Android.Joker.174, Android.Joker.182, Android.Joker.186, Android.Joker.138.origin, Android.Joker.190 и Android.Joker.199. Они были встроены в приложения для работы с документами, сборники изображений, программы для фотосъемки, системные утилиты, мессенджеры и другое ПО, которое выглядело безобидным. Однако после запуска эти трояны загружали и выполняли произвольный код, а также могли подписывать пользователей на дорогостоящие сервисы.

Кроме того, наши специалисты выявили трояна Android.Circle.15, который распространялся под видом утилиты для оптимизации работы системы. После запуска он показывал рекламу, загружал различные сайты и переходил по расположенным на них ссылкам и баннерам. Как и другие представители семейства Android.Circle, он мог выполнять скрипты BeanShell.

Среди найденных угроз были и новые рекламные трояны семейства Android.HiddenAds, такие как Android.HiddenAds.2134, Android.HiddenAds.2133, Android.HiddenAds.2146, Android.HiddenAds.2147, Android.HiddenAds.2048 и Android.HiddenAds.2150. Они распространялись под видом сборников стикеров для WhatsApp, игр, коллекций изображений и справочников. В общей сложности вирусные аналитики «Доктор Веб» обнаружили свыше 30 различных модификаций этих троянов, которые установили почти 160 000 пользователей.

После запуска эти вредоносные программы скрывали свой значок из списка приложений в меню главного экрана ОС Android и начинали показывать полноэкранные рекламные баннеры, которые мешали нормальной работе с устройствами.

Под видом безобидных программ, таких как игры и сборники изображений, также распространялись и новые рекламные модули, получившие имена Adware.AdSpam.4, Adware.AdSpam.5 и Adware.AdSpam.6. Как и трояны семейства Android.HiddenAds, они показывали баннеры поверх других программ. Однако они не удаляли свои значки, поэтому пользователям было легче обнаружить источник рекламы и удалить приложения, в которые были встроены эти модули.

Прочие угрозы

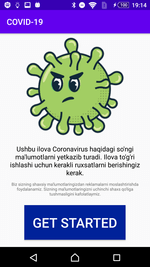

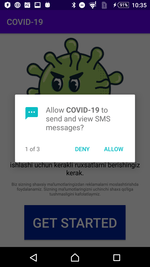

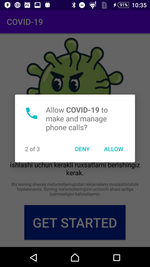

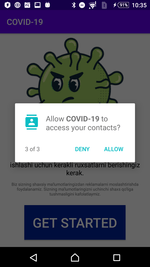

Среди распространявшихся в мае вредоносных приложений оказался очередной троян, эксплуатирующий тему пандемии коронавируса SARS-CoV-2. Эта вредоносная программа, добавленная в вирусную базу Dr.Web как Android.Spy.660.origin, распространялась под видом утилиты, которая показывает число заболевших COVID-19. Однако истинной целью этого трояна был кибершпионаж. Главной мишенью Android.Spy.660.origin стали пользователи из Узбекистана. Троян похищал у них информацию об SMS, журнале телефонных вызовов, а также контактах из записной книги мобильного устройства. При запуске он запрашивал соответствующие системные разрешения, после чего демонстрировал статистику по заболеванию, чтобы не вызвать подозрений у своих жертв.

Кроме того, злоумышленники продолжили атаковать пользователей с применением различных банковских троянов. Например, жителям Вьетнама угрожал банкер Android.Banker.388.origin, который загружался на Android-устройства при посещении поддельного сайта Министерства общественной безопасности страны. А жителям Японии вновь угрожали представители нескольких семейств банковских троянов, которые на протяжении долгого времени распространяются через поддельные сайты почтовых и курьерских служб.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности в мае 2020 года |

19 июня 2020 года

В мае анализ данных статистики Dr.Web показал снижение общего числа обнаруженных угроз на 25.59% по сравнению с апрелем. Количество уникальных угроз также снизилось — на 5.35%. Чаще всего пользователей атаковали программы для показа рекламы, а также загрузчики и установщики вредоносного ПО. В почтовом трафике на первых позициях находится вредоносное ПО, использующее уязвимости документов Microsoft Office. Кроме того, в число самых распространенных угроз по-прежнему входит многомодульный банковский троян Trojan.SpyBot.699, а также вредоносные HTML-документы, распространяемые в виде вложений и перенаправляющие пользователей на фишинговые сайты.

В мае статистика впервые с начала года зафиксировала снижение числа обращений пользователей за расшифровкой файлов — на 4.18% по сравнению с апрелем. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 28.94% всех инцидентов.

Главные тенденции мая

- Снижение активности распространения вредоносного ПО

- Рекламные приложения остаются в числе самых активных угроз

- Незначительное снижение активности шифровальщиков

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Trojan.LoadMoney.4020

- Семейство программ-установщиков, инсталлирующих на компьютеры жертв вместе с требуемыми приложениями всевозможные дополнительные компоненты. Некоторые модификации трояна могут собирать и передавать злоумышленникам различную информацию об атакованном компьютере.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Adware.Downware.19741

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Trojan.BPlug.3835

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

Статистика вредоносных программ в почтовом трафике

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, использующий уязвимость CVE-2012-0158 для выполнения вредоносного кода.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- Tool.KMS.7

- Хакерские утилиты, которые используются для активации продуктов Microsoft с поддельной лицензией.

- HTML.Redirector.33

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к информационным письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

Шифровальщики

По сравнению с апрелем в мае в антивирусную лабораторию «Доктор Веб» поступило на 4.18% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 28.94%

- Trojan.Encoder.29750 — 5.39%

- Trojan.Encoder.567 — 4.39%

- Trojan.Encoder.858 — 2.40%

- Trojan.Encoder.25069 — 1.80%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение мая 2020 года в базу нерекомендуемых и вредоносных сайтов было добавлено 107 082 интернет-адреса.

| Апрель 2020 | Май 2020 | Динамика |

|---|---|---|

| + 140 188 | + 107 082 | - 23.62% |

Вредоносное и нежелательное ПО для мобильных устройств

По сравнению с апрелем в прошедшем месяце число угроз, обнаруженных на Android-устройствах, выросло чуть более чем на 3%. В течение мая вирусные аналитики компании «Доктор Веб» выявили множество вредоносных программ в каталоге Google Play. Среди них были новые рекламные трояны семейства Android.HiddenAds, а также различные модификации вредоносных приложений Android.Joker, подписывающих пользователей на платные услуги и выполняющих произвольный код.

В вирусную базу Dr.Web были добавлены записи для детектирования различных банковских троянов, а также трояна-шпиона, который распространялся под видом программы для отслеживания статистики заражений COVID-19. В конце месяца наши специалисты обнаружили вредоносное приложение Android.FakeApp.176, которое мошенники выдавали за мобильную версию игры Valorant. Оно использовалось для незаконной монетизации через партнерские сервисы.

Наиболее заметные события, связанные с «мобильной» безопасностью в мае:

- увеличение числа угроз, обнаруженных на защищаемых Android-устройствах;

- появление новых угроз в каталоге Google Play.

Более подробно о вирусной обстановке для мобильных устройств в мае читайте в нашем обзоре.

Узнайте больше с Dr.Web

|

|

Идем по следу вместе с новой рубрикой «ДЕТЕКТивы» на страницах проекта «Антивирусная правДА!» |

15 июня 2020 года

«Антивирусная правДА!» представляет новую рубрику о ВКИ

Зачастую случается так, что компьютерное оборудование или «умные» устройства начинают вести себя странно, а причины такого поведения на первый взгляд неясны. В таких случаях требуется детально разбираться в ситуации, собирать дополнительные данные и в поисках истины буквально идти по следу, как в настоящем детективе.

В последнее время, когда операционными системами оснащаются не только компьютеры и мобильные гаджеты, но и другие устройства, именуемые «умными», ситуации сродни описанным в выпуске «Dr.Web-многостаночник», учащаются. «Антивирусная правДА!» будет не только информировать о наиболее интересных случаях, но и, как всегда, давать рекомендации, которые помогут избежать инцидентов.

#ВКИ #АВП #поддержка

|

|

Мошенники распространяют мобильного трояна под видом игры Valorant |

28 мая 2020 года

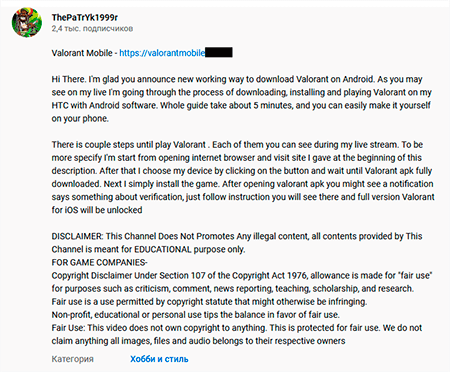

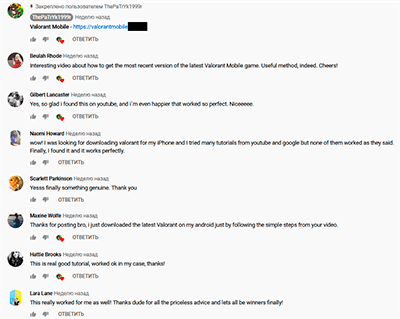

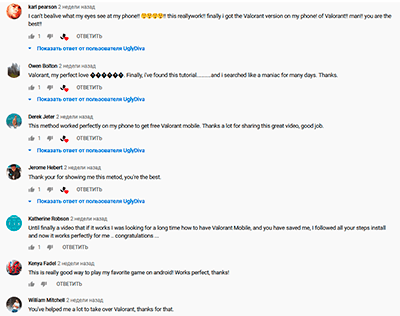

Игра Valorant по-прежнему находится в разработке и доступна лишь в виде закрытой тестовой версии для компьютеров под управлением ОС Windows. Однако мошеннические ролики смонтированы таким образом, что процесс игры на экране мобильного устройства выглядит правдоподобно.

Для большей убедительности такие видео сопровождаются подробным описанием, а также множеством комментариев пользователей, которые якобы успешно установили игру на свои мобильные устройства. Все эти отзывы являются ложными.

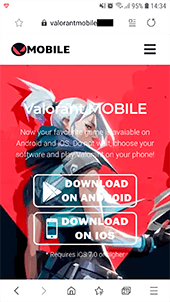

Для скачивания игры пользователям предлагается посетить веб-сайт, внешне похожий на официальный сайт проекта Valorant. На нем размещены две ссылки, по которым на мобильное устройство якобы можно загрузить игру. Если посетитель сайта пытается загрузить ее с устройства под управлением iOS, он перенаправляется на сайт партнерской программы. Если же попытка скачивания происходит с Android-устройства, на него загружается apk-файл с трояном Android.FakeApp.176. Поскольку этот файл загружается не из каталога Google Play, на большинстве современных устройств для его установки требуется изменить соответствующие настройки системы безопасности.

Это вредоносное приложение имитирует процесс запуска игры, однако затем предлагает «разблокировать» ее, выполнив идентификацию устройства. Для этого от пользователя требуется скачать и установить два других приложения.

При согласии на «разблокировку» троян открывает в веб-браузере сайт того же партнерского сервиса, что и в случае с iOS-устройствами. После проверки ряда параметров этот сайт перенаправляет пользователя на сайт другой партнерской программы. На нем представлены задания, которые посетителю необходимо выполнить для получения вознаграждения. В рассматриваемом случае от пользователя требуется установить и запустить игру из каталога Google Play, а также принять участие в онлайн-опросе.

Такие сайты представляют собой типичные сервисы для заработка на кликах, накрутке счетчиков посещений сайтов, рекламе различного ПО и накрутке числа его установок, а также на монетизации онлайн-опросов и других маркетинговых кампаний в интернете.

Некоторые из подобных сервисов действительно дают пользователям обещанные вознаграждения, например, когда то или иное задание выполняется для пополнения внутриигрового баланса или получения определенных бонусов в играх. Однако в случае с трояном Android.FakeApp.176 пользователи не получают обещанной им игры. Мобильной версии Valorant еще не существует, а единственная задача подделки — загрузить сайт партнерского сервиса, в результате чего мошенники получат вознаграждение за счет жертвы.

Такой вид незаконного заработка с использованием вредоносных программ, которые выдаются за настоящие игры, встречался и ранее. Например, та же самая версия Android.FakeApp.176 распространялась под видом мобильной версии недавно вышедшей игры Call of Duty: Warzone, которая доступна лишь на игровых приставках и компьютерах под управлением Windows. Кроме того, еще в 2018 году злоумышленники распространяли одну из модификаций этого трояна под видом Fortnite, а в 2019 году — под видом Apex Legends. Обе игры быстро обрели широкую популярность среди множества игроков, чем и поспешили воспользоваться вирусописатели. Очередная новинка, анонс которой состоялся менее двух месяцев назад, уже успела обрести миллионы поклонников, что не могло в очередной раз не привлечь внимание мошенников.

Компания «Доктор Веб» напоминает, что пользователям следует критически оценивать информацию, распространяемую в Интернете, не переходить по подозрительным ссылкам и не устанавливать сомнительные приложения из непроверенных источников.

Антивирусные продукты Dr.Web для Android успешно детектируют и удаляют известные модификации трояна Android.FakeApp.176, поэтому для наших пользователей эта вредоносная программа опасности не представляет.

Подробнее об Android.FakeApp.176

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

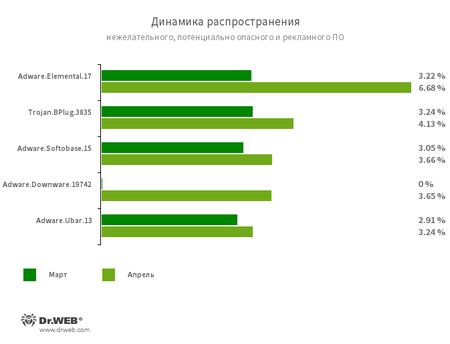

«Доктор Веб»: обзор вирусной активности в апреле 2020 года |

18 мая 2020 года

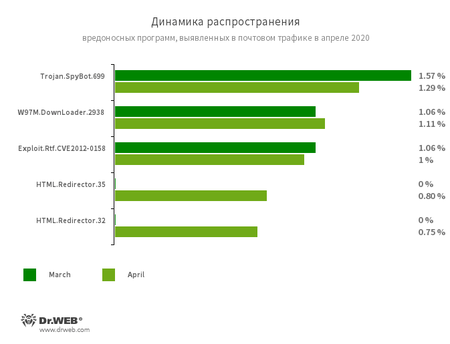

В апреле анализ данных статистики Dr.Web показал снижение общего числа обнаруженных угроз на 34.5% по сравнению с мартом. Количество уникальных угроз снизилось на 11.42%. Большинство обнаруженных угроз по-прежнему приходится на долю рекламных программ и вредоносных расширений для браузеров. В почтовом трафике продолжает лидировать банковский троян Trojan.SpyBot.699, а также вредоносное ПО, использующее уязвимости документов Microsoft Office. Кроме того, в число самых распространенных угроз вошли вредоносные HTML-документы, распространяемые в виде вложений и перенаправляющие пользователей на фишинговые сайты.

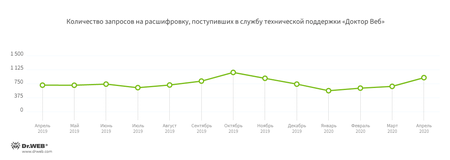

В апреле число обращений пользователей за расшифровкой файлов увеличилось на 34.27% по сравнению с мартом. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 32.71% всех инцидентов.

Главные тенденции апреля

- Снижение активности распространения вредоносного ПО

- Рекламные приложения остаются одними из самых активных угроз

- Значительное увеличение активности шифровальщиков

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Trojan.BPlug.3835

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Adware.Downware.19742

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Adware.Ubar.13

- Торрент-клиент, устанавливающий нежелательное ПО на устройство.

Статистика вредоносных программ в почтовом трафике

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, использующий уязвимость CVE-2012-0158 для выполнения вредоносного кода.

- HTML.Redirector.35

- HTML.Redirector.32

- Вредоносные HTML-документы, как правило маскирующиеся под безобидные вложения к письмам. При открытии перенаправляют пользователей на фишинговые сайты или загружают полезную нагрузку на заражаемые устройства.

Шифровальщики

По сравнению с мартом в апреле в антивирусную лабораторию «Доктор Веб» поступило на 34.27% больше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 32.71%

- Trojan.Encoder.567 — 7.84%

- Trojan.Encoder.29750 — 2.73%

- Trojan.Encoder.858 — 2.39%

- Trojan.Encoder.31430 — 1.87%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение апреля 2020 года в базу нерекомендуемых и вредоносных сайтов было добавлено 140 188 интернет-адресов.

| Март 2020 | Апрель 2020 | Динамика |

|---|---|---|

| + 186 881 | + 140 188 | - 24.99% |

Вредоносное и нежелательное ПО для мобильных устройств

В прошедшем месяце количество выявленных угроз на Android-устройствах увеличилось на 16.46% по сравнению с мартом. В каталоге Google Play вновь были найдены вредоносные программы, в том числе новые модификации троянов семейства Android.Circle. Они распространялись под видом безобидных программ и выполняли команды злоумышленников. Кроме того, в вирусную базу Dr.Web были добавлены записи для детектирования рекламного трояна Android.HiddenAds.2124 и вредоносной программы Android.Joker.164, которая подписывала пользователей на платные услуги и могла исполнять произвольный код.

Наиболее заметные события, связанные с «мобильной» безопасностью в апреле:

- появление новых угроз в каталоге Google Play;

- рост числа угроз, обнаруженных на защищаемых Android-устройствах.

Более подробно о вирусной обстановке для мобильных устройств в апреле читайте в нашем обзоре.

Узнайте больше с Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в апреле 2020 года |

18 мая 2020 года

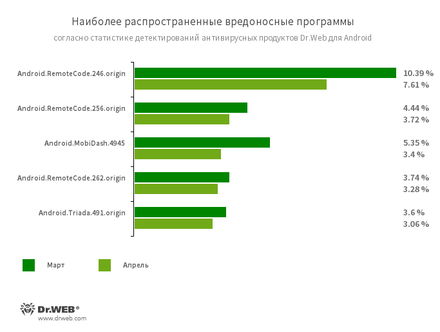

По сравнению с мартом в апреле количество выявленных угроз на Android-устройствах увеличилось на 16,46%. На 16,13% выросло число обнаруженных вредоносных программ, на 28,37% — нежелательных программ, на 20,83% — потенциально опасных и на 17,43% — рекламных приложений.

За последний месяц специалисты компании «Доктор Веб» зафиксировали несколько угроз в каталоге Google Play. Среди них были новые модификации опасных вредоносных приложений Android.Circle, способных выполнять команды злоумышленников. Кроме того, был найден рекламный троян Android.HiddenAds.2124, а также троян Android.Joker.164, который подписывал пользователей на платные услуги и мог выполнять произвольный код.

ГЛАВНЫЕ ТЕНДЕНЦИИ АПРЕЛЯ

- Увеличение числа угроз, выявленных на Android-устройствах

- Появление новых вредоносных программ в Google Play

По данным антивирусных продуктов Dr.Web для Android

- Android.RemoteCode.246.origin

- Android.RemoteCode.256.origin

- Android.RemoteCode.262.origin

- Вредоносные программы, которые загружают и выполняют произвольный код. В зависимости от модификации эти трояны могут загружать различные веб-сайты, переходить по ссылкам, нажимать на рекламные баннеры, подписывать пользователей на платные услуги и выполнять другие действия.

- Android.MobiDash.4945

- Троянская программа, показывающая надоедливую рекламу. Представляет собой программный модуль, который разработчики ПО встраивают в приложения.

- Android.Triada.491.origin

- Многофункциональный троян, выполняющий разнообразные вредоносные действия. Относится к семейству троянских приложений, проникающих в процессы всех работающих программ. Некоторые модификации этого семейства встречаются в прошивках Android-устройств, куда злоумышленники внедряют их на этапе производства.

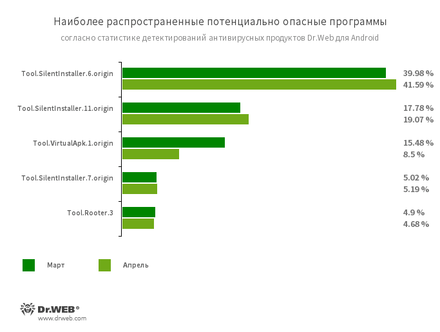

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.11.origin

- Tool.VirtualApk.1.origin

- Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки. Они создают виртуальную среду исполнения, которая не затрагивает основную операционную систему.

- Tool.Rooter.3

- Утилита для получения root-полномочий на Android-устройствах, которая задействует различные эксплойты. Она может использоваться как пользователями Android-устройств, так и злоумышленниками и вредоносными программами.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО. Такие программы могут сообщать о несуществующих угрозах и вводить пользователей в заблуждение, требуя оплатить покупку полной версии.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа. Они могут контролировать местоположение устройств, собирать данные об СМС-переписке, беседах в социальных сетях, копировать документы, фотографии и видео, выполнять прослушивание и т. п.

- Program.CreditSpy.2

- Детектирование программ, предназначенных для присвоения кредитного рейтинга на основании персональных данных пользователей. Такие приложения загружают на удаленный сервер СМС-сообщения, информацию о контактах из телефонной книги, историю вызовов, а также другие сведения.

- Program.RemoteBot.1.origin

- Приложение, предназначенное для дистанционного управления Android-устройствами. Программа позволяет перехватывать и отправлять СМС, выполнять и отслеживать телефонные вызовы, перехватывать содержимое уведомлений, контролировать местоположение устройства, выполнять прослушивание окружения, записывать видео, делать фотографии и т. п.

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты.

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Mobby.5.origin

- Adware.Toofan.1.origin

Угрозы в Google Play

В апреле вирусные аналитики «Доктор Веб» выявили в каталоге Google Play сразу несколько вредоносных программ. Среди них были новые модификации троянов семейства Android.Circle — Android.Circle.1.origin, Android.Circle.8 и Android.Circle.14. Они распространялись под видом безобидных приложений, таких как редакторы изображений и программы спортивной тематики. Трояны этого семейства исполняют скрипты с заданиями, используя для этого встроенную в них библиотеку с открытым исходным кодом BeanShell. По команде злоумышленников они могут показывать рекламу, а также выполнять другие действия.

Вместе с этими вредоносными программами были обнаружены трояны Android.HiddenAds.2124 и Android.Joker.164. Первый показывал надоедливую рекламу и был встроен в приложения для прослушивания музыки. Второй — выполнял произвольный код и мог подписывать пользователей на дорогостоящие сервисы. Его злоумышленники распространяли под видом графического редактора.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в марте 2020 года |

10 апреля 2020 года

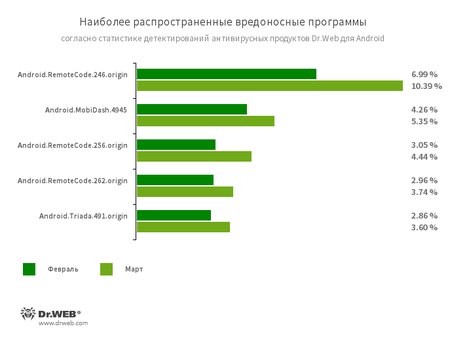

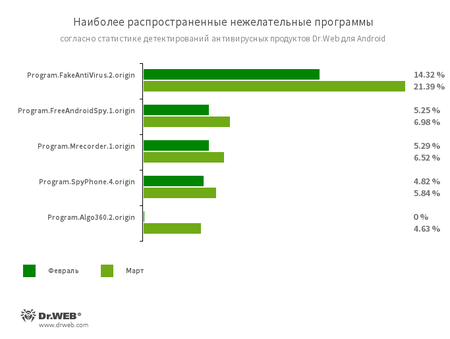

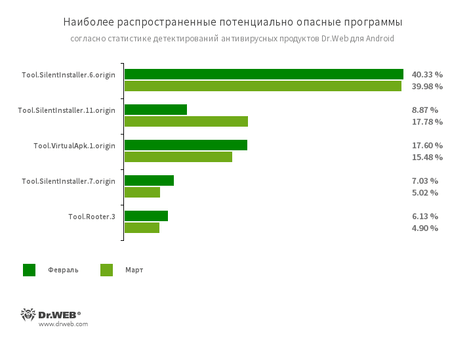

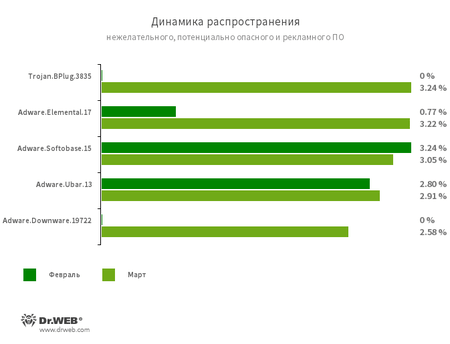

В марте число выявленных на Android-устройствах угроз выросло на 21,24% по сравнению с февралем. Количество обнаруженных вредоносных программ увеличилось на 21,6%, нежелательных – на 13,37%, потенциально опасных – на 32,65%, рекламных – на 27,64%.

В течение месяца вирусные аналитики «Доктор Веб» выявили новые вредоносные приложения в каталоге Google Play. Среди них был троян семейства Android.Joker, показывающий рекламу и способный подписывать пользователей на платные мобильные услуги, а также опасный многофункциональный троян Android.Circle.1, выполняющий команды злоумышленников.

ГЛАВНЫЕ ТЕНДЕНЦИИ МАРТА

- Рост числа угроз, выявленных на Android-устройствах

- Обнаружение новых вредоносных программ в Google Play

Угроза месяца

В марте компания «Доктор Веб» сообщила об обнаружении в каталоге Google Play нового опасного трояна Android.Circle.1, которого установили свыше 700 000 пользователей. По команде злоумышленников он показывал рекламу и загружал различные веб-сайты, на которых имитировал действия пользователей, нажимая на баннеры и ссылки. Пример демонстрируемой им рекламы:

В течение месяца наши специалисты выявили несколько модификаций этого вредоносного приложения.

Особенности Android.Circle.1:

- встроен в безобидные программы;

- создан с использованием механизма Multiple APKs, который позволяет загружать в Google Play множество копий одного приложения для поддержки различных моделей устройств и процессорных архитектур;

- принимает от управляющего сервера и выполняет BeanShell-скрипты;

- часть функций трояна вынесена в отдельную нативную библиотеку;

- чтобы скрыться от пользователя, некоторые модификации Android.Circle.1 после установки выдают себя за важный системный компонент.

По данным антивирусных продуктов Dr.Web для Android

- Android.RemoteCode.246.origin

- Android.RemoteCode.256.origin

- Android.RemoteCode.262.origin

- Вредоносные программы, которые загружают и выполняют произвольный код.

- Android.MobiDash.4945

- Троянская программа, показывающая рекламу.

- Android.Triada.491.origin

- Многофункциональный троян, выполняющий разнообразные вредоносные действия.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MobileTool.2.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа.

- Program.Algo360.2.origin

- Детектирование программного модуля, который используется в приложениях различных финансовых организаций, выдающих денежные займы. Он представляет собой агрегатор данных пользователей, для которых формируется кредитный профиль. Модуль собирает информацию об СМС-сообщениях, закладках браузера, местоположении устройства, записях календаря и другие персональные данные.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.11.origin

- Tool.VirtualApk.1.origin

- Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки.

- Tool.Rooter.3

- Утилита для получения root-полномочий на Android-устройствах. Может использоваться злоумышленниками и вредоносными программами.

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах:

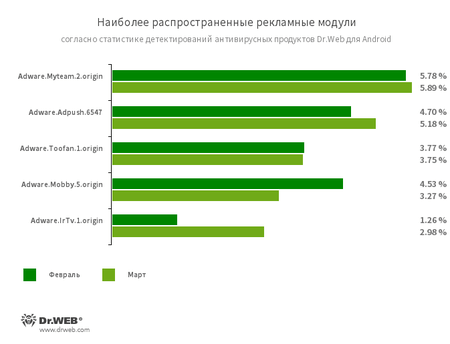

- Adware.Myteam.2.origin

- Adware.Adpush.6547

- Adware.Toofan.1.origin

- Adware.Mobby.5.origin

- Adware.IrTv.1.origin

Угрозы в Google Play

Наряду с троянами семейства Android.Circle в марте в Google Play был найден очередной представитель семейства Android.Joker, получивший имя Android.Joker.102.origin. Он распространялся под видом редакторов изображений и сборников обоев. Вредоносная программа могла загружать и запускать троянские модули и произвольный код, а также подписывать пользователей на дорогостоящие сервисы.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в марте 2020 года |

10 апреля 2020 года

В марте число выявленных на Android-устройствах угроз выросло на 21,24% по сравнению с февралем. Количество обнаруженных вредоносных программ увеличилось на 21,6%, нежелательных – на 13,37%, потенциально опасных – на 32,65%, рекламных – на 27,64%.

В течение месяца вирусные аналитики «Доктор Веб» выявили новые вредоносные приложения в каталоге Google Play. Среди них был троян семейства Android.Joker, показывающий рекламу и способный подписывать пользователей на платные мобильные услуги, а также опасный многофункциональный троян Android.Circle.1, выполняющий команды злоумышленников.

ГЛАВНЫЕ ТЕНДЕНЦИИ МАРТА

- Рост числа угроз, выявленных на Android-устройствах

- Обнаружение новых вредоносных программ в Google Play

Угроза месяца

В марте компания «Доктор Веб» сообщила об обнаружении в каталоге Google Play нового опасного трояна Android.Circle.1, которого установили свыше 700 000 пользователей. По команде злоумышленников он показывал рекламу и загружал различные веб-сайты, на которых имитировал действия пользователей, нажимая на баннеры и ссылки. Пример демонстрируемой им рекламы:

В течение месяца наши специалисты выявили несколько модификаций этого вредоносного приложения.

Особенности Android.Circle.1:

- встроен в безобидные программы;

- создан с использованием механизма Multiple APKs, который позволяет загружать в Google Play множество копий одного приложения для поддержки различных моделей устройств и процессорных архитектур;

- принимает от управляющего сервера и выполняет BeanShell-скрипты;

- часть функций трояна вынесена в отдельную нативную библиотеку;

- чтобы скрыться от пользователя, некоторые модификации Android.Circle.1 после установки выдают себя за важный системный компонент.

По данным антивирусных продуктов Dr.Web для Android

- Android.RemoteCode.246.origin

- Android.RemoteCode.256.origin

- Android.RemoteCode.262.origin

- Вредоносные программы, которые загружают и выполняют произвольный код.

- Android.MobiDash.4945

- Троянская программа, показывающая рекламу.

- Android.Triada.491.origin

- Многофункциональный троян, выполняющий разнообразные вредоносные действия.

- Program.FakeAntiVirus.2.origin

- Детектирование рекламных программ, которые имитируют работу антивирусного ПО.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MobileTool.2.origin

- Приложения, которые следят за владельцами Android-устройств и могут использоваться для кибершпионажа.

- Program.Algo360.2.origin

- Детектирование программного модуля, который используется в приложениях различных финансовых организаций, выдающих денежные займы. Он представляет собой агрегатор данных пользователей, для которых формируется кредитный профиль. Модуль собирает информацию об СМС-сообщениях, закладках браузера, местоположении устройства, записях календаря и другие персональные данные.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.11.origin

- Tool.VirtualApk.1.origin

- Потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки.

- Tool.Rooter.3

- Утилита для получения root-полномочий на Android-устройствах. Может использоваться злоумышленниками и вредоносными программами.

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах:

- Adware.Myteam.2.origin

- Adware.Adpush.6547

- Adware.Toofan.1.origin

- Adware.Mobby.5.origin

- Adware.IrTv.1.origin

Угрозы в Google Play

Наряду с троянами семейства Android.Circle в марте в Google Play был найден очередной представитель семейства Android.Joker, получивший имя Android.Joker.102.origin. Он распространялся под видом редакторов изображений и сборников обоев. Вредоносная программа могла загружать и запускать троянские модули и произвольный код, а также подписывать пользователей на дорогостоящие сервисы.

Для защиты Android-устройств от вредоносных и нежелательных программ пользователям следует установить антивирусные продукты Dr.Web для Android.

Ваш Android нуждается в защите.

Используйте Dr.Web

- Первый российский антивирус для Android

- Более 140 миллионов скачиваний только с Google Play

- Бесплатный для пользователей домашних продуктов Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности в марте 2020 года |

10 апреля 2020 года

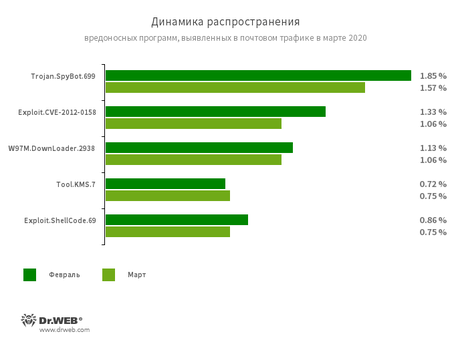

В марте анализ данных статистики Dr.Web показал рост общего числа обнаруженных угроз на 12.51% по сравнению с февралем. Количество уникальных угроз возросло на 8.75%. Пользователям чаще всего угрожали вредоносные расширения для браузеров, нежелательные и рекламные программы. В почтовом трафике по-прежнему доминирует вредоносное ПО, использующее уязвимости документов Microsoft Office, а также банковский троян Trojan.SpyBot.699.

В марте число обращений пользователей за расшифровкой файлов увеличилось на 7.63% по сравнению с февралем. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 32.60% всех инцидентов.

Главные тенденции марта

- Рост активности распространения вредоносного ПО

- Увеличение количества вредоносных расширений для браузеров

- Увеличение активности шифровальщиков

- Рост числа нерекомендуемых и вредоносных сайтов

Угроза месяца

В марте специалисты «Доктор Веб» сообщили о компрометации ряда сайтов — от новостных блогов до корпоративных ресурсов, — созданных на CMS WordPress. JavaScript-сценарий, встроенный в код взломанных страниц, перенаправлял посетителей на фишинговую страницу, где им предлагалось установить важное обновление безопасности для браузера Google Chrome. Загружаемый файл представляет собой установщик троянской программы, которая позволяла злоумышленникам дистанционно управлять инфицированными компьютерами и доставлять на них дополнительные вредоносные модули.

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Trojan.BPlug.3835

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Softobase.15

- Программа-установщик, распространяющая устаревшее программное обеспечение. Меняет настройки браузера.

- Adware.Ubar.13

- Торрент-клиент, устанавливающий нежелательное ПО на устройство.

- Adware.Downware.19722

- Рекламное ПО, часто выступающее в роли промежуточного установщика пиратских программ.

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, использующий уязвимость CVE-2012-0158 для выполнения вредоносного кода.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- Tool.KMS.7

- Хакерские утилиты, которые используются для активации продуктов Microsoft с поддельной лицензией.

- Exploit.ShellCode.69

- Вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882.

Шифровальщики

По сравнению с февралем в марте в антивирусную лабораторию «Доктор Веб» поступило на 7.63% больше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

- Trojan.Encoder.26996 — 32.60%

- Trojan.Encoder.29750 — 9.07%

- Trojan.Encoder.567 — 4.66%

- Trojan.Encoder.11464 — 3.19%

- Trojan.Encoder.11539 — 1.96%

Dr.Web Security Space для Windows защищает от троянцев-шифровальщиков

Опасные сайты

В течение марта 2020 года в базу нерекомендуемых и вредоносных сайтов было добавлено 186 881 интернет-адрес.

| Февраль 2020 | Март 2020 | Динамика |

|---|---|---|

| + 90 385 | + 186 881 | + 106.76% |

Вредоносное и нежелательное ПО для мобильных устройств

В марте антивирусные продукты Dr.Web для Android зафиксировали рост общего числа угроз на защищаемых устройствах на 21% по сравнению с февралем. В каталоге Google Play вирусные аналитики обнаружили очередные вредоносные приложения. Среди них был новый представитель уже известного семейства троянов Android.Joker; эти программы способны загружать и выполнять произвольный код, а также подписывать пользователей на платные сервисы. Кроме того, в прошедшем месяце была выявлена новая угроза, получившая имя Android.Circle.1. По команде злоумышленников этот троян показывал рекламу и загружал веб-сайты, на которых имитировал действия пользователей.

Наиболее заметные события, связанные с «мобильной» безопасностью в марте:

- обнаружение новых угроз в каталоге Google Play;

- рост числа угроз, выявленных на защищаемых устройствах.

Более подробно о вирусной обстановке для мобильных устройств в марте читайте в нашем обзоре.

Узнайте больше с Dr.Web

|

|

«Доктор Веб»: обзор вирусной активности в марте 2020 года |

10 апреля 2020 года

В марте анализ данных статистики Dr.Web показал рост общего числа обнаруженных угроз на 12.51% по сравнению с февралем. Количество уникальных угроз возросло на 8.75%. Пользователям чаще всего угрожали вредоносные расширения для браузеров, нежелательные и рекламные программы. В почтовом трафике по-прежнему доминирует вредоносное ПО, использующее уязвимости документов Microsoft Office, а также банковский троян Trojan.SpyBot.699.

В марте число обращений пользователей за расшифровкой файлов увеличилось на 7.63% по сравнению с февралем. Самым распространенным энкодером остается Trojan.Encoder.26996, на долю которого пришлось 32.60% всех инцидентов.

Главные тенденции марта

- Рост активности распространения вредоносного ПО

- Увеличение количества вредоносных расширений для браузеров

- Увеличение активности шифровальщиков

- Рост числа нерекомендуемых и вредоносных сайтов

Угроза месяца

В марте специалисты «Доктор Веб» сообщили о компрометации ряда сайтов — от новостных блогов до корпоративных ресурсов, — созданных на CMS WordPress. JavaScript-сценарий, встроенный в код взломанных страниц, перенаправлял посетителей на фишинговую страницу, где им предлагалось установить важное обновление безопасности для браузера Google Chrome. Загружаемый файл представляет собой установщик троянской программы, которая позволяла злоумышленникам дистанционно управлять инфицированными компьютерами и доставлять на них дополнительные вредоносные модули.

По данным сервиса статистики «Доктор Веб»

Угрозы прошедшего месяца:

- Trojan.BPlug.3835

- Вредоносное расширение для браузера, предназначенное для осуществления веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

- Adware.Elemental.17

- Семейство рекламных программ, попадающих на устройства путем подмены ссылок на файлообменных сервисах. Вместо ожидаемых файлов жертвы получают эти приложения, которые показывают рекламу, а также инсталлируют ненужное ПО.

- Adware.Softobase.15