Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://habrahabr.ru/rss/new/.

Данный дневник сформирован из открытого RSS-источника по адресу http://feeds.feedburner.com/xtmb/hh-new-full, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Олимпиада «ИТМО ВКонтакте»: выходные в Санкт-Петербурге и +10 баллов к ЕГЭ |

Конечно, произошедшее с Ильей — уникальный кейс, однако в Университете ИТМО есть более 20 проектов, которые позволяют выпускнику гарантированно получить дополнительные баллы к ЕГЭ. Один из них — олимпиада «ИТМО ВКонтакте», которая стартует совсем скоро — в феврале. Подробнее о ней расскажем под катом.

Читать дальше ->

|

Метки: author itmo занимательные задачки блог компании университет итмо университет итмо учебный процесс итмо вконтакте |

Как мы настроили поиск с помощью Elasticsearch и Logstash по данным MSSQL |

Делимся подробностями, как мы сделали хороший поиск по закрытой корпоративной соцсети в условиях, когда:

• данные хранятся в разных колонках таблиц MSSQL,

• раньше поиска по ним не было,

• а перенести их оттуда нельзя по соображениям информационной безопасности.

Критерий хорошего поиска для нас звучит так: даже если пользователь ввел запрос с опечаткой или неточно указал название группы, то всё равно нашёл её.

Также на перспективу нам нужно было продумать поиск по хэштегам как по раздельным словам, поиск по синонимам, ранжирование результатов и выдачу промежуточных результатов на лету.

Читать дальше ->

Читать дальше ->|

Метки: author eastbanctech поисковые технологии .net блог компании eastbanc technologies mssql elasticsearch logstash |

Как работает блокировка доступа к страницам, распространяющим запрещенный контент (теперь РКН проверяет и поисковики) |

Прежде чем перейти к описанию системы, которая отвечает за фильтрацию доступа для операторов связи, отметим, что теперь Роскомнадзор займется и контролем над работой поисковых систем.

В начале года утвержден порядок контроля и перечень мероприятий по соблюдению операторами поисковых систем требований прекратить выдачу сведений об интернет-ресурсах, доступ к которым ограничен на территории Российской Федерации.

Соответствующий приказ Роскомнадзора от 7 ноября 2017 года № 229 зарегистрирован в Министерстве юстиции России.

Приказ принят в рамках реализации положений статьи 15.8 Федерального закона от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации», которая определяет обязанности для владельцев VPN-сервисов, «анонимайзеров» и операторов поисковых систем по ограничению доступа к информации, распространение которой в России запрещено.

Мероприятия по контролю проводятся по месту нахождения органа по контролю без взаимодействия с операторами поисковых систем.

Читать дальше ->

|

|

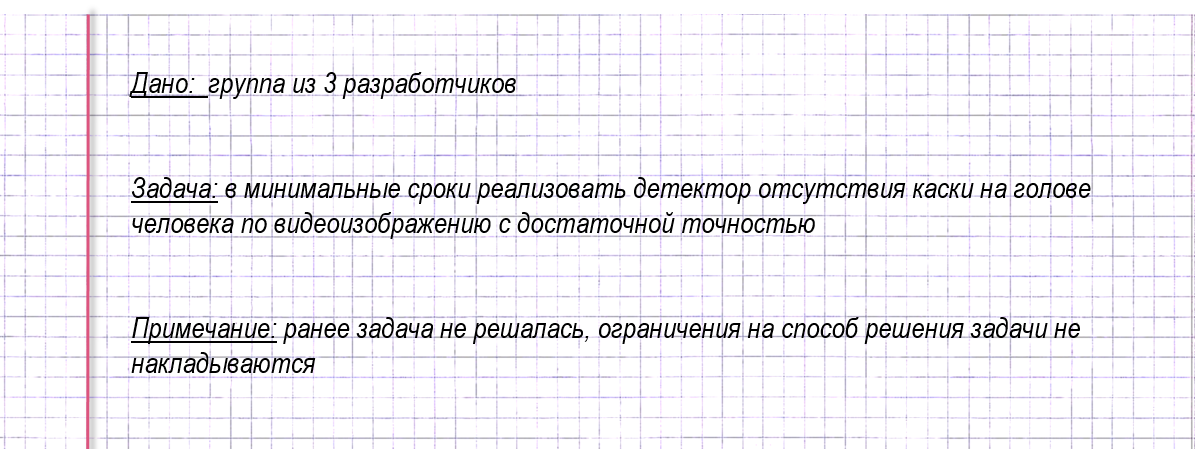

Статья о том, как мы попробовали применить современные нейросетевые технологии, чтобы находить каски на головах людей |

Раньше все свои интеллектуальные модули мы строили на традиционных алгоритмах видеоанализа (далее мы будем называть их «классическими»). О нейросетях мы, конечно, знали, и пробовали их применять еще в далеком 2008. В частности, сравнивать изображения людей по кластерам. Но результаты не были выдающимися (в том числе из-за невысокого уровня развития нейросетей). И мы на многие годы стали приверженцами «классики» машинного зрения. А все нейросети были у нас в головах :) Читать дальше ->

|

|

[Из песочницы] Геймдизайнер. Кто это? |

«Большинство игроков хотят, чтобы игра вознаграждала их за смекалку, а не наказывала в бессмысленном и случайном порядке. Игроки любят вызов и ничего не имеют против поражения, — если только это честное поражение»* (с) Gamedesigner>

Здравствуйте, в этой статье я расскажу про профессию игрового дизайнера, кто это такой, что он делает и что нужно, чтобы им стать. Надеюсь, будет интересно и со временем я буду выпускать все больше и больше подобных статей и объяснять их на собственном опыте.

Читать дальше →|

Метки: author Overlor_ME дизайн игр игровой дизайн создание игр игровая индустрия |

Vivaldi 1.14 — продольно-поперечная версия |

Всем привет!

Вот и наступил новый год, в течении которого мы будем радовать вас новыми версиями браузера с новыми функциями. И сегодня мы готовы порадовать очередной стабильной сборкой - Vivaldi 1.14. Процесс подготовки этой версии сопровождался довольно напряжёнными неделями, потраченными на ликвидацию регрессий, произошедших в результате смены версии ядра Chromium. В итоге мы решили проскочить версию 63 и сразу сосредоточиться на версии 64, чтобы не терять зря время. Помимо этого мы приготовили несколько интересных новинок, вот об этом — чуть подробнее под катом.

Читать дальше →

|

Метки: author Shpankov браузеры блог компании vivaldi technologies as vivaldi браузер 1.14 финал |

Приручение SphinxSearch с помощью слона |

Добрый день, хаброжители!

Представляю вашему вниманию расширение для PostgreSQL, позволяющее отправлять поисковые запросы на Sphinx из PostgreSQL и получать результаты этих запросов.

Подробности реализации и ссылка на репозиторий под катом.

Читать дальше ->

|

Метки: author dimv36 sphinx postgresql sphinxsearch |

«HR-аналитика» средствами R |

Является продолжением предыдущих публикаций.

Неожиданно оказалось, что для одной из задач, которую пришлось решать примерно год назад, а именно оценка «надежности» большого коллектива, нынче есть весьма популярное название «HR аналитика». Актуализируя в рамках новой задачи материалы, вышел на просторах российского интернета на информативный блог по теме HR-аналитики. Собственно говоря, этот блог + обсуждение вопросов с его автором Эдуардом Бабушкиным и послужили отправной точкой для пересмотра проблематики.

Настоящая публикация носит, скорее, дискуссионно-аналитический характер, нежели утверждающий. Какие подходы и методы оптимальны для задачи HR аналитики, что можно сделать средствами R. Эта неоднозначность вызвана тем, что объектом исследования являются не явления природы, а поведение людей, которое не всегда логично и предсказуемо, особенно при переходе от коллектива к отдельному человеку.

Читать дальше ->

|

Метки: author i_shutov карьера в it-индустрии data mining data science |

Red Hat поглощает компанию CoreOS |

Компания Red Hat объявила о покупке компании CoreOS, хорошо знакомой многим хабравчанам, и занимающей достойное место на рынке систем контейнерной изоляции и сопутсвующего ПО. Озвученная сумма сделки — 250 млн. долларов.

Среди развивавшихся в CoreOS проектов, которые конкурировали с решениями Docker и Red Hat Atomic, можно отметить атомарно обновляемое Linux-окружение CoreOS Container Linux (появившейся на рынке в 2014 под названием CoreOS). Container Linux представил логику наличия в ОС только минимального набора компонентов, необходимых для запуска контейнеров.

Что с проектами?|

Метки: author achekalin серверное администрирование серверная оптимизация coreos redhat rhel rkt quay etcd слияния и поглощения red hat |

Chromium: использование недостоверных данных |

Предлагаем вашему вниманию цикл статей, посвященных рекомендациям по написанию качественного кода на примере ошибок, найденных в проекте Chromium. Это пятая часть, которая будет посвящена ошибкам использования непроверенных или неправильно проверенных данных. Очень большое количество уязвимостей существуют благодаря как раз использованию непроверенных данных, что делает данную тему интересной и актуальной.

Предлагаем вашему вниманию цикл статей, посвященных рекомендациям по написанию качественного кода на примере ошибок, найденных в проекте Chromium. Это пятая часть, которая будет посвящена ошибкам использования непроверенных или неправильно проверенных данных. Очень большое количество уязвимостей существуют благодаря как раз использованию непроверенных данных, что делает данную тему интересной и актуальной.На самом деле, причиной уязвимости может стать ошибка почти любого типа, даже обыкновенная опечатка. Собственно, если найденная ошибка классифицируется согласно Common Weakness Enumeration, то значит она является потенциальной уязвимостью.

Анализатор PVS-Studio, начиная с версии 6.21, научился классифицировать найденные ошибки согласно Common Weakness Enumeration и назначать им соответствующий CWE ID.

Читать дальше →

|

|

Identity Management: новый инструмент в ServiceNow для управления учетными данными |

В связи с этим компания ServiceNow объединилась с компанией Okta для создания приложения, которое позволит клиентам облачного сервиса выявлять «дыры» в безопасности, связанные с идентификационными данными, и оперативно «закрывать» их. О подробностях этого решения расскажем далее.

Читать дальше ->

Читать дальше ->|

Метки: author it-guild информационная безопасность блог компании ит гильдия ит гильдия servicenow identity management okta |

Год за три на Хабре. Делимся опытом ведения корпоративного блога |

Читать дальше ->

|

Метки: author NatalyCherkasova управление сообществом управление проектами управление персоналом карьера в it-индустрии блог компании гк ланит ланит |

Обзор web-доступа к система управления проектами Pilot-ICE |

Введение

Зачем нужен web-доступ к системе управления проектами? Был ли с вами случай: когда вы забывали флешку, когда шли к заказчику или клиенту? Или оказывалось, что файл на флешке оказался другой версии? Согласно истории, именно это побудило Дрю Хьюстона, создать Dropbox. Такие сервисы как Dropbox, Yandex.Диск, OneDrive, Google Диск и другие подобные файловые хостинги решают эту проблему, но как быть, если необходим процесс согласования, нормоконтроля и подписание документа электронной подписью (ЭП)? Эта задача решается с помощью PDM-системы, рассмотрим в качестве примера Pilot-ICE.

|

Метки: author okozintsev управление проектами управление персоналом системы управления версиями it- инфраструктура pdm web- доступность cloud hosting cloud |

Делаем лог-систему для Minecraft |

Приветствую, Хаброжители!

Сегодня речь пойдет о мире, о который большинство из вас не знает, но при этом там крутятся многие отличные инженеры-разработчики и большие деньги. Да, как ни странно, речь пойдет о Minecraft :)

Minecraft — игра-песочница и на мультиплеер-серверах остро стоит проблема гриферства (от англ. griefing — вредительство), когда игроки рушат чужие постройки. На серверах с этой проблемой справляются по-разному. На публичных используют плагин на 'приват', на остальных же все строится на доверии.

Еще один из способов предотвратить гриферство — бан всех гриферов. И для того чтобы вычислить их, приходиться логгировать установку и удаление блоков. Собственно, о процессе создания такой лог-системы и пойдет речь дальше :)

Читать дальше ->|

Метки: author LionZXY хранение данных разработка игр java minecraft модификации логгирование многопоточное логгирование свои бд асинхронное тестирование байтовые логи |

Написание blockchain менее чем за 200 строк кода на Go |

Данный урок является хорошо адаптированным постом про простое написание blockchain на Javascript. Мы портировали его на Go и добавили дополнительных фич, таких как просмотр цепочек в браузере.

Читать дальше ->|

Метки: author KosToZyB go blockchain hash sha256 |

CQRS. Факты и заблуждения |

CQRS — это стиль архитектуры, в котором операции чтения отделены от операций записи. Подход сформулировал Грег Янг на основе принципа CQS, предложенного Бертраном Мейером. Чаще всего (но не всегда) CQRS реализуется в ограниченных контекстах (bounded context) приложений, проектируемых на основе DDD. Одна из естественных причин развития CQRS — не симметричное распределение нагрузки и сложности бизнес-логики на read и write — подсистемы Большинство бизнес-правил и сложных проверок находится во write — подсистеме. При этом читают данные зачастую в разы чаще, чем изменяют.

Не смотря на простоту концепции, детали реализации CQRS могут значительно отличаться. И это именно тот случай, когда дьявол кроется в деталях.

Читать дальше ->

|

Метки: author marshinov разработка веб-сайтов проектирование и рефакторинг анализ и проектирование систем c# .net cqrs simpleinjector |

[Перевод] Что действительно случилось с Vista: инсайдерская ретроспектива |

Традиционно группа разработчиков Windows подписывает постер (в данном случае изображение DVD) с выпуском новой версии Windows. Ко времени окончания вечеринки по поводу релиза на нём будут сотни или тысячи подписей

«Опыт — это то, что ты получаешь только после того, как он тебе понадобится» — Стивен Райт

Мне понравился содержательный блог Терри Кроули («Что действительно случилось с Vista»). Терри работал в группе Office и проделал фантастическую работу, описывая сложные козни вокруг Windows Vista и связаного, но заброшенного проекта Longhorn — с точки зрения внешнего наблюдателя.

Он верно подметил многие из проблем, которые преследовали проект, и я не хочу повторять о них снова. Я только подумал, что будет честно изложить инсайдерский взгляд на те же события. Не рассчитываю на такое же красноречивое или исчерпывающее изложение, как у Терри, но надеюсь пролить некоторый свет на то, что пошло не так. Прошло десять лет с момента выхода первой версии Windows Vista, но эти уроки сейчас кажутся актуальными как никогда.

Читать дальше ->

|

|

[Перевод] Исследуем сопоставление с образцом в C# 7 |

Каждая новая возможность чревата опасностью для разработчика, работающего в критическом для производительности приложении. Новые уровни абстракций хороши, но для того, чтобы эффективно использовать их, вы должны знать, что происходит под капотом. Сегодня мы собираемся изучить внутренности сопоставления с образцом, чтобы понять, как это реализовано. Читать дальше ->

|

Метки: author JosefDzeranov c# .net c# 7 pattern matching |

Опыт двух попыток сдачи JNCIE-SP |

Опыт двух попыток сдачи JNCIE-SP

Введение: Добрый день или вечер, или даже ночь дорогие хабравчане. В данной статье хочу поделиться своим опытом, сдачи экспертного экзамена JNCIE-SP. Я обладаю опытом двух сдач, в Москве и Амстердаме. Читать дальше ->

|

Метки: author Kasatka23 учебный процесс в it системное администрирование сетевые технологии jncie juniper certification |

[Из песочницы] Движение объекта к точке в Unity3D |

Введение

Предположим, что у нас есть объект, который должен двигаться к точке. Задачка-то простенькая, использовать интерполяцию, например. Но что, если наш объект может поворачиваться на случайный угол? Как тогда задать точку для интерполирования? Ведь наверняка наша условная вагонетка должна двигаться только по направлению своих колес. Соответственно либо тыльной, либо фронтальной стороной. С этой задачей нам поможет справиться векторная алгебра.

Читать дальше →

|

Метки: author antiLOL разработка игр unity3d unity векторы движение интерполяция |