Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://habrahabr.ru/rss/new/.

Данный дневник сформирован из открытого RSS-источника по адресу http://feeds.feedburner.com/xtmb/hh-new-full, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Небезопасный cross-origin resource sharing |

Cross-origin resource sharing — технология современных браузеров, которая позволяет предоставить веб-странице доступ к ресурсам другого домена. В этой статье я расскажу об этой технологии, призванной обеспечить безопасность, или наоборот, поставить веб-приложение под удар.

|

Метки: author LukaSafonov информационная безопасность блог компании pentestit cross-origin resource sharing |

Как защититься от шифровальщиков на периметре сети |

Хотя наиболее эффективная защита от шифровальщиков реализуется на конечных устройствах, тем не менее, стоит предпринять превентивные меры и на периметре сети. Расскажем, как это можно сделать с помощью Panda GateDefender. Читать дальше ->

|

|

Huawei Agile Distributed Wi-Fi Solution: что это? Часть вторая |

Очевидно, если доступ к корпоративной инфраструктуре посредством Wi-Fi становится приоритетным методом подключения, то на него будут накладываться и более жесткие требования по безопасности, качеству работы, гибкости и масштабированию. Второй момент — это отсутствие в русскоязычном сегменте интернета каких бы то ни было не то что инструкций, а вообще упоминаний по настройке оборудования Huawei по любой линейке вендора.

Напомню, что мы по-прежнему говорим о модели ADP9430DN-12 и радиомодулях R230.

Читать дальше ->

|

Метки: author 1501917 беспроводные технологии блог компании гк ланит huawei беспроводной доступ безопасность |

Один день из жизни службы поддержки: доставляем счастье |

|

Метки: author megapost карьера в it-индустрии точка |

Книга «Continuous delivery. Практика непрерывных апдейтов» |

Эта книга поможет всем, кто собирается перейти на непрерывную поставку программного обеспечения. Руководители проектов ознакомятся с основными процессами, преимуществами и техническими требованиями. Разработчики, администраторы и архитекторы получат необходимые навыки организации работы, а также узнают, как непрерывная поставка внедряется в архитектуру программного обеспечения и структуру ИТ-организации.

Эта книга поможет всем, кто собирается перейти на непрерывную поставку программного обеспечения. Руководители проектов ознакомятся с основными процессами, преимуществами и техническими требованиями. Разработчики, администраторы и архитекторы получат необходимые навыки организации работы, а также узнают, как непрерывная поставка внедряется в архитектуру программного обеспечения и структуру ИТ-организации.Эберхард Вольф познакомит вас с популярными передовыми технологиями, облегчающими труд разработчиков: Docker, Chef, Vagrant, Jenkins, Graphite, ELK stack, JBehave и Gatling. Вы пройдете через все этапы сборки, непрерывной интеграции, нагрузочного тестирования, развертывания и контроля.

Читать дальше ->

|

Метки: author ph_piter профессиональная литература блог компании издательский дом «питер» книги |

[Перевод] Как работает JS: обзор движка, механизмов времени выполнения, стека вызовов |

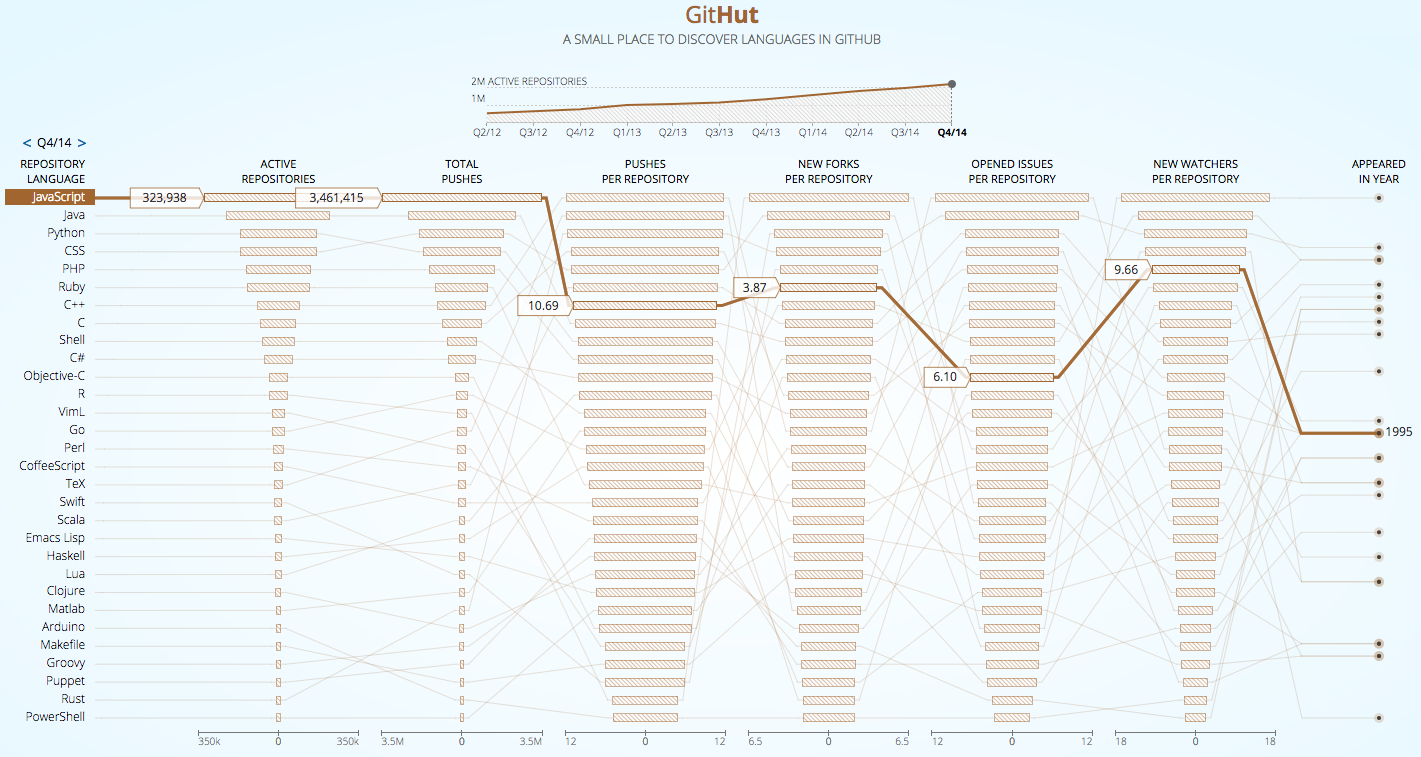

Анализ статистики GitHub показывает, что по показателям активных репозиториев и push-запросов, JavaScript находится на первом месте, да и в других категориях он показывает довольно высокие позиции.

Статистические сведения по JavaScript с GitHub

С другой системой статистических сведений по GitHub можно ознакомиться здесь, она подтверждает то, что было сказано выше.

Если множество проектов плотно завязаны на JavaScript, значит, разработчикам необходимо как можно более эффективно использовать всё, что даёт им язык и его экосистема, стремясь, на пути разработки замечательных программ, к глубокому пониманию внутренних механизмов языка.

Как ни странно, существует множество разработчиков, которые регулярно пишут на JavaScript, но не знают, что происходит в его недрах. Пришло время это исправить: этот материал посвящён обзору JS-движка на примере V8, механизмов времени выполнения, и стека вызовов.

Читать дальше ->

|

Метки: author ru_vds разработка веб-сайтов javascript блог компании ruvds.com разработка обучение |

Avito Automation meetup — слайды, видео, отзывы, фото |

26 августа прошёл первый Avito Automation meetup. Говорили о проблемах управления тестами, векторах развития систем автоматизации тестирования, эффективности каждого из тестов, инструментах для тестирования iOS-приложений и запуске тестов в Continuous Integration. Под катом — видеозаписи и слайды докладов, отзывы слушателей и ссылка на фотоотчет.

|

|

[recovery mode] Вы считаете, что Вам пора внедрять CRM, а ваша компания не готова |

|

Метки: author Flexbby ecm/ сэд crm- системы блог компании flexbby автоматизация предприятия электронный документооборот flexbby parametric |

[Из песочницы] Пишем и парсим на ассемблере MCS-51, как на Бейсике |

В свободное от работы время увлекаюсь программирование микроконтроллеров, на ассемблере. Пока вожусь в основном со всякими PIC(12,16) и AVR, но и MCS-51 не брезгую, тем более что именно с них я собственно и начал. Уровень мой — «вечно начинающий». Это типа светодиодиком уже умею мигать, даже по таймеру.

Читать дальше →

|

Метки: author AssMoFun программирование микроконтроллеров ненормальное программирование кодобред алгоритмы assembler ассемблер mcs-51 |

[Перевод] Почему CNTK? |

Недавно я общался с одним из партнеров и он спросил меня, почему мы почти не рассказываем о преимуществах CNTK на Хабре. Сначала мы подумали, что может быть банальнее, чем рассказа в блоге компании и преимуществах продукта этой же компании. Но потом решили, что это отличная возможно узнать ваше мнение и пообщаться. Приглашаю под кат всех, кому интересна тема CNTK и TensorFlow.

Читать дальше ->

|

Метки: author evgri машинное обучение блог компании microsoft cntk microsoft deep learning глубокое обучение глубинное обучение |

[Перевод] Простая работа со Steamworks |

Unity, C#, Steamworks.NET и Facepunch.Steamworks

Введение

Как и большинству разработчиков игр, мне очень хочется выложить мою игру в Steam.

Как и большинству инди-разработчиков игр, мне не хватает доступа к ресурсам/знаниям, которые дали бы мне чётко понять, что же действительно значит «быть в Steam».

Сложно заполнить этот пробел в знаниях, потому что, несмотря на подробную документацию возможностей Steam, трудно понять, с чего начать в этом огромном хранилище документов и как связаны между собой его отдельные части. Кроме того, основные обсуждения платформы Steam проходят в закрытом форуме, доступном только для подтверждённых платформой через Steam Direct или реферальную ссылку Valve разработчиков. То есть для начинающих поиск ответов на простые вопросы может оказаться сложной задачей.

Поэтому я решил написать высокоуровневый обзор для людей, которые только начинают разбираться в том, как заставить Steam работать с их играми. В частности, я подробно рассмотрю Steamworks SDK, программную библиотеку Valve, предоставляющую доступ к таким аспектам, как мастерская (Workshop), таблицы лидеров (Leaderboards), достижения (Achievements) и так далее.

Steamworks хорошо задокументирована компанией Valve, но документация написана с точки зрения человека, использующего нативную библиотеку C++ и уже имеющего представление о том, как все эти функции пересекаются. Если это не ваш случай, то так даже лучше! Ниже представлено объяснение для другого человека, который пишет игру на языке более высокого уровня и просто хочет обеспечить простую интеграцию со Steamworks (а это возможно, я гарантирую!). Конкретнее, этот пост предназначен для людей, использующих в той или иной форме C#, а в идеале — работающих в игровом движке Unity.

Читать дальше ->

|

Метки: author PatientZero разработка игр api steamworks steamworks sdk steamworks.net steam facepunch.steamworks |

Экскурсия по Музею Истории Компьютеров в Калифорнии, с пользой для разработки. Часть 1. ENIAC, Stretch, CDC6600, IBM/360 |

Каким образом все это принесет пользу России? Под такие проекты мы собираемся раздавать FPGA платы на конференции которая пройдет 18-22 сентября в Томске. Туда приедут представители МГУ, МФТИ, МИЭТ, МЦСТ, Imagination Technologies, National Instruments итд. Они будет обсуждать, как обновить программу университетов, чтобы сегодняшние студенты через несколько лет проектировали росийские чипы на уровне передовых западных компаний. Там также будет школа-семинар, на которой будут обсуждать, как делать учебные процессоры — начиная от простейшего schoolMIPS от Станислава Жельнио sparf.

Вот первая фотография из музея в Маунтин-Вью — на ней помимо Ирины и ракеты в центре виден небольшой ящичек. Это бортовой компьютер космической станции «МИР» , который проектировали инженеры советского объединения «ЭЛАС», которое трансформировалось в современную зеленоградскую компанию «ЭЛВИС»:

Итак, темы для учебных проектов — начиная из дремучих десятилетий середины XX века:

Читать дальше ->

|

|

Искусственный интеллект спасёт от ransomware |

Читать дальше ->

|

Метки: author Aelnor информационная безопасность блог компании acronis inc acronis true image ransomware |

Готовим сборку Go-приложения в продакшн |

Всё, что описано в этой статье, актуально для текущей версии Go — 1.9.

Читать дальше ->

|

Метки: author len go golang сборка приложений gopath makefile управление зависимостями |

[Перевод] BigDL: глубинное обучение — к услугам пользователей больших данных и исследователей данных |

Читать дальше ->

|

Метки: author saul программирование big data блог компании intel deep learning |

[Перевод] Обеспечение сетевой безопасности в кластере Kubernetes |

Сетевые политики (Network Policies) — это новая функциональность Kubernetes, которая за счет создания брандмауэров позволяет настроить сетевое взаимодействие между группами подов и других узлов сети. В этом руководстве я постараюсь объяснить особенности, не описанные в официальной документации по сетевым политикам Kubernetes.

Функциональность сетевых политик стабилизировалась в Kubernetes 1.7. В этой статье их работа объясняется в теории и на практике. При желании вы можете сразу перейти к репозиторию с примерами kubernetes-networkpolicy-tutorial или к документации.

Читать дальше ->|

Метки: author olemskoi системное администрирование серверное администрирование devops блог компании southbridge k8s kubernetes network security network policies |

Про МАССИВный ночник Pure Storage и счастливую пиарщицу |

Всем привет! Ниже вас ждет история о том, как покупка лампы обернулась приездом одной из самых долгожданных новинок в сфере СХД — массива Pure Storage. Осторожно, много фото!

Pure Storage unboxing

|

|

Vulnerable Docker VM — виртуалка-головоломка по Docker и pentesting |

Британская компания NotSoSecure, специализирующаяся на penetration testing и ИТ-безопасности в целом, представила головоломку для специалистов по Docker под названием Vulnerable Docker VM. Читать дальше ->

|

Метки: author shurup системное администрирование серверное администрирование блог компании флант docker безопасность pentesting головоломки |

Asterisk, автоматическое определение сотового оператора по номеру телефона даже перенесенных номеров |

|

Метки: author Ash666 настройка linux администрирование баз данных *nix asterisk mqsql ael shell |

ICO — рассвет децентрализованной бизнес-модели |

В чем дело? Что произошло?

Странные события начали происходить буквально четыре — пять месяцев назад. До этого времени, в течении последних трех лет, венчурные капиталисты и фонды инвестировали в криптовалютные стартапы порядка 1 млрд долларов, но как раз в последние месяцы несколько блокчейн проектов собрали более 250 миллионов долларов, и ни в один из них не было инвестировано венчурных денег. В чем же дело?

Давайте рассмотрим некоторые примеры:

Проект SONM — децентрализованный глобальный суперкомпьютер для облачных вычислений. Так же как и в Bitcoin или Ethereum, у них нет централизованного владельца и оператора сети. Проект привлек финансирование в размере $42 млн., продавая токены SNM за биткоины и эфиры. Токен позволяет покупать и продавать вычислительные мощности. Если вы заработали или купили SNM, то можете приобрести например, вычислительные мощности майнеров или держать их как актив. Если вы думаете, что они подорожают, то можете обменять их на любую другую валюту (1 SNM стоит сегодня около $0.068)

Читать дальше ->

|

|