Security Week 51: почтовые атаки с lookalike-доменов |

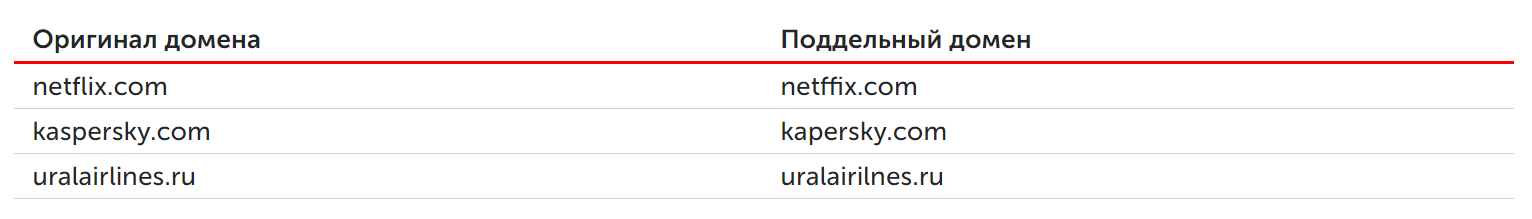

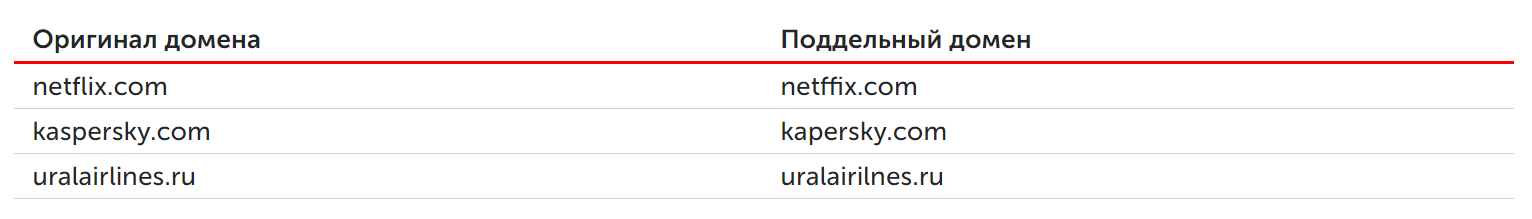

Эксперты «Лаборатории Касперского» подробно разбирают одну из атак на корпорации с использованием lookalike-доменов — когда фишинговый e-mail отправляется с домена, на одну букву отличающегося от настоящего. Такой подход со стороны атакующего оказывается чуть выгоднее традиционного спуфинга, когда адрес отправителя просто подделывается. Современные технологии аутентификации входящей почты, такие как SPF, DKIM и DMARC, достаточно надежно идентифицируют откровенные подделки. Письмо с lookalike-домена содержит все необходимые цифровые подписи и может пройти фильтры. Такая атака рассматривается в рамках общего явления, известного как Business E-Mail Compromise: это не широкомасштабная рассылка «наудачу», а скорее целенаправленная попытка взломать инфраструктуру компании, похитить деньги через отправку правдоподобного инвойса и так далее.

Соответственно, срок жизни таких атак небольшой. В 73% случаев поддельные домены активны в течение одного дня и используются для отправки небольшого числа сообщений, а то и вовсе единственного, в адрес заранее определенной жертвы. Анализ атак с применением lookalike-доменов показывает, что в 2020 году чаще всего они были ориентированы на компании, занятые в области электронной коммерции (доставка продуктов, интернет-магазины, продажа авиабилетов и тому подобное). На втором месте IT-сервисы, далее следуют промышленное производство и розница. В прошлом году расклад был другим: относительно «дорогая» (с точки зрения временных затрат на предварительную разведку, но не технологий) атака угрожала в первую очередь корпорациям в финансовой индустрии.

Читать дальше →

Метки:

Блог компании «Лаборатория Касперского»

Информационная безопасность

bec

lookalike

e-mail

Соответственно, срок жизни таких атак небольшой. В 73% случаев поддельные домены активны в течение одного дня и используются для отправки небольшого числа сообщений, а то и вовсе единственного, в адрес заранее определенной жертвы. Анализ атак с применением lookalike-доменов показывает, что в 2020 году чаще всего они были ориентированы на компании, занятые в области электронной коммерции (доставка продуктов, интернет-магазины, продажа авиабилетов и тому подобное). На втором месте IT-сервисы, далее следуют промышленное производство и розница. В прошлом году расклад был другим: относительно «дорогая» (с точки зрения временных затрат на предварительную разведку, но не технологий) атака угрожала в первую очередь корпорациям в финансовой индустрии.

Читать дальше →

https://habr.com/ru/post/533028/?utm_source=habrahabr&utm_medium=rss&utm_campaign=533028

| Комментировать | « Пред. запись — К дневнику — След. запись » | Страницы: [1] [Новые] |