Безопасность, разработка, DevOps

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Операторы шифровальщика Babuk Locker сливают данные полицейского департамента округа Колумбия |

После недавнего взлома переговоры вымогателей с представителями полицейского департамента округа Колумбия зашли в тупик. Теперь хакеры начали публиковать личные файлы полицейских и угрожают продолжить.

|

Метки: Новости Babuk Locker Взлом Вымогательский софт Вымогательство Полиция Шантаж Шифровальщик |

Уязвимость в Laravel. Разбираем эксплоит, который дает удаленное выполнение кода в популярном PHP-фреймворке |

Для подписчиков

В библиотеке Ignition, поставляемой с Laravel, обнаружилась уязвимость, которая позволяет неавторизованным пользователям выполнять произвольный код. В этой статье мы посмотрим, где разработчики Ignition допустили ошибку, и разберем два метода ее эксплуатации.

|

Метки: Взлом Ignition Laravel Linux PHP RCE Выбор редактора Статьи Эксплоиты |

Payment Village: все о безопасности банковских систем на PHDays 10 |

В этом году на Positive Hack Days вновь пройдет несколько мероприятий на базе Payment Village. Это больше чем просто конкурс. Участники сначала познакомятся с теорией, а затем применят полученные знания на практике: попробуют взломать банкоматы, кассы и POS-терминалы.

|

Метки: Новости Payment Village PHDays 10 Анонс Конференции |

Админы «пуленепробиваемого» хостинга признали себя виновными |

Четырем выходцам из Восточной Европы грозит до 20 лет тюремного заключения по обвинениям в рамках Федерального закона о противодействии рэкету и коррупции. Два гражданина России, а также граждане Литвы и Эстонии уже признали себя виновными в администрировании «пуленепробиваемого» хостинга, которые использовался для преступных операций, нацеленных на американские организации.

|

Метки: Новости Кибератаки суд США Хостинг |

Выходные узлы Tor используются для атак на пользователей |

На протяжении последних 16 месяцев неизвестные злоумышленники внедряют вредоносные серверы в сеть Tor, а затем с их помощью перехватывают связанный с криптовалютой трафик и выполняют атаки типа SSL stripping.

|

Метки: Новости Blockchain SSL stripping Tor Кибератаки Криптовалюта Мошенники |

Атака на SolarWinds затронула менее 100 клиентов компании |

Представители техасской компании SolarWinds, которая в 2020 году стала жертвой масштабной атаки на цепочку поставок, сообщили, что в результате произошедшего пострадали не 18 000 клиентов, как считалось ранее, а всего около 100.

|

Метки: Новости SolarWinds Атака на цепочку поставок Взлом США |

На каждом третьем компьютере в России установлена Windows 7 |

По данным «Лаборатории Касперского», на 36% компьютеров в России все еще установлена операционная система Windows 7, поддержка которой была прекращена еще в январе 2020 года.

|

Метки: Новости Microsoft Windows 7 Информационная безопасность Операционные системы статистика |

«Positive Hack Days 10: Начало» и The Standoff: как это будет |

Форум «Positive Hack Days 10: Начало» и кибербитва The Standoff открывают двери для всех желающих, на этот раз – в гибридном формате: часть участников сможет посетить площадку лично, остальные смогут увидеть происходящее в прямом эфире.

|

Метки: Новости PHDays PHDays 10 The Standoff Анонс Конференции |

В США введен региональный режим ЧС из-за атаки на трубопроводную компанию Colonial Pipeline |

На прошлой неделе жертвой шифровальщика DarkSide стала американская компания Colonial Pipeline, которая является крупнейшим в США оператором трубопроводов и занимается транспортировкой топлива. Из-за атаки возникли проблемы с поставками бензина, дизельного топлива, авиационного топлива и других продуктов нефтепереработки.

|

Метки: Новости Colonial Pipeline Darkside Взлом Вымогательский софт Кибератаки США Шифровальщик |

Выставка крыс. Сравниваем лучшие RAT для атак |

Для подписчиков

Чаще всего для управления взломанными системами используются трояны удаленного доступа. Подобных инструментов множество, и в этой статье я покажу в действии сразу шесть популярных «ратников», которыми пользуются злоумышленники.

|

Метки: Взлом RAT Выбор редактора Обзоры Подборка Софт Статьи Трояны Удаленный доступ |

HTB Sharp. Потрошим сервис на .NET через .NET Remoting Services |

Для подписчиков

В этой статье я покажу, как эксплуатировать уязвимость в .NET Remoting Services, а затем мы получим управление хостом с помощью фреймворка PowerShell Empire. А полигоном нам послужит машина Sharp с площадки Hack The Box. Ее заявленный уровень сложности — Hard, поэтому будет интересно!

|

Метки: Взлом .NET C# HackTheBox PowerShell Windows Выбор редактора Статьи |

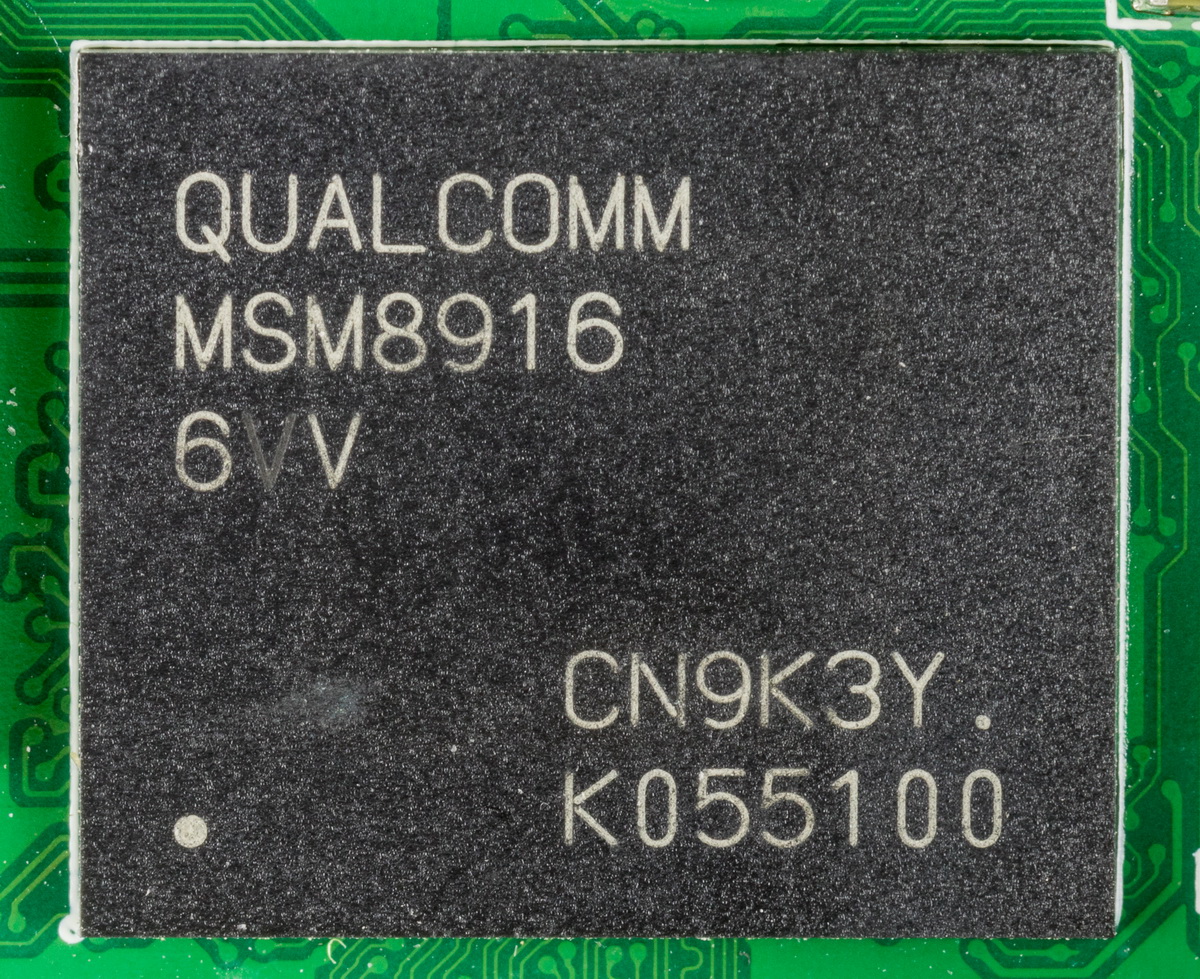

Примерно 40% всех смартфонов уязвимы перед проблемой в Qualcomm Mobile Station Modem |

Более трети всех смартфонов в мире оказались подвержены новой уязвимости в Mobile Station Modem (MSM) производства Qualcomm. Баг дает злоумышленникам доступ к истории вызовов, SMS-сообщениям и даже позволяет подслушивать разговоры.

|

Метки: Новости Qualcomm Qualcomm MSM SoC Мобильные устройства Смартфоны Уязвимости |

Обнаружен новый руткит Moriya, предназначенный для Windows |

Эксперты «Лаборатории Касперского» обнаружили редкую в наше время разновидность вредоносного ПО — руткит Moriya, судя по всему, созданный китайскими злоумышленниками.

|

Метки: Новости Moriya Windows Китай Руткит |

Из-за бага Windows Defender создает тысячи файлов в Windows 10 |

Пользователи заметили, что из-за ошибки Windows Defender заполнял загрузочный диск Windows 10 тысячами бесполезных файлов.

|

Метки: Новости Windows Defender Антивирусы баг Ошибка |

Самый сочный веб-апп. Громим OWASP Juice Shop — полигон для атак на веб-приложения |

Для подписчиков

Bug bounty, то есть поиск уязвимостей ради получения награды, становится все более популярным. Перед начинающим багхантером часто стоит задача потренироваться на живом примере, но при этом ничего не сломать и не нарушить закон. В этом тебе поможет прекрасный, но очень уязвимый интернет-магазин соков Juice Shop!

|

Метки: Приватность Bug bounty Burp Juice Shop OWASP Взлом Выбор редактора Статьи |

Почтовым серверам Exim угрожают уязвимости 21Nails |

В агенте пересылки сообщений Exim обнаружен ряд критических багов, которые позволяют выполнить произвольный код и получить root-привилегии. Уязвимости получили общее название 21Nails.

|

Метки: Новости 21Nails exim Уязвимости Электронная почта |

«Можно бить разработчиков за баги, а можно внедрить SRE» — о чём говорили на митапе «Слёрма» |

Зачем нужно SRE, когда есть DevOps, что такое SLO и бюджет на ошибки, каким компаниям точно не надо внедрять новую методологию, существуют ли джуниор-инженеры по SRE и сколько платят опытным. Об этом и не только говорили на митапе «Слёрма» «Профессия SRE: практика и мифы».

|

Метки: Реклама DevOps SRE Разработка Статьи |

Adobe Flash окончательно удалят из Windows летом 2021 года |

Microsoft сообщает, что в июле 2021 года Adobe Flash Player будет принудительно и окончательно удален из большинства версий Windows.

|

Метки: Новости Adobe Flash Flash Player Microsoft Windows |

В драйвере Dell устранили уязвимость 12-летней давности |

Миллионы настольных, портативных и планшетных компьютеров Dell оказались уязвимы перед проблемой в драйвере Dell DBUtil, которая появилась в коде еще 12 лет назад.

|

Метки: Новости DBUtil Dell LPE Драйверы Уязвимости |

Перечитываем «Хакер». Лучшие статьи из номера 193 «Вардрайвинг на расстоянии» |

В этой рубрике мы продолжаем перетряхивать архивы «Хакера» и выкладывать на сайт статьи, которые раньше были доступны только в «бумаге» и в PDF. На этот раз перед нами номер 193. Давай посмотрим, что в нем можно найти!

|

Метки: Хакер вардрайвинг Выбор редактора Ностальгия Подборка Статьи Хакер/Блог |