Безопасность, разработка, DevOps

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

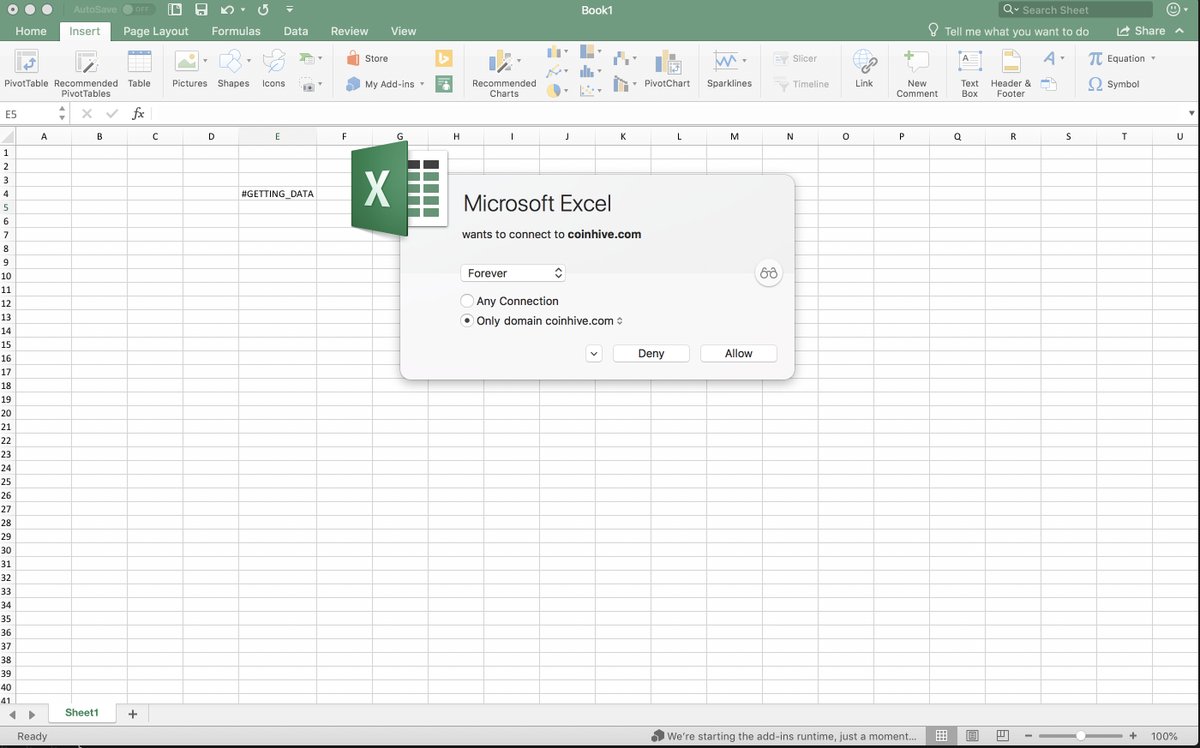

Excel будет поддерживать JavaScript. Исследователи уже запустили таким образом майнер CoinHive |

Разработчики Microsoft объявили, что скоро в Excel появится поддержка кастомной функциональности JavaScript. ИБ-специалисты уже продемонстрировали, что таким образом в Excel, к примеру, можно будет внедрить майнера.

|

Метки: Новости Coinhive Excel Javascript Microsoft Proof of concept Майнер Эксплоиты |

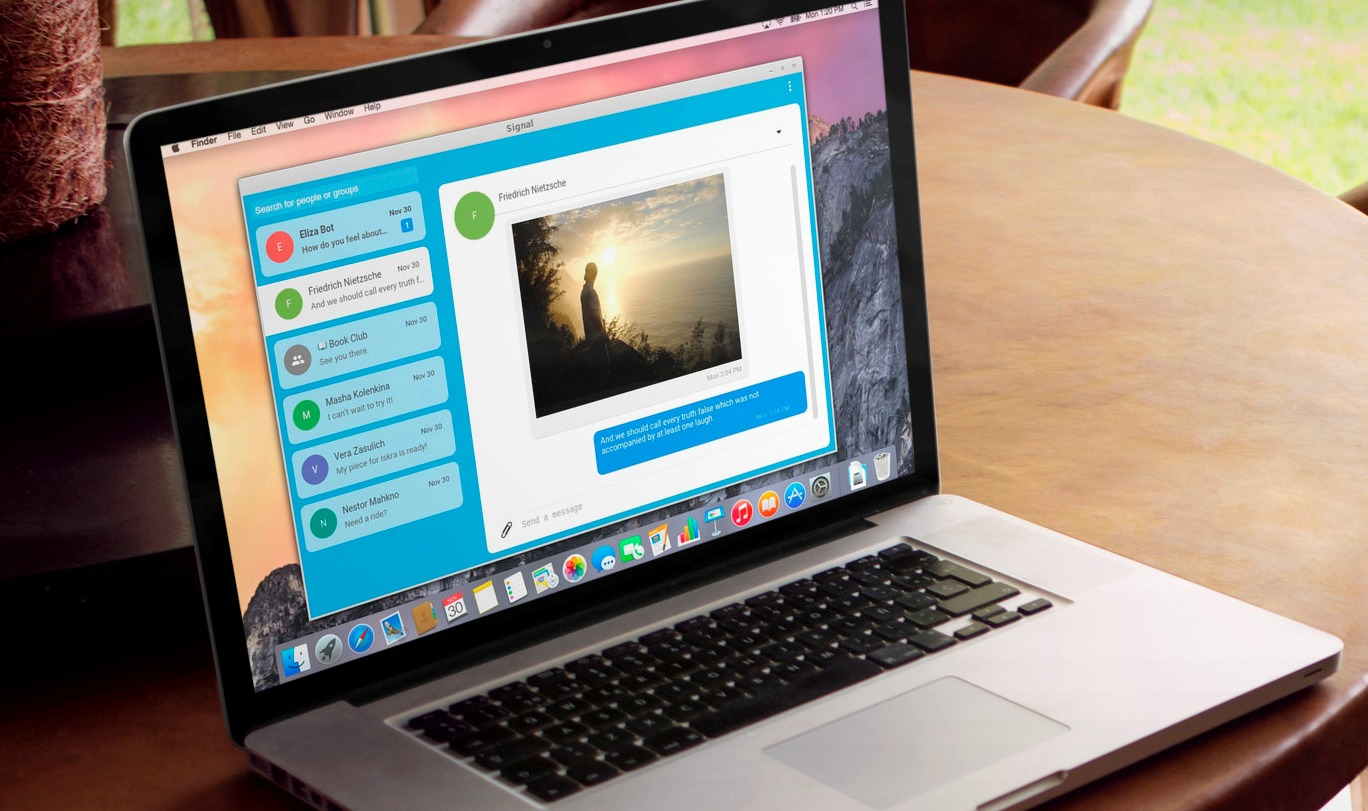

Самоуничтожающиеся сообщения в Signal для Mac можно восстановить и прочесть |

Исследователи обнаружили, что самоуничтожающиеся сообщения в приложении Signal для Mac при определенных условиях подлежат восстановлению.

|

Метки: Новости Signal Информационная безопасность мессенджеры |

Малварь Hide ‘N Seek «выживает» на IoT-устройствах даже после перезагрузки |

Эксперты Bitdefender предупреждают, что появившийся в январе 2018 года ботнет Hide 'N Seek теперь может сохранять присутствие на зараженных устройствах даже после перезагрузки.

|

Метки: Новости Hide 'N Seek HNS IoT Ботнеты Вирусы Интернет вещей |

Русская «Магма». Как работает отечественный алгоритм блочного шифрования |

Для подписчиков

В прошлой части наших «извращений с импортозамещением» мы подробно познакомились с алгоритмом шифрования «Кузнечик», который определен в ГОСТ 34.12—2015. Помимо этого алгоритма, в ГОСТе описан еще один, с длиной шифруемого блока в 64 бита, который носит название «Магма».

|

Метки: Кодинг алгоритмы Выбор редактора ГОСТ Магма Статьи шифрование |

Взлом АСУ ТП, или Как устроить конец света |

На площадке технической зоны форума PHDays 8 развернется конкурс по взлому на стенде SCADA bugs comeback компании Gleg. Задача хакеров — в течение двух дней найти как можно больше уязвимостей.

|

Метки: Новости PHDays АСУ ТП Конференции Уязвимости Форум |

Минутка ненависти Android-разработчика. Разбираем 10 самых частых проблем кодинга |

Для подписчиков

Двадцать лет назад использовать Android было невозможно. Десять лет назад было еще рано. Сегодня — уже поздно. Android дорос уже до бальзаковского возраста, а разработчики все так же решают проблемы, которые давным-давно должны быть исправлены. Сегодня мы рассмотрим затруднения при разработке под Android, с которыми ты точно когда-нибудь столкнешься. И которые, кстати, бесят.

|

Метки: Кодинг Android Firebase Google Выбор редактора мобильная разработка Разработка Статьи |

Команда упасть. Эксплуатируем критическую уязвимость в почтовике Exim 4 |

Для подписчиков

Когда софтина попадает под пристальный взгляд экспертов по безопасности, велика вероятность, что за одним багом найдутся и другие. Так и случилось с агентом пересылки сообщений Exim: вслед за прошлогодней уязвимостью в нем найдена новая опасная дыра, действующая во всех версиях вплоть до последней (4.90.1). Давай посмотрим, как эксплуатировать эту новую находку.

|

Метки: Взлом exim RCE Выбор редактора Статьи Уязвимости |

JavaScript для умного дома. Arduino устарел, да здравствует ESP32! |

Для подписчиков

Интерес к интернету вещей растет с каждым днем, свои курсы по технологии IoT запустили и Cisco, и Samsung. Но большинство этих курсов базируются на собственном железе компаний, довольно дорогом, в то время как практически все то же самое можно сделать на гораздо более дешевом железе самостоятельно, получив при этом массу удовольствия и полезных навыков.

|

Метки: Кодинг Arduino ESP32 IoT Javascript Выбор редактора контроллер Статьи |

Конкурс по конкурентной разведке перед PHDays 2018 стартует сегодня |

Еще одна возможность получить инвайт на международный форум по практической безопасности Positive Hack Days — принять участие в конкурсе по конкурентной разведке!

https://xakep.ru/2018/05/04/phdays8-competitive-intelligence/

|

Метки: Новости PHDays Конкурсы |

Инструментарий Android-разработчика. Подбираем программы, которые помогут в работе |

Для подписчиков

Android Studio — весьма продвинутая среда разработки, из коробки предоставляющая почти все, что нужно разработчику. Но с ее помощью можно решить не все задачи, а для некоторых из них гораздо лучше подойдут другие приложения. В этой статье мы расскажем о десяти инструментах, с которыми ты обязательно должен ознакомиться как разработчик.

|

Метки: Кодинг Android Android Studio Выбор редактора Подборка Софт Статьи утилиты |

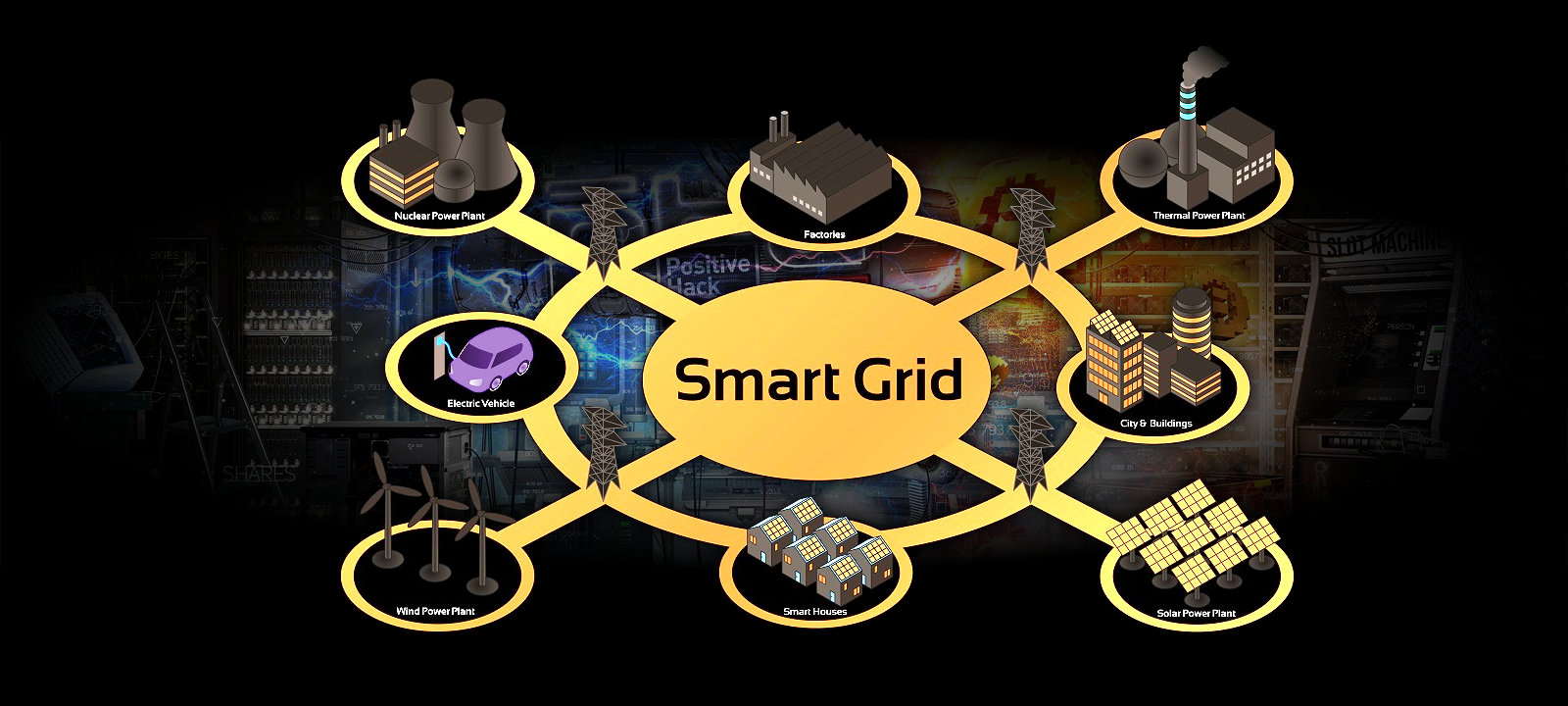

Счетчики крутятся, или Взломай smart grid на PHDays 8 |

Приглашаем поучаствовать в конкурсе по взлому элементов системы smart grid, который пройдет на стенде «MeterH3cker» на площадке Positive Hack Days. Соревнование продлится на протяжении всего форума, принять участие может любой посетитель.

|

Метки: Новости PHDays Конкурсы Конференции |

MEGANEWS. Основные события апреля |

Для подписчиков

В этом месяце: новые проблемы с процессорами AMD и патчами Meltdown и Spectre, масштабный скандал вокруг Facebook и сливов личных данных, ленивые производители смартфонов и их фиктивные патчи для Android, новый стандарт веб-аутентификации без паролей, который уже поддерживают Google, Microsoft и Mozilla, и многое другое.

|

Метки: Новости Выбор редактора Статьи |

Круглый стол «Безопасность применения биометрических технологий» 15 мая на PHDays |

Организатором круглого стола является компания «Ростелеком». К участию приглашены ведущие IТ- и ИБ-эксперты Банка России, банка Tinkoff.ru, Mastercard, «Центра речевых технологий» и Positive Technologies.

|

Метки: Новости PHDays Биотехнологии Конференции |

Искусство форензики. Находим источники данных, ищем и анализируем артефакты |

Для подписчиков

В предыдущей статье мы познакомили тебя с форензикой – наукой о расследовании кибер инцидентов. В этой — научимся применять конкретные утилиты и техники: проведем поиск и восстановление удаленных файлов, анализ неразмеченной области памяти, дамп процессов в Windows для обнаружения эксплойта, а так же анализ истории URL и извлечение cookie из браузера.

|

Метки: Взлом Выбор редактора Гайды Киберпреступность расследование Статьи форензика |

В даркнете обнаружили новое поколение фишинговых наборов |

Специалисты компании Check Point совместно с CyberInt обнаружили фишинг-киты нового поколения, которые активно рекламируются в даркнете. По мнению экспертов, эти наборы представляют собой более продвинутое поколение угроз для создания более убедительных поддельных сайтов.

|

Метки: Новости Дарквеб Даркнет Мошенники Социальная инженерия фишинг |

Задачи на собеседованиях. Полный разбор задач и награждение победителей от HackerU |

Для подписчиков

Настало время подвести итоги мартовских задач на собеседованиях и прославить тех парней, которые их с блеском решили. Спасибо победителю — его решение оказалось настолько подробным, что потянет на целую статью по крякингу. :)

https://xakep.ru/2018/04/26/coding-challenges-hackeru-results/

|

Метки: Кодинг HackerU Выбор редактора Статьи |

ESET: хакерская группа Lazarus атакует страны Центральной Америки |

Специалисты ESET обнаружили новые следы активности хак-группы Lazarus. Эксперты установили, что хакеры стоят за атаками на онлайн-казино и другие цели в Центральной Америке.

|

Метки: Новости APT KillDisk Lazarus Взлом |

Искусство удаленной отладки. Готовим инструментарий для работы с ядром и вирусами |

Для подписчиков

Необходимость в отладке программ, запущенных внутри виртуалки, может возникнуть, когда ты пишешь компонент ядра, драйвер или же занимаешься вирусной аналитикой. Существует несколько инструментов, которые позволяют это сделать. Настроить их с первого раза может быть непросто, так что давай посмотрим, какими они бывают и как с ними обращаться.

|

Метки: Трюки Visual Studio VMWare Windows Выбор редактора Отладка Статьи Удаленный доступ |

Компания Amazon отказалась сотрудничать с Роскомнадзором |

Компания Amazon отказалась сотрудничать с Роскомнадзором в вопросе блокировки Telegram, но сообщается, что с Google «начат предметный диалог».

|

Метки: Новости Amazon Google Telegram блокировка закон мессенджеры Роскомнадзор Россия |

Как оцифровывают людей. Интервью с председателем совета директоров SearchInform Львом Матвеевым |

Компания SearchInform создает софт для противодействия утечкам данных. Они умеют брать под контроль каналы коммуникации в компании, анализировать переписку работников, составлять сложный психологический портрет сотрудника и выявлять злоумышленников. О том, как это работает, рассказал председатель совета директоров «СёрчИнформ» Лев Матвеев.

|

Метки: Corporate анализ данных Инсайдер Интервью оцифровка Поиск профилирование спецпроект Статьи Цифровой портрет Шпионаж |