Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://habrahabr.ru/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://feeds.feedburner.com/xtmb/hh-full, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Дайджест свежих материалов из мира фронтенда за последнюю неделю №299 (22 — 28 января 2018) |

Читать дальше ->

|

|

PHP-Дайджест № 124 (14 – 28 января 2018) |

Свежая подборка со ссылками на новости и материалы. В выпуске: новый стандарт PSR-15, WordPress на .NET, порция полезных инструментов, и многое другое.

Приятного чтения!

Читать дальше ->

|

Метки: author pronskiy разработка веб-сайтов php блог компании zfort group дайджест php- ссылки symfony yii laravel zend async composer psr |

Опыт алгоритмической композиции на языке ChucK |

Прямо сейчас в арт-галерее «Дар» (Псков) работает выставка, озвученная при помощи программы на языке Chuck. Я попытаюсь рассказать, почему и как все это получилось.

Читать дальше ->

|

Метки: author hippus работа со звуком генерация музыки алгоритмическая композиция |

Опыт алгоритмической композиции на языке ChucK |

Прямо сейчас в арт-галерее «Дар» (Псков) работает выставка, озвученная при помощи программы на языке Chuck. Я попытаюсь рассказать, почему и как все это получилось.

Читать дальше ->

|

Метки: author hippus работа со звуком генерация музыки алгоритмическая композиция |

Опыт алгоритмической композиции на языке ChucK |

Прямо сейчас в арт-галерее «Дар» (Псков) работает выставка, озвученная при помощи программы на языке Chuck. Я попытаюсь рассказать, почему и как все это получилось.

Читать дальше ->

|

Метки: author hippus работа со звуком генерация музыки алгоритмическая композиция |

Опыт алгоритмической композиции на языке ChucK |

Прямо сейчас в арт-галерее «Дар» (Псков) работает выставка, озвученная при помощи программы на языке Chuck. Я попытаюсь рассказать, почему и как все это получилось.

Читать дальше ->

|

Метки: author hippus работа со звуком генерация музыки алгоритмическая композиция |

Опыт алгоритмической композиции на языке ChucK |

Прямо сейчас в арт-галерее «Дар» (Псков) работает выставка, озвученная при помощи программы на языке Chuck. Я попытаюсь рассказать, почему и как все это получилось.

Читать дальше ->

|

Метки: author hippus работа со звуком генерация музыки алгоритмическая композиция |

Тест на проникновение с помощью Metasploit Framework: базовое руководство для системного администратора |

Редко кто из экспертов, специализирующихся на тестировании защищенности, сталкивался с ситуацией, когда не смог полностью скомпрометировать сеть в ходе внутреннего тестирования на проникновение. Причем причины успехов этичных хакеров банальны: слабые пароли, отсутствие критичных обновлений безопасности, ошибки конфигурации. Возникает вопрос: если причины незащищенности такие тривиальные, можно ли разработать перечень ключевых проверок, которые мог бы провести системный администратор самостоятельно и есть ли единый инструмент, позволяющий это реализовать? Попробуем разобраться.

Читать дальше ->

Читать дальше ->

|

Метки: author alexdorofeeff информационная безопасность блог компании эшелон тест на проникновение сканирование портов поиск уязвимостей эксплуатация уязвимостей сканер-вс |

Тест на проникновение с помощью Metasploit Framework: базовое руководство для системного администратора |

Редко кто из экспертов, специализирующихся на тестировании защищенности, сталкивался с ситуацией, когда не смог полностью скомпрометировать сеть в ходе внутреннего тестирования на проникновение. Причем причины успехов этичных хакеров банальны: слабые пароли, отсутствие критичных обновлений безопасности, ошибки конфигурации. Возникает вопрос: если причины незащищенности такие тривиальные, можно ли разработать перечень ключевых проверок, которые мог бы провести системный администратор самостоятельно и есть ли единый инструмент, позволяющий это реализовать? Попробуем разобраться.

Читать дальше ->

Читать дальше ->

|

Метки: author alexdorofeeff информационная безопасность блог компании эшелон тест на проникновение сканирование портов поиск уязвимостей эксплуатация уязвимостей сканер-вс |

Тест на проникновение с помощью Metasploit Framework: базовое руководство для системного администратора |

Редко кто из экспертов, специализирующихся на тестировании защищенности, сталкивался с ситуацией, когда не смог полностью скомпрометировать сеть в ходе внутреннего тестирования на проникновение. Причем причины успехов этичных хакеров банальны: слабые пароли, отсутствие критичных обновлений безопасности, ошибки конфигурации. Возникает вопрос: если причины незащищенности такие тривиальные, можно ли разработать перечень ключевых проверок, которые мог бы провести системный администратор самостоятельно и есть ли единый инструмент, позволяющий это реализовать? Попробуем разобраться.

Читать дальше ->

Читать дальше ->

|

Метки: author alexdorofeeff информационная безопасность блог компании эшелон тест на проникновение сканирование портов поиск уязвимостей эксплуатация уязвимостей сканер-вс |

Тест на проникновение с помощью Metasploit Framework: базовое руководство для системного администратора |

Редко кто из экспертов, специализирующихся на тестировании защищенности, сталкивался с ситуацией, когда не смог полностью скомпрометировать сеть в ходе внутреннего тестирования на проникновение. Причем причины успехов этичных хакеров банальны: слабые пароли, отсутствие критичных обновлений безопасности, ошибки конфигурации. Возникает вопрос: если причины незащищенности такие тривиальные, можно ли разработать перечень ключевых проверок, которые мог бы провести системный администратор самостоятельно и есть ли единый инструмент, позволяющий это реализовать? Попробуем разобраться.

Читать дальше ->

Читать дальше ->

|

Метки: author alexdorofeeff информационная безопасность блог компании эшелон тест на проникновение сканирование портов поиск уязвимостей эксплуатация уязвимостей сканер-вс |

Тест на проникновение с помощью Metasploit Framework: базовое руководство для системного администратора |

Редко кто из экспертов, специализирующихся на тестировании защищенности, сталкивался с ситуацией, когда не смог полностью скомпрометировать сеть в ходе внутреннего тестирования на проникновение. Причем причины успехов этичных хакеров банальны: слабые пароли, отсутствие критичных обновлений безопасности, ошибки конфигурации. Возникает вопрос: если причины незащищенности такие тривиальные, можно ли разработать перечень ключевых проверок, которые мог бы провести системный администратор самостоятельно и есть ли единый инструмент, позволяющий это реализовать? Попробуем разобраться.

Читать дальше ->

Читать дальше ->

|

Метки: author alexdorofeeff информационная безопасность блог компании эшелон тест на проникновение сканирование портов поиск уязвимостей эксплуатация уязвимостей сканер-вс |

DevFest North в Санкт-Петербурге. Как это было |

Мы успели получить множество фидбеков, выложили фотографии и видео докладов.

Настало время подвести итоги всех итогов.

Читать дальше ->

|

Метки: author vaivaikitay разработка под android kotlin блог компании trinity digital баласс group gdg gdg organizer gdg devfest gdgspb gdgpetrazavodsk kug |

DevFest North в Санкт-Петербурге. Как это было |

Мы успели получить множество фидбеков, выложили фотографии и видео докладов.

Настало время подвести итоги всех итогов.

Читать дальше ->

|

Метки: author vaivaikitay разработка под android kotlin блог компании trinity digital баласс group gdg gdg organizer gdg devfest gdgspb gdgpetrazavodsk kug |

DevFest North в Санкт-Петербурге. Как это было |

Мы успели получить множество фидбеков, выложили фотографии и видео докладов.

Настало время подвести итоги всех итогов.

Читать дальше ->

|

Метки: author vaivaikitay разработка под android kotlin блог компании trinity digital баласс group gdg gdg organizer gdg devfest gdgspb gdgpetrazavodsk kug |

DevFest North в Санкт-Петербурге. Как это было |

Мы успели получить множество фидбеков, выложили фотографии и видео докладов.

Настало время подвести итоги всех итогов.

Читать дальше ->

|

Метки: author vaivaikitay разработка под android kotlin блог компании trinity digital баласс group gdg gdg organizer gdg devfest gdgspb gdgpetrazavodsk kug |

DevFest North в Санкт-Петербурге. Как это было |

Мы успели получить множество фидбеков, выложили фотографии и видео докладов.

Настало время подвести итоги всех итогов.

Читать дальше ->

|

Метки: author vaivaikitay разработка под android kotlin блог компании trinity digital баласс group gdg gdg organizer gdg devfest gdgspb gdgpetrazavodsk kug |

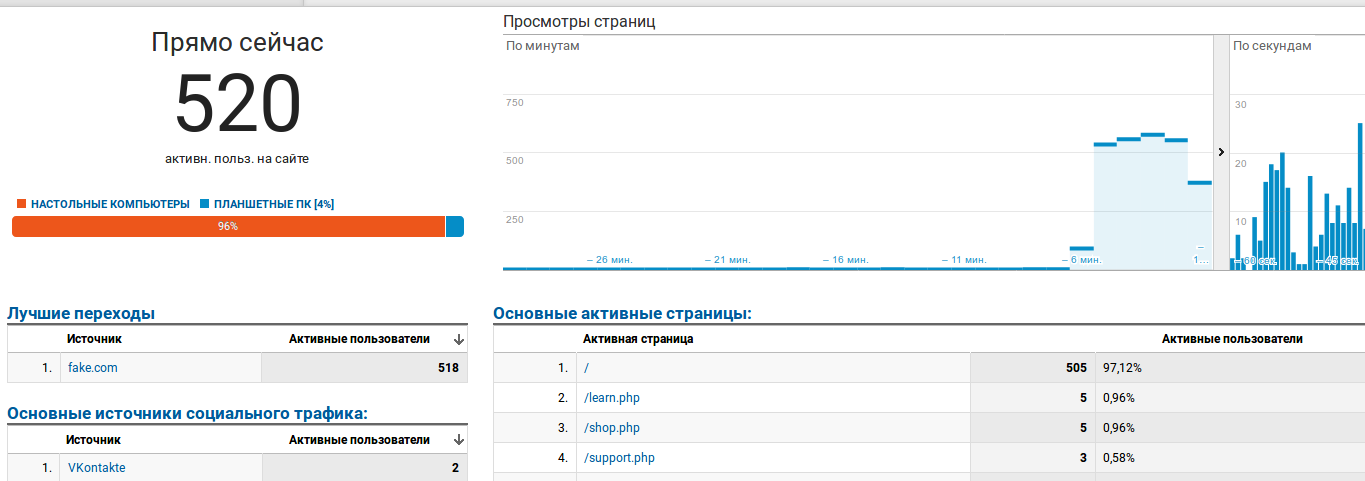

[Из песочницы] Немного про накрутку счетчиков посещений сайтов |

В этой статье я хочу рассказать как накручиваются счетчики посещений на сайтах, подделываются демография, местоположение и другие параметры мониторинговых сервисов.

Читать дальше →|

Метки: author bad__day тестирование веб-сервисов веб-аналитика браузеры накрутка счетчиков накрутка phantomjs |

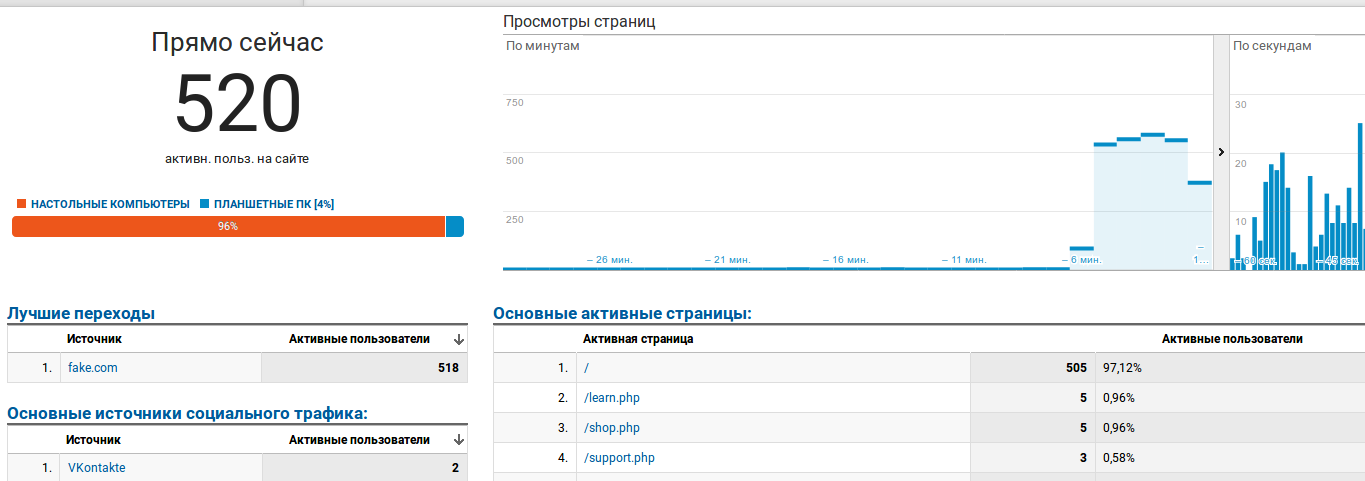

[Из песочницы] Немного про накрутку счетчиков посещений сайтов |

В этой статье я хочу рассказать как накручиваются счетчики посещений на сайтах, подделываются демография, местоположение и другие параметры мониторинговых сервисов.

Читать дальше →|

Метки: author bad__day тестирование веб-сервисов веб-аналитика браузеры накрутка счетчиков накрутка phantomjs |

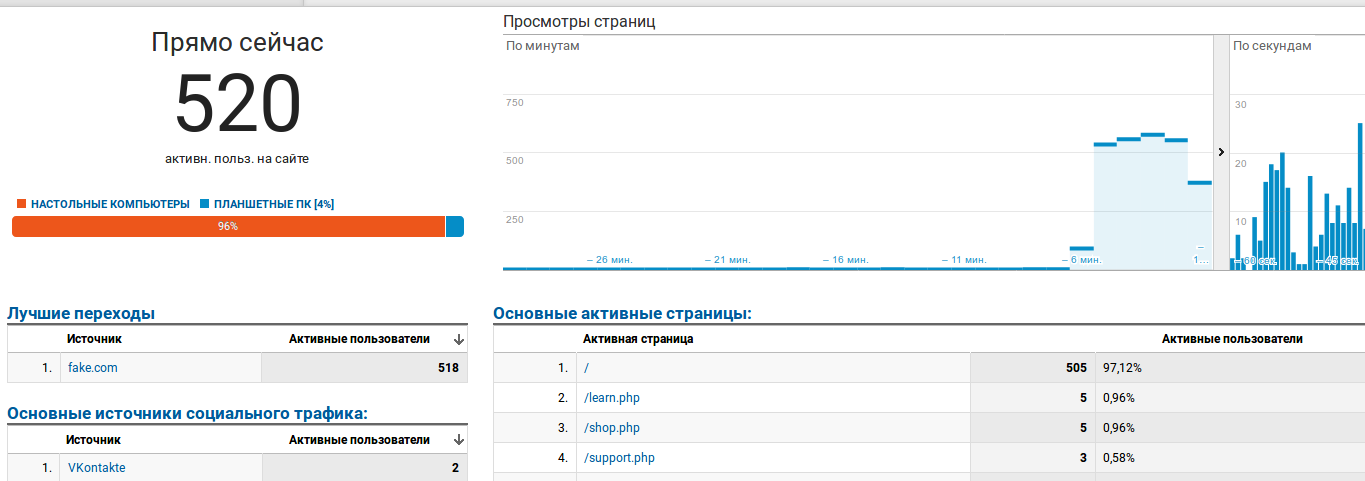

[Из песочницы] Немного про накрутку счетчиков посещений сайтов |

В этой статье я хочу рассказать как накручиваются счетчики посещений на сайтах, подделываются демография, местоположение и другие параметры мониторинговых сервисов.

Читать дальше →|

Метки: author bad__day тестирование веб-сервисов веб-аналитика браузеры накрутка счетчиков накрутка phantomjs |