-�������

-��������

��������� Windows 10 � ����� � ������� �� ���!!! �������� ��������� ������ � ���...

��������� Windows 8 and Microsoft Office 2013 � �����! - (0)��������� Windows 8 and Microsoft Office 2013 � �����! �� ���������� ��������� � ����...

��� ��������� - (0)��� �� ������� � ������ 2009 ���� :rofl: ��� ��������� ����� ����� ������ � ����������� ������ ��� �...

������������ �� PR (PageRank) 21.01.11 �� Google!! - (0)������������ �� PR (PageRank) 21.01.11 �� Google!!! http://img17.imageshack.us/img17/4494/146455...

��������� ���������-������� ������������!�����! - (0)��������� ���������-������� ������������!�����! ��������� ��������� ������-��������� � ������� ��...

-�����

-�������

-����������

- �������� - �������-������ ��� �������������� - �������-������ ��� ������

��������������������� ������� �������� �� ��� ������ �����

��������������������� ������� �������� �� ��� ������ �����

-������

Microsoft ����������� ���������� ������������ ������� Windows 10 Creators Update! - (0)

Windows 10 Insider Preview 14955 - (0)

360 Total Security - ����������� ������ �� ���� ����� ����������� �������� � ������ �����! - (0)

����� ������ : ��� � iCloud ��������� ����� �� ��������? - (0)

������� Windows� XP Professional SP3 RETAIL Plus v1 [Ru/En]! - (0)

-����� �� ��������

-��������

����� ��������� "������������ ������":������� ������� ������������ ������.

����� 1 - ����� ���������� ��������� ����������� ���������!!

����� 2 - ����� ���������� ��������� ����������� ���������!!

����� 3 - ��������� ���������-������� ������������!�����!

����� 4 - ������������� ���� ������� � ������ ����������!

����� 5 - 85% ���������� ���������� ���������� ����������� ������!

����� 6 - ������� ������ ����������� � ������� ����������� � �����!

����� 7 - � ����� ������! ������� �������: �������� ������ ��������� ����������!

����� 8 - � �������� ������ � ������������ VIP-�������� ����� ������������� ����������� �� Google,Yahoo,Facebook!

����� 9 - ��������� ������ �� ��� ����������� Windows.

����� 10 - � ������ � ��������� ���������� ����������� ������� ��� ��������� ��������!

������ ������� � ���� ��������: ����� ������������ ������!!!(8), ��������� Windows XP-7 � �����!!!(8), ����� ������ ������� ������ ������������ ������!(8)

����� ���������� ��������� ����������� ���������!! |

|

�����: ���������� ���������� |

����� ���������� ��������� ����������� ���������!! |

������� |

������������� ����� ���������� �����������

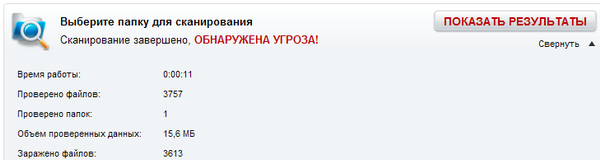

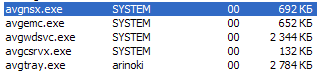

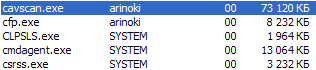

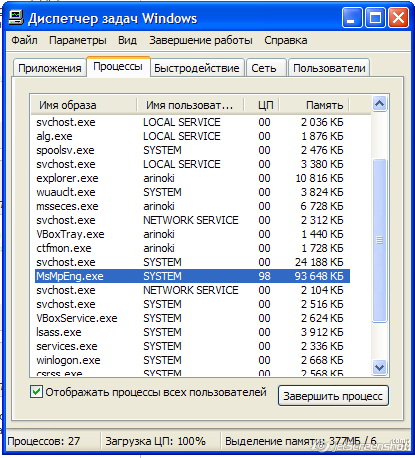

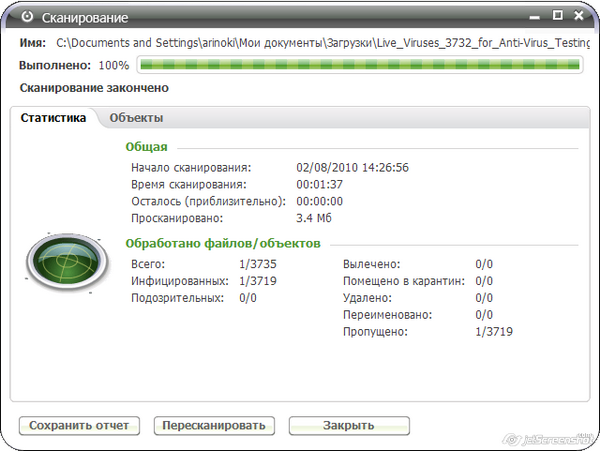

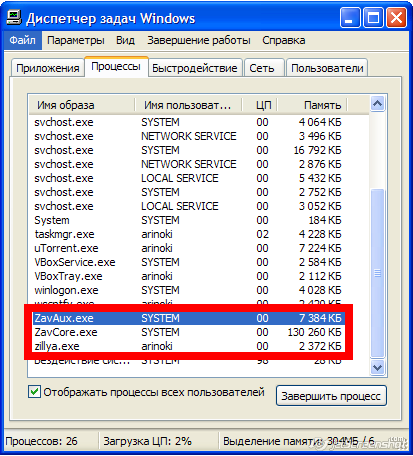

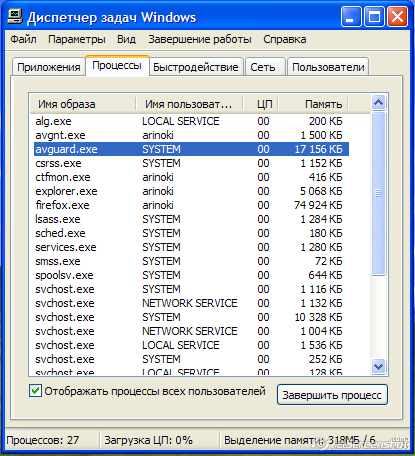

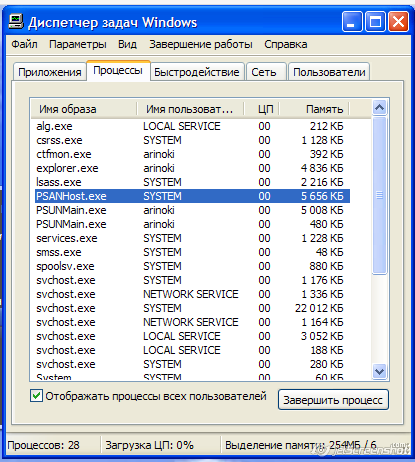

����� � ����� ������ ������ ������������� ���������� AVG Antivirus 9.0 �� ������������ Courteous �������� ���� � �������� �� ���������� �������� � ���� �������.

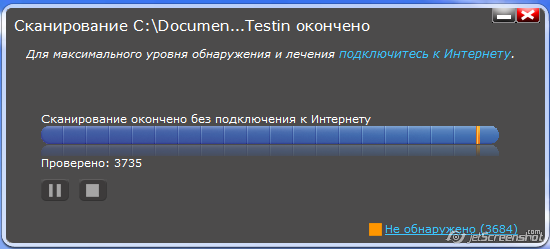

������ ����������� ����������� �� ��� ���������� — ��������� (��� � ����� �������� ��������������� ����� �� �����������), ����������� �������� � ��������� (��������� � �������� �� ����������� ������ �� 3732 �������).

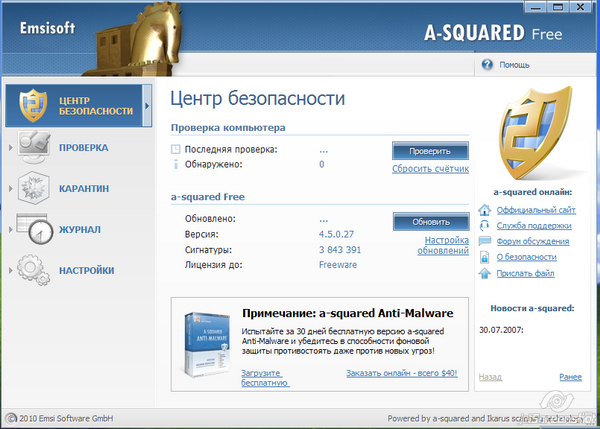

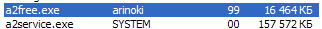

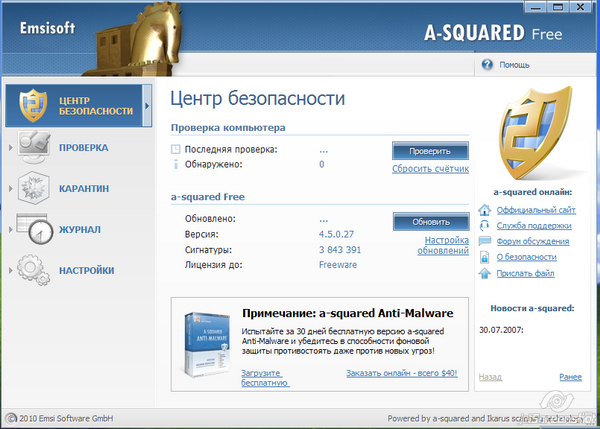

A-Squared Free

�������� ����������� a-squared Free 4.5

• ������� ������, ���������-������ (Spyware), ��������� �� (Adware), ��������-������, ������������ ������� (Keyloggers), ������� (Rootkits), ����������� (Dialers) � ������ ������.

• ����� � ������������� � ��������� ���������

• ����� 4 ���. ������������� �� ����� ����

��� ����������� �� ������� �������� ��� ��������������� ��������� ������� ����� �������� ���� ���������� ���������� �� 33��.

���������, ��� ����� ����� ����������!

� ����� ���������� ������� ��� ����������, ������ ������ ��������� � ����. �� ��� ��������� ������ ��� � ����� � �����, ������ ��� ���������� ������������������� ������� ��������� � ����������� �������, ����� ���� ��������� ���������� ������� � �������� ������������.

�������� ������:

���������: 10/10

����������� ��������: 3/10

���������: 4/10

�����: ��� ������������ ������� � ������ ������ �� ���� ������������, ������� ����� ���� ������� �����-������ �������.

������: [hide=][spoiler]www.comss.ru/page.php?id=88[/spoiler][/hide]

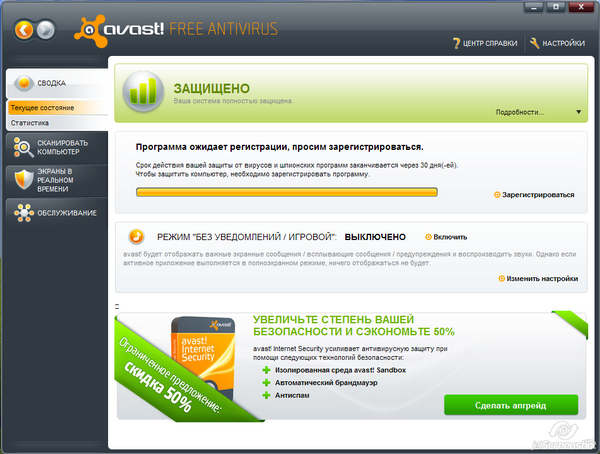

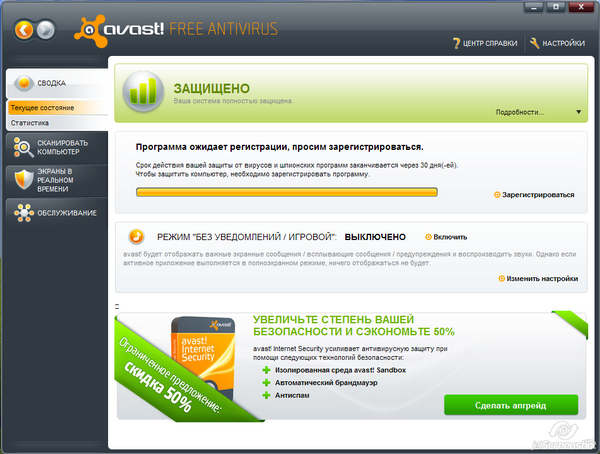

Avast! Free Antivirus

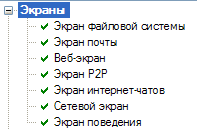

�������� ����������:

• ������������ � ������������� ����

• ������ �� �������� � �������� �������

• ���� avast! Community IQ

• �������� ������� ��������������� � ������������ �����

• ���������������� �������� �������� avast! Intelligent Scanner

• ���������������� ���������� �������� ���

• ��������������/������� �����

• «�������» ���������

• avast! iTrack

• ��� �������� �������/����������� �����

• ���-���

• ��� P2P/���������� ���������

• ������� ���

• ��� ���������

� ���������� ����� ��� � ���� ������������ ��������, �� �� ��������� ������� ���������� ������ ������������ � ������������ �������� ���� � ������ ����������.

��� ��������� �������� �������������� �������� ����������� ������������� ���������� Google Chrome. ���������� ������� ���������� ������� � ����� ������ ���������� ��� ����������� �������������.

������ ����������� ������, ��������� � �������� ��� �������.

�������� ��� ������������ ����������� ������� � ������������ A-Squared Free, ����� ���� �������� «������» ���� ����������� ������.

�������� ������:

���������: 10/10

����������� ��������: 8/10

���������: 9/10

�����: Avast! Free Antivirus ������ ����� ���������� ������ �������������, ������������ ���������� ����� �� ������ �������� ������.

������:www.avast.com/ru-ru/free-antivirus-download

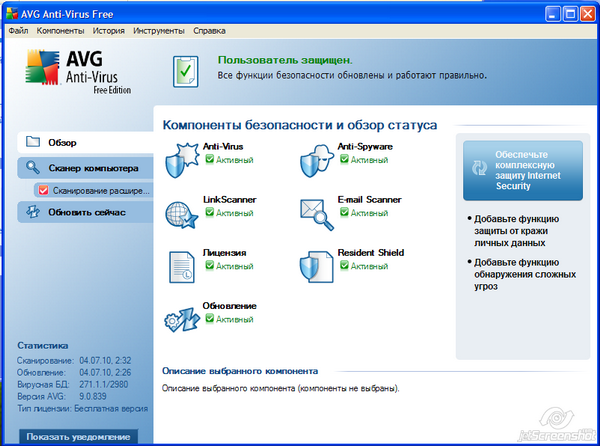

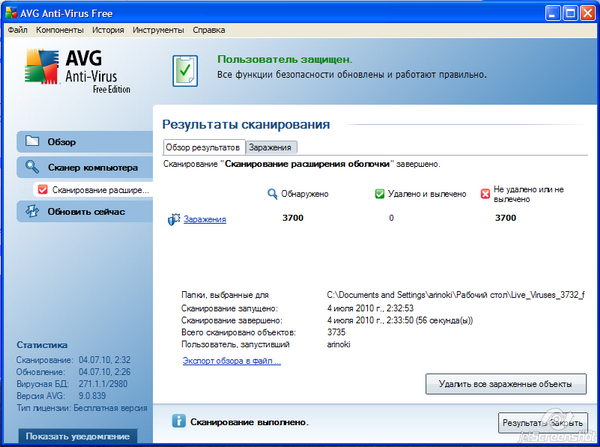

AVG Antivirus Free

�� ����� ������� ��� ��� ����� ������� ������ ����� �������, �� � ����� ����� ����������� � ���������� �������.

�������� �������������� AVG Anti-Virus Free Edition:

— �������������� ���������� �� ��� ����� ����������� �����������.

— AVG Resident Shield �������� ������������ ������ �� ����� �� �������� � �������� ��� �� �������.

— AVG E-mail Scanner ��������� ��� ���� ����������� �����.

— AVG On-Demand Scanner ��������� ������������ ����������� ��������� �� ������� �������, ��� �� ���������� ��� � �������.

— ���������� ��������� � ��������������� ������� (����� ������ ���������� �������� �����).

��������� �������, ������ ������� � ��� ������� �� ����; ������ ����������� �� ����������.

� ����������� ������� �������� ����������� ���� �����.

�������� ������:

���������: 10/10

����������� ��������: 10/10

���������: 10/10

�����: ��� ������� � ���� ���������� ���� � ������� �������, ��� Avast! Antivirus Free, ���� ��������� � �� ����� �����������.

������: www.avg.com/ru-ru/avg-anti-virus-free

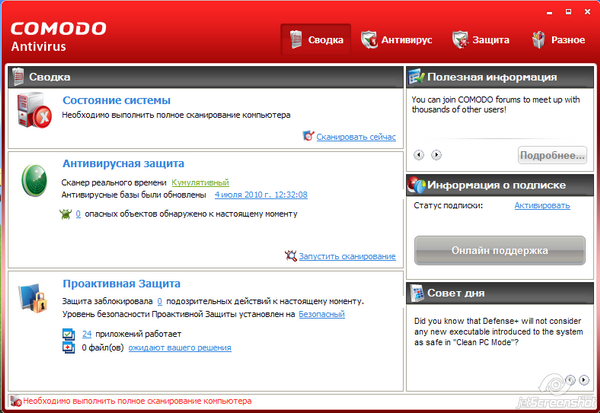

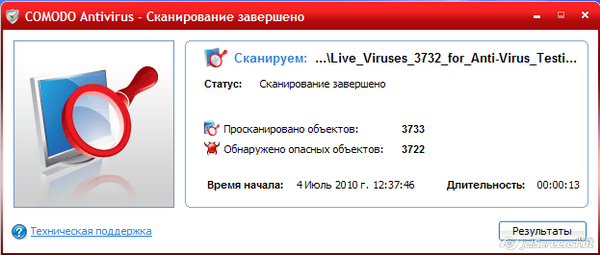

Comodo Antivirus

��� ����� ��������� ������������ ��������� �������� �� �omodo — Comodo Internet Security — �� ��� �������, ��� ������� ����������� � �������� �, �������� �� ����������� ��� ������� ���������, ��������� ����� �������������� �������� ���� ���������� �� ����������. ���� �������, ��� ���������� � 1 ����� � ���������, � ����������. ��� ���������� ������������ �������� ���� ThreatCast — ��� ��������� ������ � ������� �������� (���� �����-�� ����������, � �������, ����� �������� ���-�� � ������ ��� ����� � ��������) ��� �� ������������ ��� ��������� ������ ������������ Comodo � ������ ��������. ����� ����, ���, �������, ������������ �������, ������� ����� ���������� ������������ ���� dns.

� ��� ��� ����� � ��� ����������� ��������.

�������� ����������� Comodo AntiVirus

• ����������� ������������� ������ � ������������ ������ ��������� ������������� ����������� ������.

• ������ � �������� �������, ���������� ��������� � ������ �� ����������.

• ������������ ��������-������ �� ����, ��� ��� ������ ���� ��������.

• ������������ ����������� �����.

• �������������� ���������� ���������� �������� ����.

��������� Comodo ����� ���������������� ������� ������������ �������� — ������������ � ������� ��� ��������� ������, ������, ��������-����� � ������ ����������, ��� ���� �������� ��������� ���������.

��� �������� a-squared Free, � �������� � ������� ������ ��������� ����������. ��� � ���� ��� ���� — 85,9��. ���������� ������ ������ �� ����, �� ��� �������������� ����� ������� ����������� � ���������� �������.

�������� ������:

���������: 8/10

����������� ��������: 8/10

���������: 10/10

������: antivirus.comodo.com

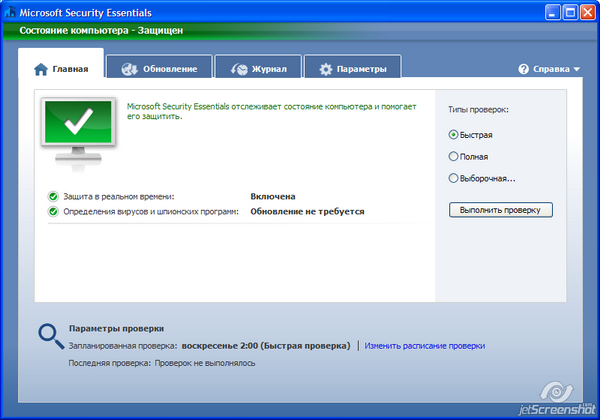

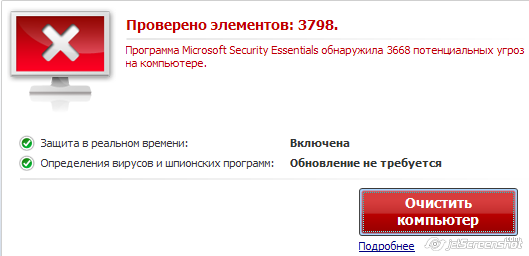

Microsoft Security Essentials

������ ���������� ���������, ��� Microsoft ��������� ���������� ������������ �������. � ��� ������ ������������� ��������. �������� ����������� — ������������� ������� ����� ��������� MSE ���������� �� ���������. ��� ����� �������� ��� ����, ��� ��������� ����� ������ ��������� �����, � �� ������ ������� ��� �������� � ���������.

�������� �������

* ����������� ������ �� ����������� ��������

* ������� ���������� ��������*

* �������������� ����������

* �������� �������������

*����� ���������� Microsoft Security Essentials, �� ���������� ������ �������� ��������� �� Windows.

������ ���������� ���������� ������ ������ ������ � ������ ����� ���� ���������� � ������� ����������.

�� ������� ����� �������� ��������� ��������� ��� ������� �������� ������ � ������. ����� �� ����� ��� ��������� ���������� �������� ���������� (������ �� �������������, ������ ������� ����� ��������).

��� ��� ��� XP � �� ���� ��� �������������, �� windows seven ������ ��������� �������� �� ����.

�������� ������:

���������: 8/10

����������� ��������: 1/10

���������: 9/10

������: [hide=][spoiler]www.microsoft.com/security_essentials/?mkt=ru-ru[/spoiler][/hide]

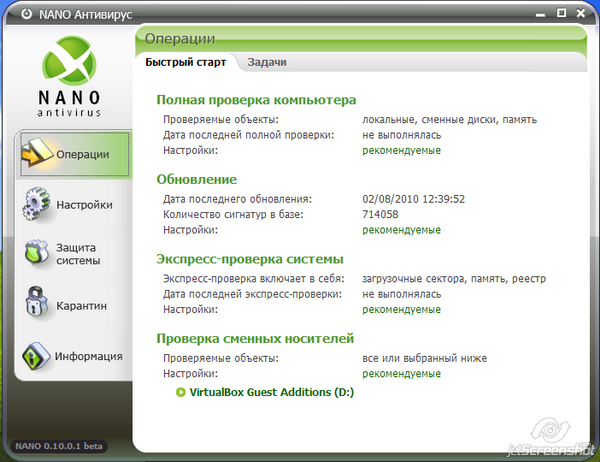

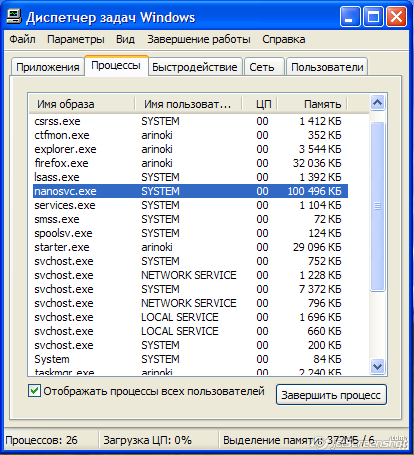

Nano AntiVirus

��� ��� ������������� ���� ������� ������������.

— ����������� ������ ������ ���������� �� ���� ����� �������, ��������� �������� � ������, ������� �� ����������� � ����������� �������������.

— ������ ����� ������� � ������ ��������� �������, ������������� ������������ ������ ������������ � ������� ����� ������� ��� ������.

— ����������� ��������� ������� ����������, ����������� �������� ����������� ��������� � ��������� ����� �������.

— ������� �������� ������, ����������� �� ���� ���������� ��������� ������� ������������.

— ������� �������, ����������� �������� �����, ��� �� ���������� � �������� ����, ����������� ��������� �� ������������ �� ���������.

— �����������, �� ���� ��� ��� � �����, ���������� �������� ���, ������������ ���������� ��� ��������� �� ����� ����������� ��������.

� ����� ���������� ��������� ����������, ��� ��������� ����� ������ � ��������. �� ������� ���� �������� ������ ������� �� ������� ����������� ����.

� ����������� ������� NanoAV ��������� ������ � ������ ������.

� ��� ������������� � ����� ����������� ������ ��������� ����������.

�������� ������:

���������: 10/10

����������� ��������: 6/10

���������: 9/10

������: http://www.nanoav.ru/

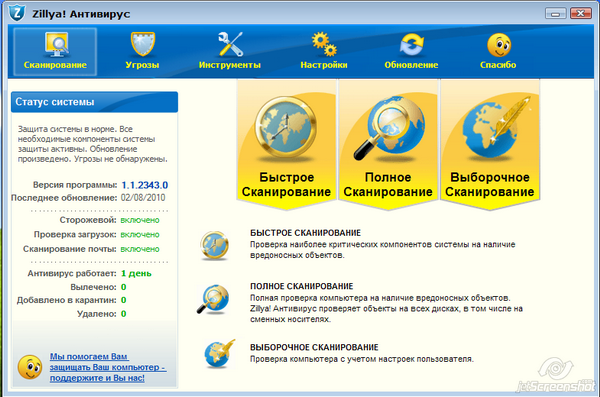

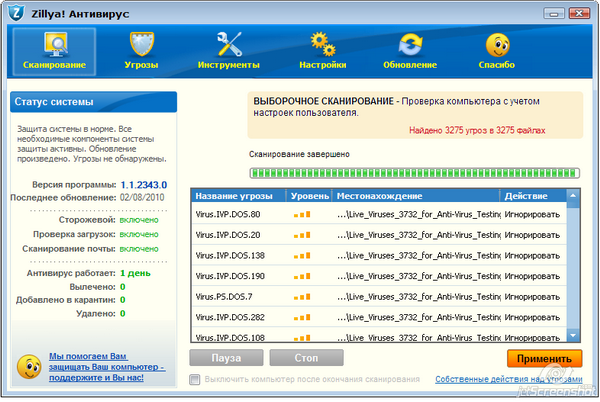

Zillya! ���������

��� ��������� �������� ���������� ������� ���, ������� � ����� ������������ — ������ �����. ����� ��������� ������������ ��������� �������� ����������� ������������� ������� — ���������������.

����������� ���������

— 100% ���������� ��� ���� ���������

— ������ �� �������, «��������», «�������» � ������ ����������� ��������

— ������ �� ��������� � ��������� ��������

— ������ �� �������������������� ������� � ������ ����������

— ������� �������� � ������ ��������� ������� («����������»)

— ����� ������� ������������ � ������������ �� ����������

— ���������� �������� �������������� �������

— �������� ������ ����������� �� ��������� �� ���� ��������

— �������� �������� ���������

— �������� ������� ����������

— �������������� ���������� ��� � ��������� � ���������� ��������

— ������� ����� �������� � �������������� �������

— �������������� ���������

����� ��������, ��� ������������ �� ���������� �������� � ����� ��������� � ��������� ����� ������ ����������. ��� �, ��� �� �����, � � �������� ��������� ������ ��� ������������ ������� ����������� �� ����� �������� ������� — ����������� ������� :)

� ���������, ��� ����� �� ���������, ������� ������ ����� � �������� ������������.

����������� ������ ���� ������ �����.

��� ��� ���� ������� � ������ ������������ � �� ����, ������ ������ ��� ����� ���������� ������ � ������ �� ���� ��������.

�������� ������:

���������: 9/10

����������� ��������: 5/10

���������: 6/10

������:zillya.ua/ru/zillya-antivirus.html

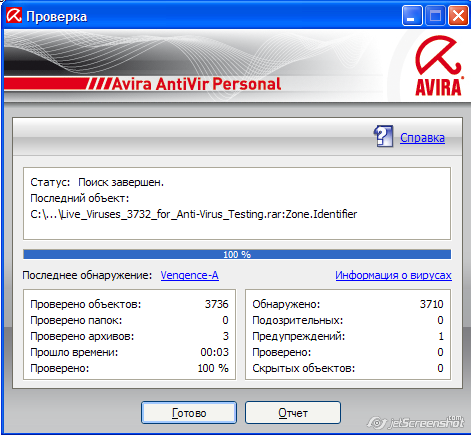

Avira AntiVir Personal

�������.

— AntiVir: ������������� ��� ���� �������

— AntiDialer: �������� �� ������� ��������

— AntiRootkit: ���������� ������� �������

— ����� ������: �� 20 % �������

— ������� �������� ��� ������������

— ������������� ��: ��������� ����������� � ��������� ��

— NetbookSupport ��� ��������� � ����� �����������

— QuickRemoval: �������� ������� ����� �������� ������� ����

������������ ���������� ���������, ������� ���������� ������� �� ���� ����������� ������ ������������� � ������ ������ �����������. ��� ����� �� ���� ������� ������� ����������� ������ ���������� ����� ��� ������� �������, ��� �� ����, �����. � � �� ������, ������� �� ���������.

���������� �� ������, ��� ��� ������ ������� ����. ������ Premium-������� ���������� ��� ��������� ������ web-��������������� ������� ������.

— ����������: ������ �� �������

— WebGuard: ��������� ���������� ������� � ����������� ������

— AntiDrive-by: ��������� �������� ������� ��� ������ � ���������

— RescueSystem: ������� ���� ��� ��������������

— ����������� ������ ����������� ����� (POP3 SMTP)

— ������� ������ ���������� ��������� ����� Premium

�������� ������:

���������: 8/10

����������� ��������: 10/10

���������: 9/10

������:[hide=][spoiler]www.free-av.com/ru/products/1/avira_antivir_personal__free_antivirus.html[/spoiler][/hide]

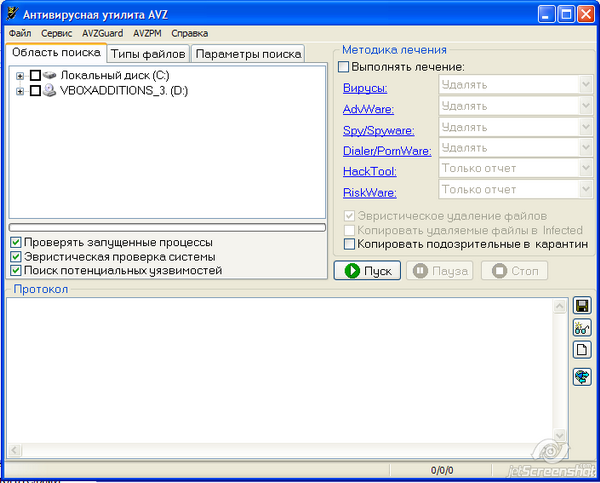

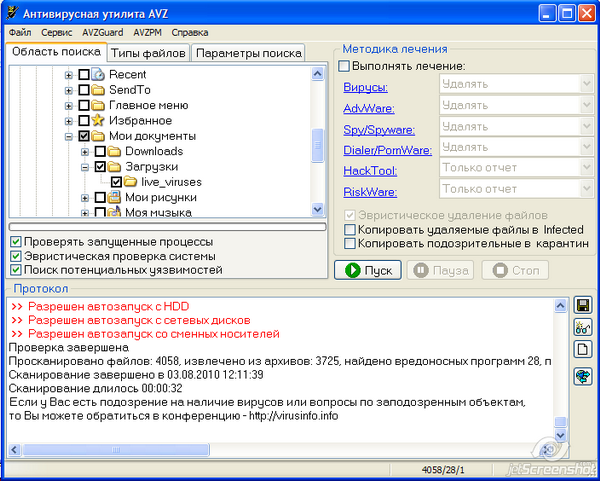

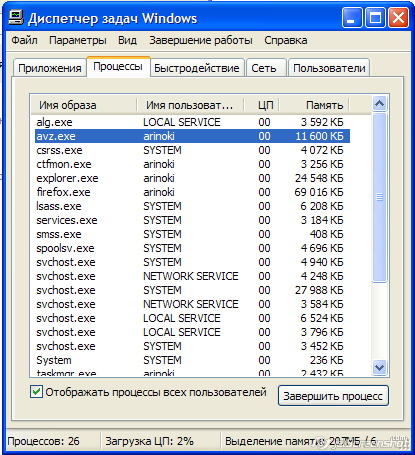

AVZ

���������, � ����� �������� � ������ ����������� �����������, �� ���, ���� ��� ���� �� � ����� �������� �������������. ��� �� ����� ������ «������� �������», ���������� ��� ������ �������. ��� �, ���� ���������, ��� �������� ���� ������� �����, ��� ��������.

������, ��� �������� �����������, � ������� �������� ��������� ���������� ���� ���-�� ���������� ������, ����������� � ������. ��������, � �� ����������� �� ��������� ������, �� ��������� �� �����, �� ��� ���� — �� ����.

�������� ������:

���������: 10/10

����������� ��������: 10/10

���������: 0/10

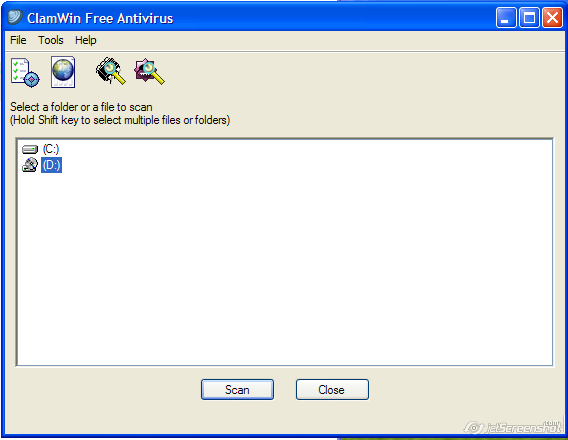

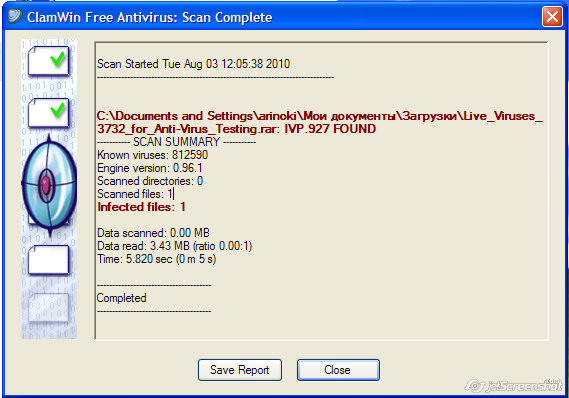

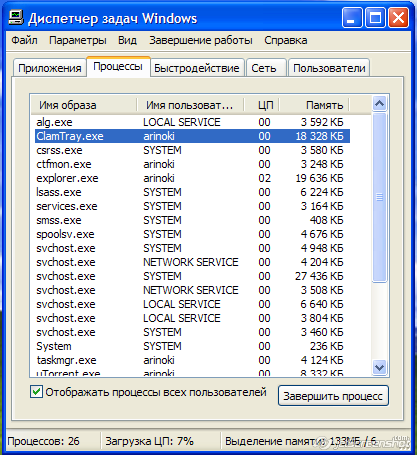

ClamWin

��� ������������ ������� ����� �������� ������ ���������� �����������. � ��� ���������� ������������ ���������� ������� — � ����� ������� ����� ��� ������, � ������ — �� ����������� � �����, ��� � �������� ������� ������ �� ����� ��������.

����������� ������.

�������� ������:

���������: 10/10

����������� ��������: 10/10

���������: 2/10

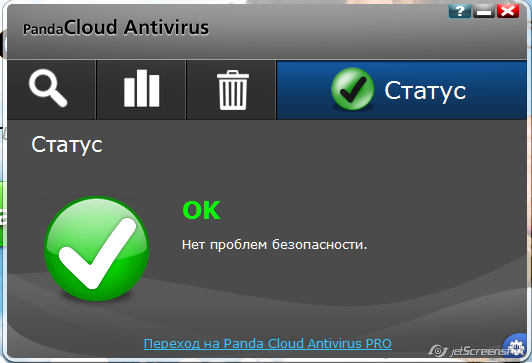

Panda Cloud Antivirus

� ���������� ��� ������ �������, �� ������ ���������� ������� � ��������� �� ���� Adobe Air � ��� ������ � ����, ��� � �����. �� ��� ������� �� �������� — ������� 10 ����� ������� ���� �����, ����� �������������� ���� ���������. �� ���� � ���, ��� �� �������� �� «��������» �������, �� ���� ��������� ���������� ���������� ��� ������� ��������� — ���������� �������� ������ �� ���� ����������� ���� ��������� ����������. � ����� ����� ����� ����� ��������� �������� ���������� ��������� ������ �������������� �������, �� ������������������ ��������� ������ �������. ���� ��������� ����������� ������� ��� ��������� ����� � ������� ����� ������� �� 100%, ���, ������� ���������� �� �������� �������� � starcraft 2 :)

����������� ����������� ������.

�������� ������:

���������: 10/10

����������� ��������: 10/10

���������: 9/10

������� ������� ����������� ������������.

��������:

http://staiki.ukrbb.net/viewtopic.php?f=48&t=1879

|

�����: ���������� ���������� |

��������� ���������-������� ������������!�����! |

������� |

��������� ��������� ������-��������� � ������� ���� ������� ������������ ����� ���������� �� ������ ��� ����� ������������ ���������� ���������� � ������� ����������, �� � ��� ������� �������������. �� ����������, ������������ � ��������� ��������� ������ ������-������ ����� ������������ �������� ������������ ��� �����, � ������� ����� «�������» ������� ���������� �� ���� �������� ��.������ �� ������� ���� — ������� �������, �� ������ ���������� ������ ����������� ������� ����� ������ (������) �� ����������� � �����������. ����������� ������ ������������, ����������� �������������� ������������. ������� ������� ����� ��� ����������, ��� � ����������� ����������.������� ���������� ���������� ������� �������� — �������� ������� � ������� � ������� �����. ��� ������������ ����������� ���� ��������� ����������� ������� ������, ��� �����������, � ����� �������, ����� ������� �������� ���������� ������������ ������������ �������� �������, � � ������ — ����� ������ �������������� ����� ������ �� ��������� � ���������� �����������.���������� � ������� ����������� ������� ������ ���������� �����, �� ���������� �� ������ ������ ������� ����������� �� ����������� ������� ��������, ����� ������������ ���� ��� � ����������� �������. ������������ ����������� ������� ������� (�����������) ��������, ��� �������, ����� ���������� ����� �������, ���������� ����������� �, ����������, ��������� ������. ��������� ������� ������ �� ��������, � � ��� �� ���������� � ��������� ����������. ����������� �� ���������� � ���������� � ���������� ������ �������� ���� «�������������» ������������� ������������, ��� ���������� � �������� �� ������. ��� ��� ������������, ���������� ���� ������, �������� ���������� ��������� ������, � ������� ������� ���������� �������� ������������, ��� ������������� ��������. ���� ��� �������� �����������, ����� ��������� ����������� ������ �� ����������� ������������� � ����������� ���� ��� ����� ������������ �����������. �� ���������� �������� � �������� ���� ������������ ������ �������� ������, ���������� ���� ������������ ������������.��� ������ ��������� ���� ������������. �������� ������ ������������� ����������������� ����������� — ���������� ������� ����������� ����������, ���, � ���� �������, ������������� �������� �� �������� ������������� �� ��������� � ���������������� �������; �� ������� ����������� ��������� �������� � ���������� ��������; �� ���������� ���- � ��������� �������, ����������� �� ���������.���� ���������� �� ����������� � ����� ��������, ������������ ��� � �������� ��������� �������� ����� ������������ ��������, ����� ��� ���������� � �������� �������������� ������� ���� �� ������. ���� �� �������� ������ ������, �������� ������� �����. ���� ������, �� ���������� ����������� ������������������� ������ ������. � ������� ������ ������� � �������� ������ ������ � ������� � ���������� ��������� ���������� � ���������������� ������� ActiveX-����������, Java-������, Java- � VBS-��������. ��-�� ����� ���-�������� ���������� ��������������, � �� �� ��������� ������. �����������, ���� �� ������ ��������� �������� ���������� ��������� ��������������� ��� ������������ ��������.���������, ��� ���������� ����� �������� � �������� ��������, �� ����� � ������� ������������������� ������������ ����������� — ������� ��������. � ��� ������� �������� �������� ��������� ���������� ���������� ����� ������������� (leak tests).������� ������ ����������, ����� ��������� ������� � ���������� ��������� �� ����������� ������������ ������� �������� ��� �������� �����������. �� ����� ��������� ��������� ������, ���������� ���� ������������ �� ������� ������ ����������� ������� (stealth scan). ������ ����������� — �� ������ �� ��������� ����������� �������� ����������� ������� ��������, ������ � ������� ��������, �� � ������������� ��� ���� ������������. � ���� �������, ������� ������ �������� ���������, ��������� ������� ���������� �������� ���������� ������������ ������� �� ������� ������� ������������, ������� � ������ «���������» (��� ������������ ���� ���� ���� «stealth-�����»).���� �� �������� ��������� ������� �������� — Nmap.

����� Nmap �� ������������ �������

��� ������� ������ ��������� ����������, ������������� � ���������� ����, ������� ��������������� �������� ���������� �������� � ������������������ �������� ��������� (DslReports, PC Flank, Shields Up!!, Sygate Online Service � �.�.).

���������� ������ ������� PC Flank ��� �� ��������� �� ��������� ��������������� ��, �� ����������� �������� ����������. �� ������� ������, ��� ��� ������ ������������ ������� ��������� ������������ ������, ���, � ���� �������, ����� ������� �������� ��� ������ �� ����� ������, �������� ��� �������� ����������� � ���������.��������� Cain&Abel �� �������� �������� �� ��������� � ������� ��������, �� ������������� ���� �� ������� ���������������, ������������ ��� ����� ���������� �� ��������� �������. � ���������� ������� ����������� ��������, ��������� �������������� Arp Poison Routing (����. APR; ���� �������� — APR cache poisoning), �� ��������� ���������� ���������� ��������������� ������� ������������������� ����� ������� � ���������� ������� ������������ ������. � ���������� ���� ������ ����� ������������ �� �������� ������������ ����� ������� ��������������.

Cain&Abel: ������� ����� ������

��� �������� — ������������ ���������� ���������� «���������» (man in the middle).���������� ���������� ������, Cain&Abel �������� ������ ������� � ��������� ������� �������� � ���� ���������������� ����������. �������� ��������������� �������������� �������������� �������� ��� ������������� ������������� �������, � ����� ��, ��� ������ � ��������� POP3-�������, ICQ, FTP � ������ ������ ������� ���������� � �������� ����, ����� ����������� ����������� ������ ��� ������������������� �������� ������� ������.�������� � ��������� ������������ ������������ ����������� �� ���������� ������������������� ������ ������ � ����������� ����������, ������ �������������, ���������� ������� — ������� «�����» ���������� � ��������, ����� ����������.���������� ������ ���������� ����������� � ������� ������ ������������� �� ���� ��������� ������� ������. ������ ��� ����� �������� ����� �������� ������ ������������� � ������������ ������������� �����������. ����, � ���������, ������ �� ������ ��, ��� �������, �����������.��� ��������� ������������� ����������� ������������ ��������� ������ ������������� � ����������� ������� ��������� ���������, ���������� — ������������� ������������ �� ���� ������. �������� ����������� �������� ��������������� «������ ������������» ������ � ������������, ���������� ������ �� ������� «����������» ��� «������» ���������� ���������� ���������� ���, ��������, �������������� �� ���������� ����.�������� �������� ������������� ������ ������ ����������� ����� ��������� �� ��������� ���������:

- Address space injection — ��������� � �������� ������������ ������������� ���������� (������ � �������� ��������) ��������� ���������� ����. ���������� ��� �������� ����������� �� ������ ����������� ��������, �������, � ���������, ������ � ��������.

- Dll-injection — ��������� ��������� dll-����������. �����, ����������� ���������� ����.

- Launcher — ������ ���������� ��������� ��� ���������� ������� � ��������� ���������� ��� �������� ������� � ��������� ������ ��� ���� ��������.

- Substitution — ������� ���������, ������� �������� ������ � ��������. ��� ����� ����� �������� �� ��� ���������� ��������� (��������, iexplore.exe), � ��������������� ���� �������������� � �� �������.

- Trojan — ������� ����������������� �������� ������.

��������� �������-����������, ����������� — ������ ��������. ��������� ����� �������� 19,95 ����.

Outpost Pro vs. AWFT

AWFT �������� ����� �� ����� ������, ��������������� ��������� �������� ����������������� ������� � ����, ����� ������ �����������. �� ������ ������� ���������� ���� (������ � ���� ������� �� ���) ����������� ����������� ��������� ���������� ������. ���� ���� �� �������, ����� ����������� � ������ AWFT. ������������ ���������� ������ — ������.

CopyCat

CopyCat � �������� �������� ����� «C» ������� ���� exploited. txt, � ������� ���������� ���������� ���������, ������������ � ������� � ����������� ���������. ������� �������� ��������, ��� Internet Explorer, ������� �������� �� ������ CopyCat, ����� ���������� ��� � ���� ���. ��� ����������� ������ �������� ����������� ��� �� ����, � �� �� ���������. �������������, ��� ������� ������������ ����� ������ ���� ���� ������� ��� ��������, ���� ��� ������ ����� ����������� ����� ���������.CopyCat ������������� ��������� ���������� �����: ���� ���������� �������� �� ������ ������������ ������� ����������, ��, ������������, ���� �������� ��������� �������. ����� �������, ����� ���������� ����� �����. ����� ���� � �������� ��������, ���� ��������� ���� �������. ��������� ����������� �������� ���� �������� ����������� ����.

DNStester

������ ��� ������� 1.0 �������������� ��������� ����������� ������ � ������� microsoft.com. ������ ����� 1.2 ���������� ����������� ������ �� Windows (services.exe/svchost.exe), �������������� DNS-������� ���������������� ���������� ��� �������� ��������� ����������, ������� � ���� ������������ DNS-�������. ������ (��������� ������ �� 30 �������� ������) ������������� � ������������ ����� ������� �����. ����� ��� ���������� �� ��������� ���� (� ����� ������������ ������ dnstester.beefed.com). ���������, ������� �� DNS-������ �������� ������, ����� �� ���-����� �������.������, ��� ����������� ������������ ����������, ������������� � ����� (������ 1.2) ������ 30 ��������, �������������. � ������� ���� �����, ����� �� ����������� DNS-������ �������. � ���������������� �������������� � ����� �������� ����� ���������� ����� ������������ ������� ������.

FireHole

�������� �������, ���� �������� � ��� �������� ������������ ���� dll-����������. ����� ������� �� ���, �������� �� ������ ����������� �������� (������� ���������� ������������ — ������ ����������, ���������� ������������� � ���������, ����� �������), �������� ������ � ����. ��� ���� �� ������ ������ �������������, �������������������� ���� �����.

FireHole ���������...

Ghost

����, �������� ���������� ��������� (�������), ������������� ����, ����� ������������� ��������. ����� �������� ������. �����������, �� ������ ���������� ����� ����������� ���������� ������ ������� ��� ������ ������ ������ �����������.������������ ������ (��������� ������) ������������� � ������������. ��� �������� ����������� ����� ������ ����������� �� ����� �������.

LeakTest

LeakTest — ���� ������������� �������� ������ �������������. ������ �� ������ �� ��� ����������, ��� ���� ��� �����, � �� ������ ������ ������������ ������ ������������ �������. �� � ���� ����� �� ������� ����������������� ������ ������������ ������������, �������� ����������� ������� ����� �����-����� �� ��� «���������� ���������».pcAudit

�������� �� ������ ������������� ���������� �������� ����� ������������ ����������, ������ ������ �� ����� «��� ���������», ��� ������������ � �����, ��������� � ���� ��������. � �������� ������������� ���������� ����� ��� ������ ����� ������� �� ����� �������. ������������ ����������� ������ ��������. ������� �������� ������ � ��������, pcAudit ��������������� �������� ��������� ��������. �������� ������� ������, ��� ������� ����������, ����������� �������� Paint ��� ������� Notepad �������� ������������� ������� ����������.

Surfer

Surfer — ���� ������������� ������ ��������� ������� ����, ��������� �� ��� ������� ��� �������� ������ ���������. �� ���� ����� ������ � ���� �� �������������. �����, ������ ������������ ������������� ������ ��������, Surfer �� DDE (Direct Data Exchange — �������� ������ ������� ����� ����������) �������� ������ ��������. � �������� ������������� ���������� ����� ����������� http-�������� � ����� ������������.

WB

Wallbreaker — ���� �������������

WB — ���������� �� wall breaker. ��������� �������� ������ �����, ��������� ������� ��������������� MS Internet Explorer. ��������, ����� ���������� ����������, ���� WB �������� ������� ��������� ������, �� — ���������, � ��������� — �������.

Yalta

����������� �������� �������� UDP-����� �� ������������ ���� ������������� �����, ��������� �������������.�� ����������� ��������� ��� ����������� MS Windows 2000 SP4 � Yalta ��� �������� ������ Classical Leak Test. � Enhanced Leak Test, ��������������� ������ � ����� � ����� ������������ TCP/IP-����� ����������, ��� ����������. ������������������ � ��� ����� �� ����������� � Windows 9x/Me.

Thermite

����� ������ CopyCat. �� ����� ����� ����������� ��������� �������� ���-������� SecurityFocus.��������� ������������ �������� � �������� � ������

Outpost Pro

����� ���������� �������������� (��� ������������ �������) �������������, ������� ��� ������������ ������� ����������� �� ����� ���������� Outpost Pro — ���������� �������� Agnitum, Ltd.

���������� �� Agnitum, Ltd. ����������� ������ ����������� 2.5.369(369). ��������� ����� �������� ��� ������� � ������ — 499 ���. ���� ��������� ������������ ������������� �� 39,95 ����. ������ ������������ 7,42 �����. ���������� ������������� ������ 30 ����.��������� ����������� ����� Outpost ���������� �������� �� ������ � ���������� ������� � ����� ����������� �������� ������� ������� � ����������, �� �� �������� �������� ������������ Outpost Pro 2.5 � ��������������� �� ����, ����� ������� � �������� ������ 2.5 �� ���������� ������ Outpost Pro 2.1.��������� � ����� ������ �������. ������ �� ������ ����������� ����� 50 �������. �� ���������� � ����������� ������, ������, ��� ������������ �������� ������������� ���� ������� ��������������� ��������� ������� ������ ������, ��������������� ������� �������������. � ���������� ��������� ���������� ��������� ���������� �������� ������� ��������� � ������������ �������� ����������� ��������. ������ �������� raw-�������. ����������� ������� ������ «�������� ����». ��������� ����������� ������� ������ ������, �������������� �������� ��������� ���� ��� ���������, � ������� �����, ���������� � ������� �� ����� ��������������� ��� ����������� (����� ����, ��� ����������������� �����?). ������� ���������� DNS-�������� � ���������� ���������� (�������� ������� ����� ������������� ���������� ��������� ���������).����� �������� ������������ � ����������� ����������� � Outpost Pro 2.5 ����� �� ����� ������������, � ��� ����� ������� �� �����, ��������� trial-������ �����������. � �� ��� �������� �������� � ����������� �������������.���������� ������������ � ���� ������� ������: «������ � ���� �������� ������ ��� ���������� ��������», «������ ���������� ��� ����». ���� ���������� ������������ ������ ����������, � ������� ������� ����������� ��������� ��� ������������ ������ «•». ���� ���, ������ «•». ����������� ������� ���������� ����������, ���������� ������������, ��� ������������ � APR-�����. ���������� ���������� ������������ ������������ � ����. 2.

������� 2.

���������� ������������ �����������

Outpost Pro ������ ��������� ���� � ���� ������������.������ ��������� � Outpost Pro �������� ������������� �� ��������� ������ ��������� �������� �������. ��������� ������� «��������� ��������� DHCP», ����� �� ���������� UDP-������ � ������������ ����������� �� ������������ ����� (67, 68, 546, 547 — �������� ������� �����, �� ������ ��?) ������������� ���������� �����, ��� � ������������ ����������� � Yalta. ������ �������, «Allow PPTP control connection», ��������� ���������� ���������� ��������� ������ �� TCP-��������� (���� 1723), ��� ����� ��������� ������� Telnet-��������. � ����� ������� ���������� ���������������� ��������� «����� ����������».� �������� Agnitum, ��������� � �������������� �� ������� ������� ��������� OFPvsLeakTests.pdf ���������� Outpost Pro 2.5 ����� ��������� ������� �������� ������, �������������������� � ����� DNStester, �������� �� ��� �� ������� ��������, ��������� ������������� ���������� � «��������� �����» ��� ����������-������� ��� ��� �� ��������. �������� ���� �������� Agnitum, ���������� ��� ���������� � ������������� ������� Tauscan, ����� �������� ���� �������� �������. �� ������ �� ������ ������ �������.� ����� � ����������� Outpost Pro ������ Wallbreaker ���� �������� ���������: ���� ������� MS Internet Explorer ��� ������� �������, �� ��� ������ �����, �������� � Wallbreaker, ������� �������� ������ �����������. ���� �� ������� �� ��� �������� �����, �� ���������� ���������� ��� ������� ������������� �� �������. �� ���������� ��� Outpost Pro �������� ������ ����, � ������� � �������� �������, ��� � ��� ���������� Internet Explorer ��������, �� ������������ ������������� (��������� ���-��� ������). ��� ����� ���� ����������� ������ ������ ���� ����������� ������ �������, ��� Outpost Pro ������� ���������� �� Wallbreaker.�������� � ������� ������� ������������ �������� Agnitum (Outpost Pro 2.1, Outpost Free), ������, ��� �� ������������ ���������� ��� ����� ���������� ����������.����� �������� � �������� ������������ ����������� �� ��������� �������� ��������� � ���������� �������. �������, ��� ��������/������������� ��������� ���-�������� ��� ������������ ��������� ���������� ��������� (������������) ���������, ����������� �� ������� �������. �������� ������� ����� ���� ������ � ������� ��������� ���������� (ActiveX � ��., ��. ����), � ��� ��� ��������� ��������� ������� ���� ������������. ����������, �������� ����������� ����� ���������� � ���������� ��������, ����������� ���������� ������ �� ������� �������� ���������. ��� �� ����������� ����������, ���������� � ������������� ��������� ���������� ��� ������� ���� �������� ���������, ������������� ���� �� ��������� ��������: ����������/���������/ ����������� ������������. �������������, �������� �������� �������� ������ ��� ���������� ���������� � �������� ��� ���� ���������, ������������ � ���� ������� �������? ��, ���� ���������� �������� ���������� ��������� ��� (!) �������� �������� � �������. � ���� ���?�������� ������ ���������� ������������ ������������� ��������� ������, � �� �������� �� ���������� �������������. ��������� ��� �������� ��������������, ������������������ ��������� ������� ������������ �� ������� «Bypassing content filtering whitepaper» ����������� � ������� ������������ 3APA3A, �������������� �� ����� SECURITY.NNOV. ������ �� �������� ��������� ���� ���������� (�������������� ��������� ������ �� ���������� ������������� ���������) ������� ������, ������� ��������������� ��� �� ������������ � ������ «����� ������� ������ ���������� ����������», �������������� �� ��� �� �������. ��� Outpost 2.5 ���������� ���������: ��������� ��� �������� ��������, ��������� ������.P.S. �������� ����� ������������ Outpost 2.5, ���������� ��� ��������� ������ ���������������� ������ ������, ��� ������ ���� ���������� ����� �� ���������� ������� ����������, ������� ������� ������ ����������� ����������. ��� ���� ��������� ���������� ������������ ����������� � ���������� � ��������� ����� �� ���������.� ��������, ���������: ������ ������ ���� �����������.��������� ������ ���� �������� �������, ������� ��� �� ����� �������� �������, ����������� �� ����� ������ 2004 �., — Windows XP Firewall (SP2). �������� ���������� �������������� ������������ � �������������, ����������� ������� � «������������� ������ ������������ Windows XP ������», ������, ��� ������ ����� ��� � � ������. Windows XP Firewall �������� ���������� ���� ������������� (!) ���������� ������� ����������. ����������� ���� �������� ����������, � ��������� ����� �� ��������������. ������ ����� Windows XP Firewall ������ ��� ����� ���� «APR cache poisoning» � �� ��������� ���-������.�������� ������, ����� �� ��������, ��� �� ���� ������ �� ������ �����������. ����������� ������� — ���� �������������. ����� ������� �������� ��������� ������������� ���������� ������, ������� ������� �� �������� � ��������, ��������� ����������, ��� �����, ���� ���-���� ���������� �� � ����� �����.������� 1.

������� �������������� ������ �������������

����������� � ������ ������� � �������

�� ������ http://staiki.ukrbb.net/viewtopic.php?f=49&t=1880

|

�����: �������� ������� ������������ ����������(firewall) |

������������� ���� ������� � ������ ����������! |

|

�����: ������������� ���� ������� staiki.ukrbb.net staiki |

85% ���������� ���������� ���������� ����������� ������! |

������� |

�������� MASMI Russia � ������ 19-� ����� ������� The Online Monitor

������������ ������� ��������������, ��-�����, ������ ������, �� ����� ����, ������� ������������� ������ ������������ ����, ��� ��� ���������� � ����.

����� ���������� � �����-������ 2011 ����. ����� � ������������ ������� ������� 35,5 ���. ������������.

���������� ������ ��������, ��� ����������� ����������� ����������

��������-������������� � �������� �� 14 �� 17 ��� - �����������- ���������� �����, � ������ ������� ����������� 85% ����������.

��� ���� ������ ������������� � ������������� ��������� ���������� �������

"���������" (95% ���������������), "��� ��� Mail.ru" (65%) � Facebook (47%).

� ����� ������ ��������� ����������� ������������� ��������� ��������

� ���������� ���� - ����� ���������� ����������� ������������� ������� �����, ������

����������� ��������������� � ������������� ������ ����� ��������.

� �������� ��������� ������������ ���� ����� ������������ ������ (59%) � Google (36%).

� ������ �������� �������������� ��������� ����������

Firefox (31%), Opera (29%) � Chrome (25%).

������������ Internet Explorer ������ ���� 11% ������������ � �������� 14-17 ���.

�� ������� � ������� ������ ������������� ���������� ���������.

����������, ��� �������������� ������ ��������� ����������� � ������ ���������

�������� ������� � ���� ����� �������, �� ����� ����, �������, ������ ����� ������ ���

�� ������ � ������. ��� ���� ���������� ����������� ���������� � ������ ����

������������ ��� ������ � ������� � ������������� ���������� ����� � ����-���� ���� - ��� ��������� ������ � ������ � ����������� ������.

���������� ������ ������, ����������� ���������� ������������ ��������� ������, ������������ �� ����� ������� The Online Monitor.

��������:

|

�����: 85% ���������� ���������� ���������� ����������� ������ |

������� ������ ����������� � ������� ����������� � �����! |

[/center]

[/center]���������������� ������ ����������� �������� �������� �������������� �� ���� ���������� ��������� ����� � ����������� ��������������� ���������� ���������� ������� �����������, ������� �������� ����� ������� ������ ����������, �������� ��� ������� ������ �������� ������ ������ ��� ��������������� �������� � ��������.

���� �� ��������� ������������� �������� ��� ������, �� ����� ������, ����� ������ ����� �������� ��� �������� � ����� � ������ ������������ �������, ������ ������������ � ������ ���������� � ����� ����� ��������������� ���� ��������.����� ������������ ������ ����� ������� ����� �������� �� ������.

���������� ����������, �� ����� ����,������� ������ ����������,�������� ��� ������������ ������� �� ������ ���������� ������������ ������� ������������ � ��� ��������� ���������� �� ������ ������ ���������� ������ ���������, �� � ���������� ������ ����������, ��������� ������, ����� ����������� ������������ ������������, � ����� ��������� ������ ������, ������� ����� ��������������� ��� ������������ ������.

� ������� ����� ����� ����:

- ������ ����������� �� ����

- ������� �������

- ��������� Windows � ������ ������������ ������

- ��������� �������� ��� ������ � ��������, ������������ ���������, ������ ������ � ������ ��������

- ��������� ������������ ������

- ���������� ������ ���������� � HDD ����� ���������� ���.

- ������ ���������� ��� ����� ��� �������� ������ � ������� ��.

- �������� ������ �� ��.

���� ��� �������������� ���� ������ ������� �� ���.096-420-74-69-��������.

����� �� ��� ��� ���� ��������� � ����� ������� ��� ��� ����� � ��� �������� � ���� ��� �������.

��� ����� �������.

staiki.ukrbb.net

|

�����: ������� ������ ����������� � ������� ����������� � ����� |

� ����� ������! ������� �������: �������� ������ ��������� ����������! |

� �������� � ��� �������� ������ «������������-��������� ����������» ��� ������� �� ������� ���� ����� ����� ����� �� ������������ ���������� �������. �������, �������������� 23 ������, ������ ...

|

�����: ������� ��� ��������� ���������� ������ ������� �������� ������ ����� ����� ������ ��� ������ jpg http |

� �������� ������ � ������������ VIP-�������� ����� ������������� ����������� �� Google,Yahoo,Facebook! |

�����, �������������, �����������, �� Google, Yahoo, Facebook

|

�����: ����� ������������� ����������� �� Google Yahoo Facebook |

��������� ������ �� ��� ����������� Windows. |

������� |

����������� ���� ������������� ������ ������ staiki.net � ���-�� ���� �������� �������� � ������,������� �������� ��� ������.�� �������� ��������� ������ �� �������� ������ ��������� ������ ����������,��������,������� ��� �������� ��� ������������ �������� Windows.

� ��� �������� �������� � �����������, ������� �������������� �� ������ ������? ��� ������?

� ����� ������� ������ �������� �� ��� ����������� ��� ������� ��������� ���� � ��������� �����. �� ��� ����, ���� �� ���������� � ���������, ��� ��� ���������� ���������� ������, � �����������, ������������� � �����������, ������ ������������ � �� ���� �� ������ ����������� ������������?

� ����� ��������� � ��������� ������ ��� ����� ��������

��������� ������������ ������

��������� ������������ ��������������� ������������ ������ �� ���������, �� ����� ������ ����� ��� �������, ����� "��������" ���������� ��� �� ������� ��������, � �� "���".

������������ �������� �������� ������� ������������ ���������� � ��������.

������������ �������� �������� ������� ������������ ���������� � ��������.��� �� ����������:

- ����������� � ��������� Windows, ��� ����������, ���������� � ���������� ��������.

- ��������� ���������. �������� ����� ���������� �������� ��������� ��� �� ������������� ��������, � �������������� ��.

- ��������� � ��������� ��������. ���� ��� ��������� ���������� ����� ���� ��������� � �� �� ������ ��� ��� ��������- �� � ����� �������� ��� � ���� ������.

- �������� �������. �������� ����� �������� ��� ��������� �� ����������� �������� � �������. (������ ���������������� �� �� ��� ���� �������. ������������� ���������� �������� ����������).

- ��������� � ��������� ������������ ��������.

- ��������� ������������ � ������ �� ���������� ��� �������� ������ � ������������� �����������.

���� ������ ������� � ������� ���������� �����������:

- ������������� Windows

- ������������� ����������

- ������ ������������� ������������

��� �� ��� ���������:

������� ��������� TeamViewer � ��.�����

��� � �������� ����:

-

TeamViewer_Setup_ru.rar

TeamViewer_Setup_ru.rar - (7.26 ��) ����������: 0

��� ����� ����������, ����� � ��� ��� ��������� � �������� �������� (������� �����, ��������� ��� ����������� � WEB �������). ����� ���� �� ����� �������� �� ����� ������, ��� �� ������ ��� ��� �����(�� �����������-������ ����� � ���� ���������-������ �������� � ������� ���������.)

����� �������� ��������� ������������ ���������� ��������� �� ���� �� ������ �� ��������� �������:

����� �������� ��������� ������������ ���������� ��������� �� ���� �� ������ �� ��������� �������:

+38-096-420-74-69- ��������� �������;

staiki kiev - Skype;

- ���: �������� ��

-

staiki2009@mail.ru

- E-mail

��� � ������ ��������� �� ������.

� ����������� ����� ��������� ������ ���� �������� �� ����� ���������� � �������� ��� ID � ������ (���������� ��� �� �������� ��� ��� � ����� ��� �� ��������� � �����).

��� ������ �� ����������� �����, ��������� �� ���� �������������.

������� �������������� ��������� ������. ������� ������.

������ � ����������� �� - 40 ��� / 120 ���.

��������� �������� � ������������ 40 ���/��� / 120 ���.

������� ������:

- 1.�� ��������� �������.

- 2.����������.

- 3.�������.

��� ����� �������� � ����� ����������(��������� ������ ������ ������ ������).

� ���� ���� ������� ��� �����������-����� � ���� ���� ��� ��� � ����� ���� ��� ������� ����������� ���� �� ������.

|

�����: ��������� ������ �� ��� ����������� Windows |

� ������ � ��������� ���������� ����������� ������� ��� ��������� ��������! |

���� ������.����� ���-�� ��� ������� �� ������ �� ��������� ������� � ���������-���������� ���������,������� ������. ������� ������� ������ ����������� ������� �������

|

�����: ������� ��� ���������� ��������� �������� ����������� ���� ��� imgur ������ ������� ������ http jpg ����� |

| ��������: | [1] |