-Метки

-Цитатник

Смайлы на тему еды, объедания, угощения, питья, алкоголя, пива

Смайлики на тему игр, игрушек, гэймерства - (1)Смайлики на тему игр, игрушек, гэймерства

Любовные смайлы для вставки в дневники - (1)Любовные смайлы для вставки в дневники

Без заголовка - (0)Плач, слезы, хныкание - анимационные картинки, смайлики, блестяшки

Музыкально-танцевальные анимашки - смайлики - картинки для дневника/комментариев - (1)Музыкально-танцевальные анимашки - смайлики - картинки для дневника/комментариев

-Ссылки

Baby chicks - cute small baby chickens - (1)

Как вести себя в дорожном конфликте: советы юриста - (1)

Опять наказали. Пострадает ли экономика России от новых санкций? - (0)

Санкции не до конца. Чем грозят России новые ограничения от Запада? - (0)

Личные сообщения в Instagram: еще одна мера для борьбы со Snapchat - (2)

-Поиск по дневнику

-Статистика

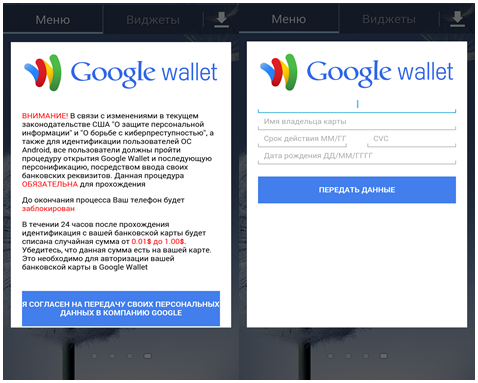

«Лаборатория Касперского» нашла маскирующегося под Google Wallet троянца |

Специалисты «Лаборатории Касперского» обнаружили новую финансовую угрозу для операционной системы Android. Найденный троянец маскируется одновременно и под официальный магазин приложений Google Play, и под приложение платежной системы Google Wallet, настойчиво вымогая у пользователя реквизиты его банковской карты. Подавляющее большинство попыток заражения зарегистрировано в России, следом с большим отрывом идут США, а затем страны Европы и Азии.

Специалисты «Лаборатории Касперского» обнаружили новую финансовую угрозу для операционной системы Android. Найденный троянец маскируется одновременно и под официальный магазин приложений Google Play, и под приложение платежной системы Google Wallet, настойчиво вымогая у пользователя реквизиты его банковской карты. Подавляющее большинство попыток заражения зарегистрировано в России, следом с большим отрывом идут США, а затем страны Европы и Азии.

Маскировка вредоносных программ под системные сервисы – распространенный прием злоумышленников. В случае с Android нередки случаи выдать вредоносное ПО за предустановленные системные приложения, такие как «Настройки» и «Фонарик», однако авторы нового зловреда пошли дальше, имитируя не только внешний вид платежного клиента системы Google Wallet, но и используемый многими легитимным онлайн-сервисами механизм привязки банковской карты.

Троянец распространяется посредством SMS-спама с предложением установить обновление Google Play и сразу после запуска запрашивает права администратора, блокируя возможность работы с устройством до их получения. Добившись своего, вредоносная программа отображает окно с требованием ввода реквизитов банковской карты якобы для ее авторизации в системе Google Wallet.

Введенная пользователем информация о карте проверяется на соответствие формату BIN (Bank Identification Number) и на принадлежность к довольно большому списку платежных систем. Только получив корректные данные, троянец закрывает окна и отсылает собранные сведения на сервер злоумышленников. Но это не конец – вредоносная программа, не подавая внешних признаков, продолжает функционировать на мобильном устройстве, собирая информацию о его владельце, а полученные на первом этапе работы права администратора устройства позволяют зловреду укорениться в системе.

| Комментировать | « Пред. запись — К дневнику — След. запись » | Страницы: [1] [Новые] |