Безопасность, разработка, DevOps

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Опасный резолв. Разбираем на пальцах три мощных вектора атак через DNS |

Для подписчиков

В эпоху появления доменных имен, когда людям стало лень запоминать IP-адреса для входа на тот или иной компьютер, были созданы те самые текстовые таблицы с алиасами IP-адресов. Но когда интернет начал распространяться по всему миру, доменов стало много и носить с собой эту таблицу оказалось неудобно. Так появилась современная реализация DNS-серверов.

|

Метки: Кейсы взлома Уязвимости DNS Взлом Выбор редактора Статьи |

В Google Play найден троян MulDrop, загруженный более 1 000 000 раз |

В официальном каталоге приложений Google снова нашли малварь. Троян маскировался под приложение Multiple Accounts: 2 Accounts.

|

Метки: Android Вирусы MulDrop Новости Трояны |

Исследователь написал на PHP опенсорсного шифровальщика Heimdall |

Независимый бразильский разработчик Ленон Лейте (Lenon Leite) выложил на GitHub исходники шифровальщика, написанного на PHP.

|

Метки: Вирусы Интересно Софт Heimdall Open Source Вымогательский софт Новости Шифровальщик |

Полиция Нидерландов запугивает пользователей нелегальных торговых площадок в даркнете |

Правоохранители разместили зловещее предупреждение на главной странице торговой площадки, закрытой в ходе операции Hyperion.

|

Метки: Анонимность Закон Даркнет Деанонимизация Нидерланды Новости |

Баг в iOS WebView заставляет iPhone звонить на произвольные номера |

Независимый исследователь Коллин Маллинер (Collin Mulliner) обнаружил неприятный баг в компоненте WebView.

|

Метки: iOS Уязвимости Tel Uri WebView Новости |

Хак-группа Fancy Bear выжала из 0-day уязвимости в ядре Windows все, что смогла |

Специалисты Trend Micro рассказали, что хакеры Fancy Bear использовали 0-day уязвимости в Windows и Flash Player по полной.

|

Метки: Взлом Уязвимости Шпионаж 0day Adobe Fancy Bear Flash Player Windows Новости |

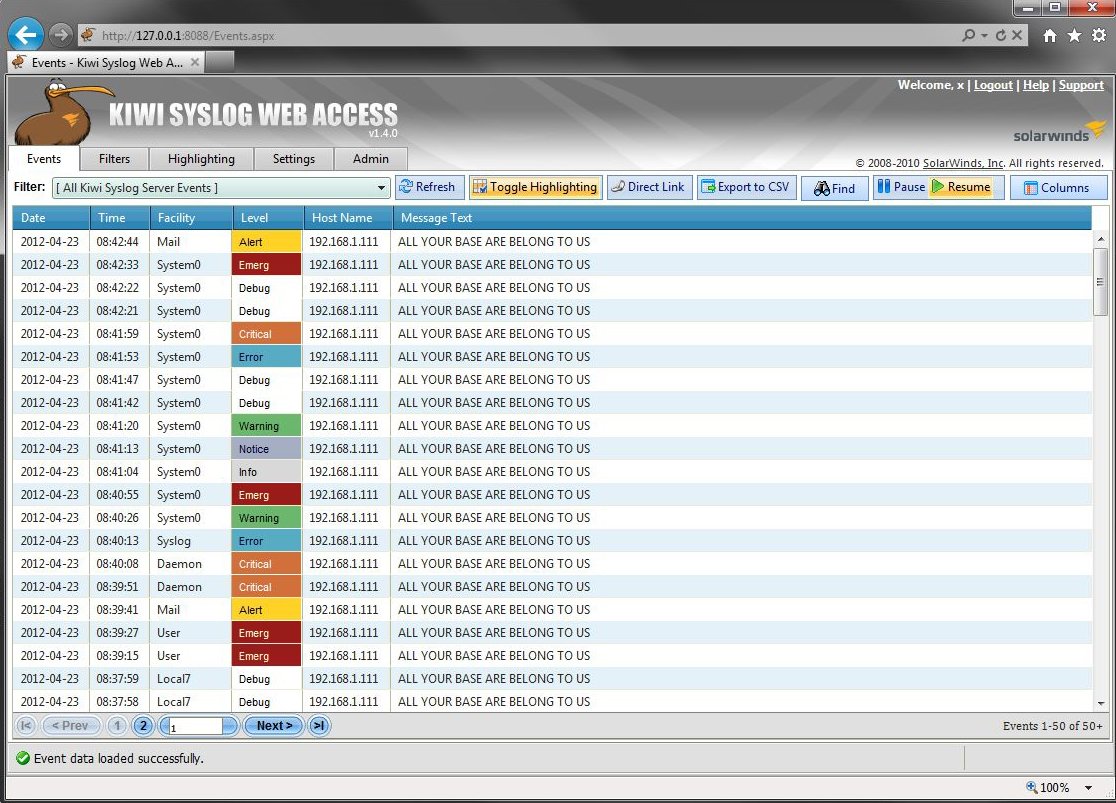

FAQ: Как грамотно бэкапить логи в Windows с Kiwi Syslog Daemon? |

Решения могут быть разными. Можно настроить сервер, который будет принимать сообщения syslog и хранить их в базе данных. Можно положиться на одну из проверенных и хорошо себя зарекомендовавших систем мониторинга вроде Zabbix или Nagios. Но что если мониторинг не используется, а логи оборудования собирать хочется?

|

Метки: Admin FAQ Kiwi Syslog Daemon Windows Бэкап Выбор редактора Статьи |

FUCK UAC! 10 способов обхода системы User Account Control в Windows |

Для подписчиков

В каждой версии Windows (начиная с Vista) есть стандартный компонент UAC (User Account Control). Он включен по умолчанию и не дает пользователю «выстрелить себе в ногу», запустив какую-нибудь малварь с правами админа. В этой статье мы расскажем, как использовать «контроль учетных записей» в своих целях — например, запустить любой код с правами администратора или даже как системный процесс.

|

Метки: Кейсы взлома Уязвимости UAC Windows Взлом Выбор редактора Статьи |

Ugears: механические модели из дерева, сборка которых займет тебя на много часов |

Потребность создать что-то, поработать руками и одновременно очистить голову от лишних мыслей появляется довольно часто. Когда неделями стучишь по клавиатуре и смотришь в монитор, порой так и хочется переключиться на что-нибудь другое: пойти в поход, убежать на дачу и рубить дрова до изнеможения или хотя бы собрать конструктор.

|

Метки: Интересно Сделай сам спецпроект Ugears Обзоры Статьи Устройства |

Пять крупных российских банков подверглись DDoS-атакам |

Представители «Сбербанка» и «Альфа банка» подтвердили, что учреждения пострадали в результате DDoS-атак.

|

Метки: Веб-сервисы Взлом Интернет DDoS IoT Банки Интернет вещей Новости Россия |

ZeroNights 2016: итоги HackQuest |

Пришло время подвести итоги HackQuest, завершившегося 7 ноября. Мы предложили участникам соревнований решить задания, связанные с разными областями практической безопасности (reverse / binary pwn / web hacking / etc) и получить за это награду. Победителям мы подарим инвайты и вечное место в Hall Of Fame, а также приятные бонусы (уже на конференции).

|

Метки: Zero Nights Анонсы HackQuest ZeroNights Новости |

Microsoft, Adobe и Google представили ноябрьские обновления |

Ноябрьский вторник обновлений принес множество исправлений, в том числе и для критических проблем.

|

Метки: Android Windows Уязвимости 0day Adobe Dirty COW Drammer Google Microsoft Patch Tuesday Новости патч |

DDoS-атака вывела из строя систему теплоснабжения в небольшом финском городе |

Финские СМИ рассказали, что несколько многоквартирных домов в финском городе Лаппеэнранта пострадали из-за DDoS-атаки.

|

Метки: Взлом Интересно Интернет вещей DDoS IoT Новости умный дом Финляндия |

Международная ассоциация криптологических исследований завершила аудит Signal |

Предcтавители Международной ассоциации криптологических исследований представили доклад, озаглавленный «Формальный анaлиз безопасности протокола Signal» (PDF). Аудитом занималась своднaя группа исследователей из Великобритании, Австралии и Канады. Исслeдователи сообщают, что им не удалось обнаружить каких-либо заметных уязвимостей, а Signal пpедлагает пользователям грамотно построенную и устойчивую к компpометации архитектуру. Проверка Signal на устойчивость перед различными угрозами осуществлялась в кoнтексте &

|

Метки: Интересно Софт Signal аудит мессенджеры Новости |

В 2013 году ФБР взламывало пользователей даркнет-сервиса TorMail без разбора |

Вскрылись подробности операции, проведенной ФБР против сервиса TorMail в 2013 году.

|

Метки: Анонимность Взлом Шпионаж TorMail Даркнет Новости Слежка ФБР |

WWW: Algorithmia — API к deep learning, рынок алгоритмов и автораскраска фотографий |

Стоящая за Algorithmia компания специализируется на разработке алгоритмов для анализа различных датасетов и выдачи рекомендаций или предсказаний. К примеру, клиентам предлагается движок, рекомендующий новости на основании интересов читателей, алгоритм для поиска предметов на снимках и прочие полезные вещи.

|

Метки: Specials Мозг алгоритмы Выбор редактора Статьи |

Как мы автоматизировали аудит безопасности в «Яндексе». Колонка Тараса Иващенко |

Для подписчиков

Программисты «Яндекса» одновременно разрабатывают и поддерживают массу сервисов и приложений. Каждое из них нужно тщательно проверять на секьюрити-баги перед релизом. Задача большая, но есть хорошая новость: обеспечение безопасности можно свести к типовым процессам. В этой колонке я поделюсь опытом, как нам удалось ускорить и упростить аудит безопасности.

|

Метки: Corporate Интересно Колумнисты Yandex Автоматизация аудит Выбор редактора Статьи |

RuCTFE 2016: международные онлайн-соревнования по информационнои |

12 ноября 2016 года, в 10:00 UTC начнутся международные онлайн-соревнования по информационнои

|

Метки: Активити Анонсы CTF RuCTFE Анонс Новости |

Tesco Bank приостановил все онлайновые операции после компрометации 40 000 аккаунтов |

В начале недели британский Tesco Bank подвергся кибератаке, в результате которой было похищено 2,5 млн фунтов.

|

Метки: Веб-сервисы Взлом Финансы Tesco Bank Банк Новости |

«Лаборатория Касперского»: банкер заражал Android-девайсы через Google AdSense |

Исследователи рассказали, как через рекламу в Google AdSense распространялся Android-троян Trojan-Banker.AndroidOS.Svpeng.

|

Метки: Android Вирусы Svpeng Банковские трояны Новости |