Безопасность, разработка, DevOps

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://www.xakep.ru/articles/rss/.

Данный дневник сформирован из открытого RSS-источника по адресу http://www.xakep.ru/articles/rss/default.asp, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

Разбираем V8. Заглядываем под капот Chrome на виртуалке с Hack The Box |

Для подписчиков

В этой статье мы поговорим о Google V8 Engine — движке JS, который стоит в Chromium и Android. Ломать его мы будем на самой сложной в рейтинге сообщества Hack The Box тачке RopeTwo. Ты узнаешь, как манипулировать типами данных в движке, загрузить в память свой эксплоит, использовать механизмы отладки V8, узнаешь, что такое WebAssembly и как благодаря этому проникнуть в шелл RopeTwo.

|

Метки: Взлом Chrome HackTheBox Javascript V8 JavaScript WebAssembly Выбор редактора Гайды Статьи |

Компания Malwarebytes пострадала от рук хакеров, взломавших SolarWinds |

Список компаний, пострадавших от рук хакеров, скомпрометировавших SolarWinds, продолжает пополняться. Представители ИБ-компании Malwarebytes сообщили, что компания не пользовалась продуктами SolarWinds, однако те же самые злоумышленники получили доступ к ее внутренним письмам.

|

Метки: Новости Malwarebytes SolarWinds Взлом Утечки данных Уязвимости |

Баг в Windows 10 провоцирует BSOD, если задать определенный путь в адресной строке браузера |

В Windows 10 нашли баг, эксплуатация которого крайне проста и приводит к появлению «синего экрана смерти».

|

Метки: Новости BSoD Windows 10 баги |

Изменение политики конфиденциальности WhatsApp отложили до мая |

Разработчики WhatsApp отложили внесение изменений в политику конфиденциальности мессенджера. Новые правила ставили пользователей перед выбором: делиться своими данными с Facebook или отказываться от использования WhatsApp.

|

Метки: Новости Facebook WhatsApp Конфиденциальность Мессенджеры приватность Софт Социальные сети |

Форум OpenWRT пострадал от хакерской атаки и утечки данных |

Опенсорсный проект OpenWRT, известный своими прошивками для роутеров, сообщил о компрометации. В результате атаки была взломана учетная запись администратора форума.

|

Метки: Новости Open Source OpenWRT Взлом Роутер Утечки данных |

Из macOS удалили функцию, которая позволяла обходить брандмауэры |

Разработчики Apple удалили из macOS функцию, которая позволяла 53 собственным приложениям Apple обходить сторонние брандмауэры, защитные решения и VPN, установленные пользователями.

|

Метки: Новости Apple macOS Белый список Информационная безопасность Приложения |

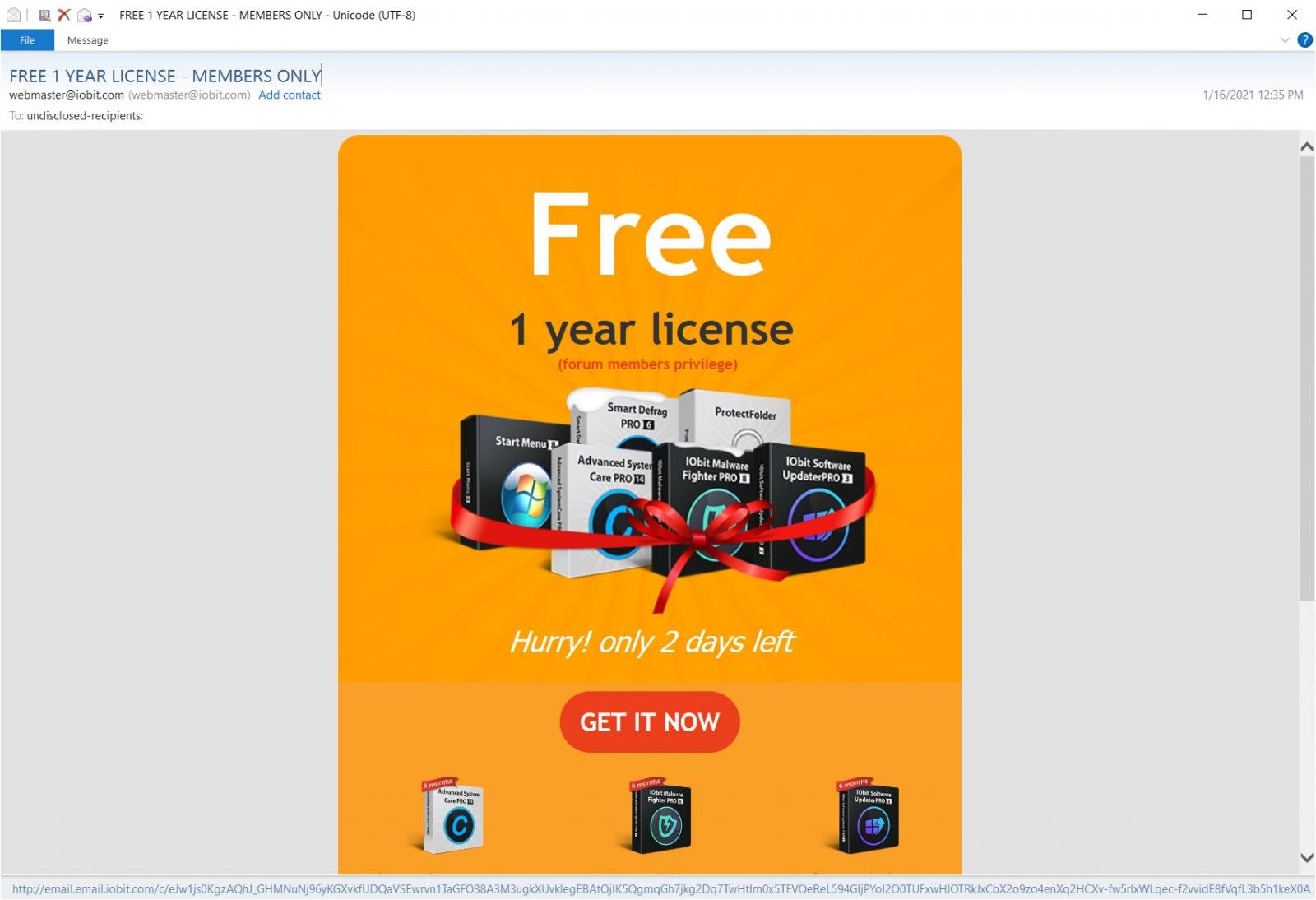

Форум IObit взломан и распространяет шифровальщика среди пользователей |

В минувшие выходные компания IObit, разрабатывающая различные утилиты для Windows, была скомпрометирована, а среди пользователей официального форума теперь распространяется шифровальщик DeroHE.

|

Метки: Новости Blockchain DeroHE IObit Взлом Вымогательский софт Криптовалюта Шифровальщик |

Chrome ограничит доступ к своим API для сторонних браузеров |

Разработчики Google сообщили, что запретят сторонним Chromium-браузерам использовать приватные API Google, так как они предназначены только для использования в Chrome.

|

Метки: Новости API Chrome Chromium Google Браузеры Софт |

В маршрутизаторах FiberHome Networks обнаружено более 20 бэкдоров |

В прошивках популярных маршрутизаторов, широко распространенных в Южной Америке и Юго-Восточной Азии, было обнаружено 28 бэкдор-аккаунтов и ряд других уязвимостей.

|

Метки: Новости FiberHome Networks Бэкдор Маршрутизатор Сетевое оборудование Уязвимости |

DuckDuckGo обрабатывает более 100 000 000 поисковых запросов ежедневно |

Ориентированный на конфиденциальность поисковик DuckDuckGo впервые за свою 12-летнюю историю достиг отметки в 100 000 000 поисковых запросов в день.

|

Метки: Новости DuckDuckGo Конфиденциальность Поиск Поисковые системы приватность |

Facebook судится с разработчиками расширений для Chrome из-за сбора данных |

Рекомендуем почитать: Xakep #260. В поисках утечек Содержание выпуска Подписка на «Хакер» В конце прошлой недели компания Facebook подала иск против португальской компании Oink and Stuff, которая специализируется на создании приложений для Android и расширений для браузеров Chrome, Firefox, Opera и Microsoft Edge. По данным социальной сети, расширения португальских разработчиков тайно собирали данные о пользователях. &

|

Метки: Новости Chrome Facebook Браузеры Конфиденциальность приватность Расширения Социальные сети |

Страшный сон TPM. Взламываем защиту модулей TPM и шифрование BitLocker |

Для подписчиков

Модули TPM часто используются для шифрования дисков с помощью BitLocker даже без ведома пользователя. Система загружается и зашифрованный том разблокируется настолько прозрачно, что пользователь может и не подозревать, что накопитель в его устройстве зашифрован. Расшифровать такой диск можно лишь с использованием ключа восстановления или… или взломав чип TPM.

|

Метки: Взлом active directory BitLocker Intel Microsoft Microsoft Account TPM Windows Выбор редактора Статьи шифрование |

Кардерский форум Joker’s Stash объявил о закрытии |

Операторы Joker's Stash сообщили, что они один из крупнейших в сети кардерских ресурсов прекратит работу 15 февраля 2021 года.

|

Метки: Новости Joker's Stash банковские карты Кардинг |

Однострочная команда в Windows 10 может повредить жесткий диск с NTFS |

СМИ сообщают, что неисправленный баг нулевого дня в Windows 10 позволяет повредить жесткий диск с файловой системой NTFS при помощи однострочной команды. Эксплоит для этой проблемы можно спрятать внутри файла ярлыка, ZIP-архива и так далее, и такие файлы вызовут моментальное повреждение структуры файловой системы.

|

Метки: Новости NTFS Windows баги жесткий диск |

Из Google Play Store удалили 164 приложения с навязчивой рекламой |

Из официального магазина приложений Google Play Store удалили 164 вредоносных приложения. Они были установлены более 10 000 000 раз и показывали пользователям навязчивую рекламу.

|

Метки: Новости adware Android Google Play Store Интернет-реклама Приложения |

Ряд роутеров Cisco не получат патчей для 74 уязвимостей |

Некоторые маршрутизаторы серии RV, произведенные компанией Cisco, не получат исправления для найденных недавно 74 различных уязвимостей. Дело в том, что в последние обновления и исправления для этих устройств были выпущены 1 декабря 2020 года, а теперь их поддержка официально прекращена.

|

Метки: Новости Cisco EOL роутеры Сетевое оборудование Уязвимости |

Фальшивые раздачи криптовалюты от имени Илона Маска принесли мошенникам 580 000 долларов |

Мошенники вновь устраивают фейковые раздачи криптовалюты от имени Илона Маска. В последнее время такая активность участилась, и пользователи продолжают верить скамерам. По данным исследователей, за неделю аферисты получают более 580 000 долларов в криптовалюте.

|

Метки: Новости Blockchain Twitter Илон Маск Криптовалюты мошеничество скам Социальная инженерия |

Больше не энигма. Ломаем защиту приложений Enigma x64 актуальных версий |

Для подписчиков

Многие программы используют различные механизмы антиотладки, из-за которых подступиться к ним становится непросто. Сегодня мы поговорим о том, как вскрыть популярную у разработчиков защиту Enigma версии 5 и выше, использующую продвинутые инструменты противодействия анализу и взлому.

|

Метки: Взлом .NET assembler Enigma Scylla Выбор редактора обфускация Статьи |

Telegram-боты помогли продвинуть на Запад мошенническую схему с курьерскими сервисами |

Group-IB сообщает, что в СНГ, Европе и США активизировались русскоязычные мошеннические группы, похищающие деньги и данные банковских карт пользователей при помощи фейковых сайтов популярных курьерских служб и маркетплейсов. Автоматизировать эту мошенническую схему помогают Telegram-боты.

|

Метки: Новости Telegram Мошенники скам |

Ubiquiti Networks сообщила о взломе и просит клиентов сменить пароли |

Производитель сетевого оборудования и IoT-устройств, компания Ubiquiti Networks, разослал своим клиентам электронные письма с уведомлением о хакерской атаке. Неизвестные злоумышленники могли получить доступ к конфиденциальной информации пользователей.

|

Метки: Новости Ubiquiti Networks Взлом Сетевое оборудование Утечки данных |