Добавить любой RSS - источник (включая журнал LiveJournal) в свою ленту друзей вы можете на странице синдикации.

Исходная информация - http://news.drweb.com/news/.

Данный дневник сформирован из открытого RSS-источника по адресу http://feeds.feedburner.com/drweb/viruses, и дополняется в соответствии с дополнением данного источника. Он может не соответствовать содержимому оригинальной страницы. Трансляция создана автоматически по запросу читателей этой RSS ленты.

По всем вопросам о работе данного сервиса обращаться со страницы контактной информации.

[Обновить трансляцию]

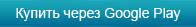

Обнаруженный «Доктор Веб» Android-троянец может сам покупать программы в Google Play |

4 августа 2016 года

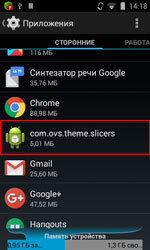

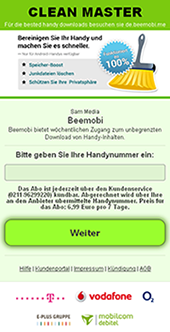

Троянец, добавленный в вирусные базы Dr.Web как Android.Slicer.1.origin, устанавливается на мобильные устройства другими вредоносными приложениями. Он обладает характерными для популярных сервисных утилит и программ-оптимизаторов функциями. В частности, Android.Slicer.1.origin может показывать информацию об использовании оперативной памяти и «очищать» ее, завершая работу активных процессов, а также позволяет включать и отключать беспроводные модули Wi-Fi и Bluetooth. Вместе с тем это приложение не имеет собственного ярлыка в графической оболочке операционной системы, и пользователь не может запустить его самостоятельно.

Несмотря на то, что у этой программы есть относительно полезные функции, ее основное предназначение – показ навязчивой рекламы. Через некоторое время после запуска, а также при включении или отключении экрана и Wi-Fi-модуля Android.Slicer.1.origin передает на управляющий сервер информацию об IMEI-идентификаторе зараженного смартфона или планшета, MAC-адресе Wi-Fi-адаптера, наименовании производителя мобильного устройства и версии операционной системы. В ответ вредоносное приложение получает задания, необходимые для показа рекламы, а именно:

- добавить ярлык на домашний экран ОС;

- показать рекламный баннер;

- открыть ссылку в браузере или в каталоге Google Play.

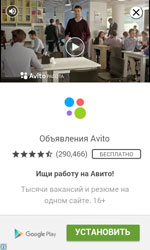

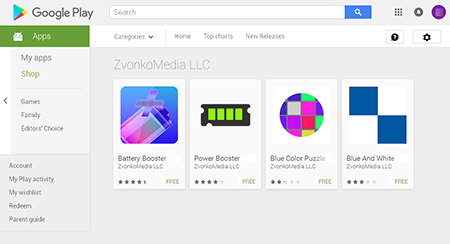

При этом в определенных случаях Android.Slicer.1.origin способен не просто открывать заданные разделы каталога Google Play, рекламируя программы, но и самостоятельно устанавливать соответствующие приложения, в том числе и платные. В этом ему «помогает» другой троянец, представляющий аналог утилиты su для работы с root-привилегиями и детектируемый Dr.Web как Android.Rootkit.40. Если эта вредоносная программа присутствует в системном разделе /system/bin, Android.Slicer.1.origin может автоматически покупать и загружать программы из Google Play.

Для этого Android.Slicer.1.origin открывает раздел приложения в каталоге и с использованием Android.Rootkit.40 от имени root запускает стандартную системную утилиту uiautomator. С ее помощью троянец получает информацию обо всех окнах и элементах управления, видимых на экране в данный момент. Затем Android.Slicer.1.origin ищет сведения о кнопках с идентификатором com.android.vending:id/buy_button (кнопки «Купить» и «Установить») и com.android.vending:id/continue_button (кнопка «Продолжить»), находит координаты середины соответствующих кнопок и нажимает на них, пока элементы управления с необходимыми идентификаторами присутствуют на экране. Таким образом, Android.Slicer.1.origin может автоматически покупать платные, а также загружать бесплатные версии заданных злоумышленниками приложений без ведома пользователя.

Вместе с тем возможности для незаметных покупок и установок ПО из Google Play у троянца ограничены. Во-первых, идентификаторы кнопок, которые использует Android.Slicer.1.origin, представлены в ОС Android версии 4.3 и выше. Во-вторых, вредоносная программа Android.Rootkit.40, используемая троянцем, не может работать на устройствах с активным SELinux, т. е. в ОС Android версии 4.4 и выше. Таким образом, Android.Slicer.1.origin может самостоятельно приобретать и устанавливать программы из Google Play лишь на устройствах, работающих под управлением Android 4.3.

Троянец Android.Slicer.1.origin успешно детектируется и удаляется антивирусными продуктами Dr.Web для Android, поэтому не представляет опасности для наших пользователей.

http://feedproxy.google.com/~r/drweb/viruses/~3/jTqRWX8-Z2o/

|

|

Обнаруженный «Доктор Веб» троянец заражает POS-терминалы |

2 августа 2016 года

Троянец, добавленный в вирусные базы под именем Trojan.Kasidet.1, является модификацией вредоносной программы Trojan.MWZLesson, о которой компания «Доктор Веб» уже рассказывала в сентябре 2015 года в одной из своих публикаций. Помимо функций троянца для POS-терминалов Trojan.MWZLesson обладает возможностью перехватывать GET- и POST-запросы, отправляемые с зараженной машины браузерами Mozilla Firefox, Google Chrome, Internet Explorer и Maxthon.

Исследованный специалистами «Доктор Веб» образец Trojan.Kasidet.1 распространяется в виде ZIP-архива, внутри которого расположен файл с расширением .SCR, представляющий собой самораспаковывающийся SFX-RAR-архив. Этот файл извлекает и запускает на атакуемом компьютере саму вредоносную программу.

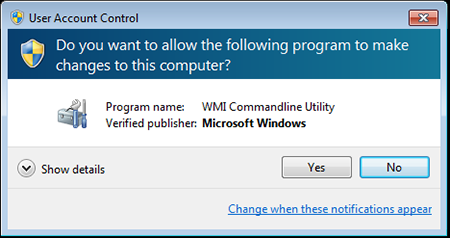

В первую очередь троянец проверяет наличие в инфицированной системе собственной копии, а также пытается обнаружить в своем окружении виртуальные машины, эмуляторы и отладчики. Если Trojan.Kasidet.1 найдет программу, которую сочтет для себя опасной, он завершит свою работу. Если таких программ нет, Trojan.Kasidet.1 пытается запуститься на зараженном компьютере с правами администратора. При этом на экране демонстрируется предупреждение системы Контроля учетных записей пользователей (User Accounts Control, UAC), однако издателем запускаемого приложения wmic.exe является корпорация Microsoft, что должно усыпить бдительность потенциальной жертвы:

В свою очередь, утилита wmic.exe запускает исполняемый файл Trojan.Kasidet.1. Как и Trojan.MWZLesson, этот троянец умеет сканировать оперативную память инфицированного устройства на наличие в ней треков банковских карт, полученных с помощью POS-устройства, и передавать их на управляющий сервер. Кроме того, он может похищать пароли от почтовых программ Outlook, Foxmail или Thunderbird и внедряться в процессы браузеров Mozilla Firefox, Google Chrome, Microsoft Internet Explorer и Maxthon с целью перехвата GET- и POST-запросов. Также эта вредоносная программа по команде с управляющего сервера может скачать и запустить на зараженном ПК другое приложение или вредоносную библиотеку, найти на дисках и передать злоумышленникам заданный файл, либо сообщить им список работающих на компьютере процессов.

Ключевым отличием Trojan.Kasidet.1 от Trojan.MWZLesson является то, что адреса его управляющих серверов расположены в децентрализованной доменной зоне .bit (Namecoin) — системе альтернативных корневых DNS-серверов, основанной на технологии Bitcoin. К подобным сетевым ресурсам обычные веб-браузеры доступа не имеют, однако Trojan.Kasidet.1 использует собственный алгоритм получения IP-адресов командных серверов. Вредоносные программы, использующие в качестве управляющих серверов узлы в зоне .bit, известны как минимум с 2013 года, однако вирусописатели нечасто используют домены Namecoin в качестве адресов командных серверов.

Антивирус Dr.Web успешно обнаруживает и удаляет этого троянца, поэтому он не представляет опасности для наших пользователей.

http://feedproxy.google.com/~r/drweb/viruses/~3/0VB8EV_wJ58/

|

|

Обнаруженный «Доктор Веб» троянец заражает POS-терминалы |

2 августа 2016 года

Троянец, добавленный в вирусные базы под именем Trojan.Kasidet.1, является модификацией вредоносной программы Trojan.MWZLesson, о которой компания «Доктор Веб» уже рассказывала в сентябре 2015 года в одной из своих публикаций. Помимо функций троянца для POS-терминалов Trojan.MWZLesson обладает возможностью перехватывать GET- и POST-запросы, отправляемые с зараженной машины браузерами Mozilla Firefox, Google Chrome, Internet Explorer и Maxthon.

Исследованный специалистами «Доктор Веб» образец Trojan.Kasidet.1 распространяется в виде ZIP-архива, внутри которого расположен файл с расширением .SCR, представляющий собой самораспаковывающийся SFX-RAR-архив. Этот файл извлекает и запускает на атакуемом компьютере саму вредоносную программу.

В первую очередь троянец проверяет наличие в инфицированной системе собственной копии, а также пытается обнаружить в своем окружении виртуальные машины, эмуляторы и отладчики. Если Trojan.Kasidet.1 найдет программу, которую сочтет для себя опасной, он завершит свою работу. Если таких программ нет, Trojan.Kasidet.1 пытается запуститься на зараженном компьютере с правами администратора. При этом на экране демонстрируется предупреждение системы Контроля учетных записей пользователей (User Accounts Control, UAC), однако издателем запускаемого приложения wmic.exe является корпорация Microsoft, что должно усыпить бдительность потенциальной жертвы:

В свою очередь, утилита wmic.exe запускает исполняемый файл Trojan.Kasidet.1. Как и Trojan.MWZLesson, этот троянец умеет сканировать оперативную память инфицированного устройства на наличие в ней треков банковских карт, полученных с помощью POS-устройства, и передавать их на управляющий сервер. Кроме того, он может похищать пароли от почтовых программ Outlook, Foxmail или Thunderbird и внедряться в процессы браузеров Mozilla Firefox, Google Chrome, Microsoft Internet Explorer и Maxthon с целью перехвата GET- и POST-запросов. Также эта вредоносная программа по команде с управляющего сервера может скачать и запустить на зараженном ПК другое приложение или вредоносную библиотеку, найти на дисках и передать злоумышленникам заданный файл, либо сообщить им список работающих на компьютере процессов.

Ключевым отличием Trojan.Kasidet.1 от Trojan.MWZLesson является то, что адреса его управляющих серверов расположены в децентрализованной доменной зоне .bit (Namecoin) — системе альтернативных корневых DNS-серверов, основанной на технологии Bitcoin. К подобным сетевым ресурсам обычные веб-браузеры доступа не имеют, однако Trojan.Kasidet.1 использует собственный алгоритм получения IP-адресов командных серверов. Вредоносные программы, использующие в качестве управляющих серверов узлы в зоне .bit, известны как минимум с 2013 года, однако вирусописатели нечасто используют домены Namecoin в качестве адресов командных серверов.

Антивирус Dr.Web успешно обнаруживает и удаляет этого троянца, поэтому он не представляет опасности для наших пользователей.

http://feedproxy.google.com/~r/drweb/viruses/~3/4yD-NcKUFpY/

|

|

«Доктор Веб»: обзор вирусной активности в июле 2016 года |

29 июля 2016 года

Июль оказался относительно спокойным с точки зрения распространения вирусов: в течение месяца были зафиксированы лишь единичные случаи появления новых вредоносных программ, которые так или иначе являются модификациями уже известных угроз. В конце июня — начале июля в вирусные базы была добавлена запись для очередного шифровальщика Linux.Encoder.4, который работает в операционных системах семейства Linux. Судя по информации, опубликованной в одном из зарубежных блогов, эта программа является результатом студенческой исследовательской работы и в «дикой природе» не встречается.

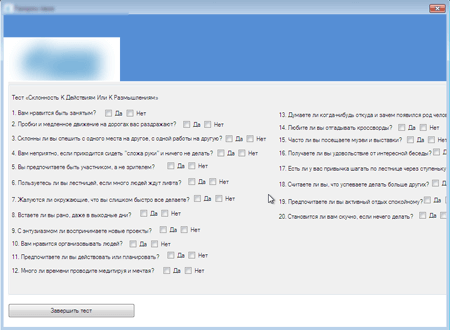

В конце месяца было зафиксировано распространение троянца-дроппера Trojan.MulDrop6.48664, устанавливающего на атакуемый компьютер уже известную вредоносную программу BackDoor.TeamViewer.49, о которой мы писали в одном из майских новостных материалов. На сей раз злоумышленники замаскировали дроппера под приложение-опросник, распространяющийся якобы от имени одной из известных российских авиакомпаний.

Главные тенденции июля

- Появление шифровальщика для Linux

- Распространение троянца-дроппера для Windows

- Появление новых вредоносных программ для мобильной платформы Android

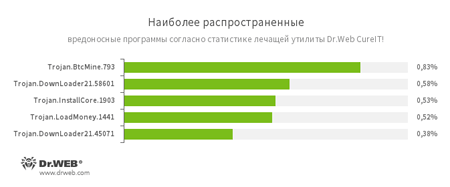

По данным статистики лечащей утилиты Dr.Web CureIt!

- Trojan.BtcMine.793

Представитель семейства вредоносных программ, предназначенных для негласного использования вычислительных ресурсов зараженного компьютера с целью добычи (майнинга) различных криптовалют, например Bitcoin. - Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений. - Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений. - Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнёрской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

По данным серверов статистики «Доктор Веб»

- Trojan.Encoder.4860

Троянец-шифровальщик, также известный под именем JS.Crypt, полностью написанный на языке JScript. Троянец имеет самоназвание — «вирус RAA», а зашифрованные файлы получают расширение *.locked. - JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ. - Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений. - JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы. - Trojan.BPlug

Это надстройки (плагины) для популярных браузеров, демонстрирующие назойливую рекламу при просмотре веб-страниц.

Статистика вредоносных программ в почтовом трафике

- JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ. - Trojan.Encoder.4860

Троянец-шифровальщик, также известный под именем JS.Crypt. Этот энкодер примечателен тем, что целиком написан на языке JScript. Троянец имеет самоназвание — «вирус RAA», а зашифрованные файлы получают расширение *.locked. - W97M.DownLoader

Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

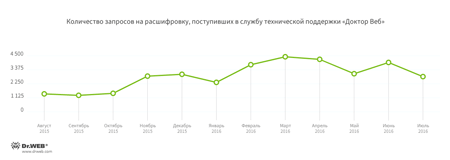

Троянцы-шифровальщики

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

Опасные сайты

В течение июля 2016 года в базу нерекомендуемых и вредоносных сайтов было добавлено 139 803 интернет-адреса.

| Июнь 2016 | Июль 2016 | Динамика |

|---|---|---|

| + 1 716 920 | + 139 803 | -91,8% |

В настоящее время компания «Доктор Веб» осуществляет очистку баз Dr.Web SpIDer Gate и Родительского контроля от ссылок на более не работающие и прекратившие свое существование сайты, что позволит уменьшить объем загружаемых на компьютеры пользователей файлов. Именно с этим связан спад количества адресов, добавленных в июле в базы нерекомендуемых и вредоносных сайтов.

Нерекомендуемые сайтыВредоносное и нежелательное ПО для мобильных устройств

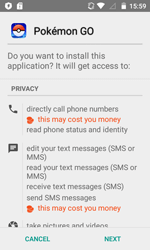

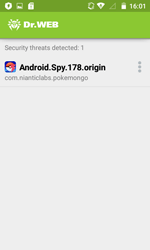

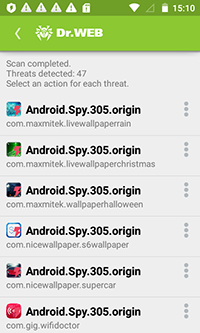

В июле вирусные аналитики компании «Доктор Веб» выявили в каталоге Google Play более 150 приложений, в которые был встроен рекламный троянец Android.Spy.305.origin. Он способен показывать баннеры поверх интерфейса программ и операционной системы, выводить рекламные сообщения в панель уведомлений, а также красть конфиденциальную информацию. Кроме того, в прошедшем месяце была обнаружена троянская программа Android.Spy.178.origin, которую злоумышленники встроили в модифицированную версию популярной игры Pokemon Go. Это вредоносное приложение предназначено для сбора и передачи злоумышленникам конфиденциальной информации.

Наиболее заметные события, связанные с «мобильной» безопасностью в июле:

- обнаружение в каталоге Google Play троянца, предназначенного для показа навязчивой рекламы, а также кражи конфиденциальной информации;

- обнаружение троянца-шпиона, которого злоумышленники встроили в модифицированную версию игры Pokemon Go.

Более подробно о вирусной обстановке для мобильных устройств в июле читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах Лаборатория-live

http://feedproxy.google.com/~r/drweb/viruses/~3/O9Lo-zu8fMo/

|

|

«Доктор Веб»: обзор вирусной активности для мобильных устройств в июле 2016 года |

29 июля 2016 года

В июле вирусные аналитики компании «Доктор Веб» обнаружили в каталоге Google Play очередного троянца, предназначенного для показа навязчивой рекламы и способного красть конфиденциальную информацию. Также в прошедшем месяце специалисты по информационной безопасности выявили троянца-шпиона, которого злоумышленники встроили в модифицированную версию популярной игры Pokemon Go.

ГЛАВНЫЕ ТЕНДЕНЦИИ ИЮЛЯ

- Обнаружение в каталоге Google Play множества приложений, в которых содержался троянец, предназначенный для показа надоедливой рекламы

- Обнаружение троянца-шпиона, которого злоумышленники встроили в модифицированную ими игру Pokemon Go

«Мобильная» угроза месяца

В июле специалисты компании «Доктор Веб» обнаружили в каталоге Google Play очередного троянца. Им оказалась вредоносная программа Android.Spy.305.origin, предназначенная для показа навязчивой рекламы и сбора конфиденциальной информации. Android.Spy.305.origin представляет собой рекламную платформу, которая способна показывать баннеры поверх интерфейса работающих программ, а также операционной системы. Кроме того, она может выводить рекламные сообщения в область уведомлений. Вирусные аналитики выявили более 150 приложений, в которые был встроен этот троянец, при этом суммарное число их загрузок составило не менее 2 800 000.

Подробнее об этом случае рассказано в новостной публикации на сайте копании «Доктор Веб».

По данным антивирусных продуктов Dr.Web для Android

- Android.Xiny.26.origin Троянская программа, которая получает root-привилегии, копируется в системный каталог Android и в дальнейшем устанавливает различные программы без разрешения пользователя. Также она может показывать навязчивую рекламу.

- Android.Backdoor.418.origin

- Android.Backdoor.336.origin

Вредоносные программы, которые могут выполнять различные вредоносные действия по команде злоумышленников. - Android.HiddenAds.14.origin

Троянец, предназначенный для показа навязчивой рекламы. Распространяется под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают его в системный каталог. - Android.PhoneAds.1.origin

Троянец, показывающий навязчивую рекламу на Android-устройствах.

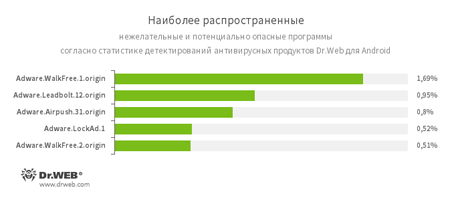

- Adware.WalkFree.1.origin

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.LockAd.1

- Adware.WalkFree.2.origin

Нежелательные программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах.

Троянцы-шпионы

Мобильная игра Pokemon Go, которая вышла в июле, приглянулась не только миллионам пользователей по всему миру, но также привлекла внимание киберпреступников. В середине месяца специалисты по информационной безопасности обнаружили модифицированную версию этой игры, в которую вирусописатели встроили троянца-шпиона Android.Spy.178.origin. Эта вредоносная программа известна вирусным аналитикам компании «Доктор Веб» еще с апреля 2015 года — именно тогда в вирусную базу была добавлена соответствующая запись для ее детектирования. Android.Spy.178.origin крадет различную конфиденциальную информацию, например сведения о телефонных звонках, СМС-сообщениях, контактах из телефонной книги, GPS-координатах зараженного устройства, истории веб-браузера, а также сохраненных в нем закладках.

Вирусописатели не оставляют попыток заразить мобильные Android-устройства пользователей. Для этого они по-прежнему пытаются разместить вредоносные приложения в каталоге Google Play, а также используют популярное ПО, в которое встраивают троянцев. Компания «Доктор Веб» рекомендует владельцам смартфонов и планшетов загружать программы только от известных разработчиков, а также использовать антивирус.

http://feedproxy.google.com/~r/drweb/viruses/~3/f_IWuhRM1lQ/

|

|

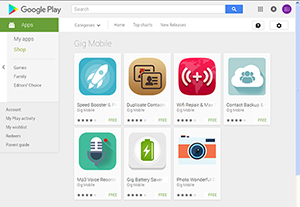

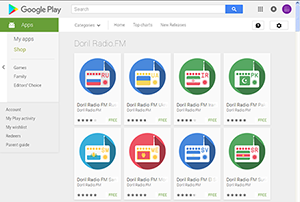

155 приложений с троянцем из Google Play скачало более 2 800 000 пользователей |

28 июля 2016 года

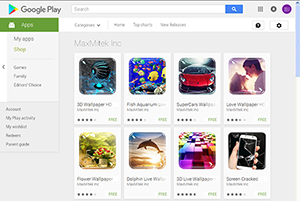

Троянец, получивший имя Android.Spy.305.origin, представляет собой очередную рекламную платформу (SDK), которую создатели ПО используют для монетизации приложений. Специалисты компании «Доктор Веб» выявили как минимум семь разработчиков, встроивших Android.Spy.305.origin в свои программы и распространяющих их через каталог Google Play. Среди них — разработчики MaxMitek Inc, Fatty Studio, Gig Mobile, TrueApp Lab, Sigourney Studio, Doril Radio.FM, Finch Peach Mobile Apps и Mothrr Mobile Apps.

Среди приложений, в которых был найден троянец, встречаются «живые обои», сборники изображений, утилиты, ПО для работы с фотографиями, прослушивания интернет-радио и т. п. На данный момент вирусные аналитики «Доктор Веб» выявили 155 таких программ, суммарное число загрузок которых превысило 2 800 000. Компания Google получила информацию об этих приложениях, однако многие из них все еще доступны для загрузки.

При запуске программ, в которых находится троянец, Android.Spy.305.origin соединяется с управляющим сервером, откуда получает команду на загрузку вспомогательного модуля, детектируемого как Android.Spy.306.origin. Этот компонент содержит основной вредоносный функционал, который Android.Spy.305.origin использует при помощи класса DexClassLoader.

После этого троянец передает на сервер следующие данные:

- адрес электронной почты, привязанный к пользовательской учетной записи Google;

- список установленных приложений;

- текущий язык операционной системы;

- наименование производителя мобильного устройства;

- наименование модели мобильного устройства;

- IMEI-идентификатор;

- версию операционной системы;

- разрешение экрана;

- название мобильного оператора;

- имя приложения, в котором содержится троянец;

- идентификатор разработчика приложения;

- версию троянского рекламного SDK.

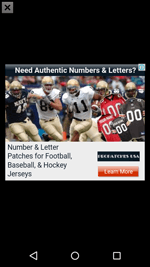

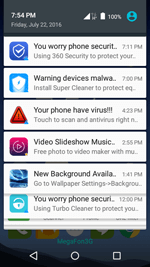

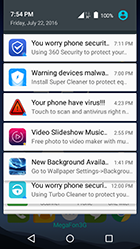

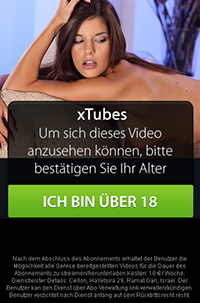

Далее Android.Spy.305.origin приступает к выполнению основных функций, а именно показу навязчивой рекламы. Троянец может выводить поверх интерфейса работающих приложений и операционной системы различные рекламные баннеры, в том числе с видеороликами. Кроме того, он способен размещать сообщения в панели уведомлений, например, предлагая скачать то или иное ПО и даже пугая пользователя якобы обнаруженными вредоносными программами.

Ниже представлен список ПО, в котором был обнаружен Android.Spy.305.origin:

- com.greenapp.slowmotion

- com.maxmitek.livewallpapernight

- com.asem.contactfilter

- com.allinOne.openquickly

- com.dorilradio.pe

- com.fusianart.takescreenshots

- com.maxmitek.livewallpapergod

- com.gigmobile.booster

- com.mobilescreen.recorder

- com.mobilescreen.capture

- com.fattys.automaticcallrecording

- com.maxmitek.livewallpaperbutterfly

- com.lollicontact.caller

- com.fusianart.doubletapscreen

- com.maxmitek.livewallpaperrain

- com.dorilradio.ru

- com.appworks.browser

- com.maxmitek.livewallpaperwinter

- com.sgfatty.videoplayerpro

- com.trueapppower.battery

- com.fattystudiocontacts.bassbooster

- com.mobiletool.rootchecker

- com.magicapp.reversevideo

- com.maxmitek.livewallpaperchristmas

- com.live3d.wallpaperlite

- com.maxmitek.flowerwallpaper

- com.maxmitek.livewallpaperaquariumfishfish

- com.maxmitek.nightwallpapers

- com.vmh.crackyourscreen

- com.nicewallpaper.s6wallpaper

- com.maxmitek.sunsetwallpaper

- com.nicewallpaper.supercar

- com.maxmitek.lovewallpaper

- com.maxmitek.livewallpaperdolphins

- com.nicewallpaper.beautigirl

- com.maxmitek.beachwallpaper

- com.maxmitek.livewallpapernewyear

- com.maxmitek.livewallpapergalaxy

- com.maxmitek.livewallpaper3d

- com.maxmitek.livewallpaperwaterfall

- com.maxmitek.wallpaperhalloween

- com.maxmitek.catwallpaper

- com.fattysgui.beautyfont

- com.fattystudioringtone.mp3cutter

- com.fattystudio.convertertomp3

- com.fattystudio.pictureeditor

- com.gig.wifidoctor

- com.minibackup.contacttranfer

- com.greenapp.voicerecorder

- com.glade.batterysaver

- com.beatstudio.awcapture

- com.mothrrmobile.volume

- com.trueapplab.fastlauncher

- net.camspecial.clonecamera

- com.sunny.text2photo

- com.converttool.videomp3

- com.foto.proeditor

- com.appworks.djmixonline

- com.appworksui.myfonts

- com.appworks.crackyourscreen

- com.appworkscontact.instadownloader

- com.rartool.superextract

- com.easytool.screenoff

- net.electronic.alarmclock

- com.finchpeach.heartrate

- com.finchpeach.weatherpro

- net.dotcom.cpuinfo

- com.finchpeach.wifihotspotfree

- net.brscreen.filter

- com.evin.translator

- com.dorilradio.ua

- com.dorilradio.ir

- com.dorilradio.pk

- com.dorilradio.sm

- com.dorilradio.me

- com.dorilradio.sv

- com.dorilradio.sr

- com.dorilradio.sk

- com.dorilradio.sl

- com.dorilradio.sg

- com.dorilradio.py

- com.dorilradio.pr

- com.dorilradio.pa

- com.dorilradio.mc

- com.dorilradio.lu

- com.dorilradio.lt

- com.dorilradio.lv

- com.dorilradio.li

- com.dorilradio.de

- com.dorilradio.kr

- com.dorilradio.is

- com.dorilradio.il

- com.dorilradio.hn

- com.dorilradio.ht

- com.dorilradio.gh

- com.dorilradio.hn

- com.dorilradio.ht

- com.dorilradio.gh

- com.dorilradio.ec

- com.dorilradio.fi

- com.dorilradio.doo

- com.dorilradio.cz

- com.dorilradio.cy

- com.dorilradio.cr

- com.dorilradio.bo

- com.dorilradio.th

- com.dorilradio.br

- com.dorilradio.gr

- com.dorilradio.es

- com.dorilradio.nl

- com.dorilradio.be

- com.dorilradio.id

- com.dorilradio.pl

- com.dorilradio.tr

- com.dorilradio.mx

- com.dorilradio.gt

- com.dorilradio.hu

- com.dorilradio.nz

- com.dorilradio.pt

- com.dorilradio.ch

- com.dorilradio.ro

- com.dorilradio.rs

- com.dorilradio.eg

- com.dorilradio.lk

- com.dorilradio.my

- com.dorilradio.tn

- com.dorilradio.tw

- com.dorilradio.no

- com.dorilradio.za

- com.dorilradio.ba

- com.dorilradio.bg

- com.dorilradio.hr

- com.dorilradio.dk

- com.dorilradio.in

- com.dorilradio.ie

- com.dorilradio.ph

- com.dorilradio.ar

- com.dorilradio.cl

- com.dorilradio.co

- com.dorilradio.ve

- com.dorilradio.sn

- com.dorilradio.uy

- com.dorilradio.ma

- com.dorilradio.se

- com.dorilradio.ng

- com.dorilradio.dz

- com.dorilradio.ke

- com.dorilradio.it

- com.dorilradio.cn

- com.dorilradio.ca

- com.dorilradio.jp

- com.dorilradio.fr

- com.dorilradio.au

- com.dorilradio.uk

- com.dorilradio.us

Несмотря на то что каталог Google Play является самым надежным источником приложений для Android-смартфонов и планшетов, в него также могут проникать и различные вредоносные и нежелательные программы. В этой связи специалисты компании «Доктор Веб» рекомендуют владельцам мобильных устройств обращать внимание на отзывы других пользователей, которые могут указать на то, что от установки того или иного приложения лучше воздержаться, а также загружать ПО только от известных разработчиков. Троянец Android.Spy.305.origin успешно детектируется и удаляется антивирусными продуктами Dr.Web для Android, поэтому для наших пользователей он опасности не представляет.

http://feedproxy.google.com/~r/drweb/viruses/~3/MytdXX8_uMc/

|

|

155 приложений с троянцем из Google Play скачало более 2 800 000 пользователей |

28 июля 2016 года

Троянец, получивший имя Android.Spy.305.origin, представляет собой очередную рекламную платформу (SDK), которую создатели ПО используют для монетизации приложений. Специалисты компании «Доктор Веб» выявили как минимум семь разработчиков, встроивших Android.Spy.305.origin в свои программы и распространяющих их через каталог Google Play. Среди них — разработчики MaxMitek Inc, Fatty Studio, Gig Mobile, TrueApp Lab, Sigourney Studio, Doril Radio.FM, Finch Peach Mobile Apps и Mothrr Mobile Apps.

Среди приложений, в которых был найден троянец, встречаются «живые обои», сборники изображений, утилиты, ПО для работы с фотографиями, прослушивания интернет-радио и т. п. На данный момент вирусные аналитики «Доктор Веб» выявили 155 таких программ, суммарное число загрузок которых превысило 2 800 000. Компания Google получила информацию об этих приложениях, однако многие из них все еще доступны для загрузки.

При запуске программ, в которых находится троянец, Android.Spy.305.origin соединяется с управляющим сервером, откуда получает команду на загрузку вспомогательного модуля, детектируемого как Android.Spy.306.origin. Этот компонент содержит основной вредоносный функционал, который Android.Spy.305.origin использует при помощи класса DexClassLoader.

После этого троянец передает на сервер следующие данные:

- адрес электронной почты, привязанный к пользовательской учетной записи Google;

- список установленных приложений;

- текущий язык операционной системы;

- наименование производителя мобильного устройства;

- наименование модели мобильного устройства;

- IMEI-идентификатор;

- версию операционной системы;

- разрешение экрана;

- название мобильного оператора;

- имя приложения, в котором содержится троянец;

- идентификатор разработчика приложения;

- версию троянского рекламного SDK.

Далее Android.Spy.305.origin приступает к выполнению основных функций, а именно показу навязчивой рекламы. Троянец может выводить поверх интерфейса работающих приложений и операционной системы различные рекламные баннеры, в том числе с видеороликами. Кроме того, он способен размещать сообщения в панели уведомлений, например, предлагая скачать то или иное ПО и даже пугая пользователя якобы обнаруженными вредоносными программами.

Ниже представлен список ПО, в котором был обнаружен Android.Spy.305.origin:

- com.greenapp.slowmotion

- com.maxmitek.livewallpapernight

- com.asem.contactfilter

- com.allinOne.openquickly

- com.dorilradio.pe

- com.fusianart.takescreenshots

- com.maxmitek.livewallpapergod

- com.gigmobile.booster

- com.mobilescreen.recorder

- com.mobilescreen.capture

- com.fattys.automaticcallrecording

- com.maxmitek.livewallpaperbutterfly

- com.lollicontact.caller

- com.fusianart.doubletapscreen

- com.maxmitek.livewallpaperrain

- com.dorilradio.ru

- com.appworks.browser

- com.maxmitek.livewallpaperwinter

- com.sgfatty.videoplayerpro

- com.trueapppower.battery

- com.fattystudiocontacts.bassbooster

- com.mobiletool.rootchecker

- com.magicapp.reversevideo

- com.maxmitek.livewallpaperchristmas

- com.live3d.wallpaperlite

- com.maxmitek.flowerwallpaper

- com.maxmitek.livewallpaperaquariumfishfish

- com.maxmitek.nightwallpapers

- com.vmh.crackyourscreen

- com.nicewallpaper.s6wallpaper

- com.maxmitek.sunsetwallpaper

- com.nicewallpaper.supercar

- com.maxmitek.lovewallpaper

- com.maxmitek.livewallpaperdolphins

- com.nicewallpaper.beautigirl

- com.maxmitek.beachwallpaper

- com.maxmitek.livewallpapernewyear

- com.maxmitek.livewallpapergalaxy

- com.maxmitek.livewallpaper3d

- com.maxmitek.livewallpaperwaterfall

- com.maxmitek.wallpaperhalloween

- com.maxmitek.catwallpaper

- com.fattysgui.beautyfont

- com.fattystudioringtone.mp3cutter

- com.fattystudio.convertertomp3

- com.fattystudio.pictureeditor

- com.gig.wifidoctor

- com.minibackup.contacttranfer

- com.greenapp.voicerecorder

- com.glade.batterysaver

- com.beatstudio.awcapture

- com.mothrrmobile.volume

- com.trueapplab.fastlauncher

- net.camspecial.clonecamera

- com.sunny.text2photo

- com.converttool.videomp3

- com.foto.proeditor

- com.appworks.djmixonline

- com.appworksui.myfonts

- com.appworks.crackyourscreen

- com.appworkscontact.instadownloader

- com.rartool.superextract

- com.easytool.screenoff

- net.electronic.alarmclock

- com.finchpeach.heartrate

- com.finchpeach.weatherpro

- net.dotcom.cpuinfo

- com.finchpeach.wifihotspotfree

- net.brscreen.filter

- com.evin.translator

- com.dorilradio.ua

- com.dorilradio.ir

- com.dorilradio.pk

- com.dorilradio.sm

- com.dorilradio.me

- com.dorilradio.sv

- com.dorilradio.sr

- com.dorilradio.sk

- com.dorilradio.sl

- com.dorilradio.sg

- com.dorilradio.py

- com.dorilradio.pr

- com.dorilradio.pa

- com.dorilradio.mc

- com.dorilradio.lu

- com.dorilradio.lt

- com.dorilradio.lv

- com.dorilradio.li

- com.dorilradio.de

- com.dorilradio.kr

- com.dorilradio.is

- com.dorilradio.il

- com.dorilradio.hn

- com.dorilradio.ht

- com.dorilradio.gh

- com.dorilradio.hn

- com.dorilradio.ht

- com.dorilradio.gh

- com.dorilradio.ec

- com.dorilradio.fi

- com.dorilradio.doo

- com.dorilradio.cz

- com.dorilradio.cy

- com.dorilradio.cr

- com.dorilradio.bo

- com.dorilradio.th

- com.dorilradio.br

- com.dorilradio.gr

- com.dorilradio.es

- com.dorilradio.nl

- com.dorilradio.be

- com.dorilradio.id

- com.dorilradio.pl

- com.dorilradio.tr

- com.dorilradio.mx

- com.dorilradio.gt

- com.dorilradio.hu

- com.dorilradio.nz

- com.dorilradio.pt

- com.dorilradio.ch

- com.dorilradio.ro

- com.dorilradio.rs

- com.dorilradio.eg

- com.dorilradio.lk

- com.dorilradio.my

- com.dorilradio.tn

- com.dorilradio.tw

- com.dorilradio.no

- com.dorilradio.za

- com.dorilradio.ba

- com.dorilradio.bg

- com.dorilradio.hr

- com.dorilradio.dk

- com.dorilradio.in

- com.dorilradio.ie

- com.dorilradio.ph

- com.dorilradio.ar

- com.dorilradio.cl

- com.dorilradio.co

- com.dorilradio.ve

- com.dorilradio.sn

- com.dorilradio.uy

- com.dorilradio.ma

- com.dorilradio.se

- com.dorilradio.ng

- com.dorilradio.dz

- com.dorilradio.ke

- com.dorilradio.it

- com.dorilradio.cn

- com.dorilradio.ca

- com.dorilradio.jp

- com.dorilradio.fr

- com.dorilradio.au

- com.dorilradio.uk

- com.dorilradio.us

Несмотря на то что каталог Google Play является самым надежным источником приложений для Android-смартфонов и планшетов, в него также могут проникать и различные вредоносные и нежелательные программы. В этой связи специалисты компании «Доктор Веб» рекомендуют владельцам мобильных устройств обращать внимание на отзывы других пользователей, которые могут указать на то, что от установки того или иного приложения лучше воздержаться, а также загружать ПО только от известных разработчиков. Троянец Android.Spy.305.origin успешно детектируется и удаляется антивирусными продуктами Dr.Web для Android, поэтому для наших пользователей он опасности не представляет.

http://feedproxy.google.com/~r/drweb/viruses/~3/SQTOnKlgt-M/

|

|

«Доктор Веб»: обзор вирусной активности в июне 2016 года |

30 июня 2016 года

Первый летний месяц 2016 года выдался на удивление жарким для специалистов по информационной безопасности — в начале июня вирусные аналитики компании «Доктор Веб» завершили изучение нового банковского вируса Bolik, а вскоре был исследован бестелесный рекламный троянец Trojan.Kovter.297. Кроме того, в июне участились атаки на пользователей российских бухгалтерских программ. Сначала было зафиксировано распространение троянца, написанного на встроенном языке программирования 1С, который запускал на атакованном компьютере опасного шифровальщика. Позже был исследован троянец-шпион Trojan.PWS.Spy.19338, способный фиксировать нажатия клавиш в различных приложениях, в том числе в популярных бухгалтерских программах. Также в течение месяца вирусные аналитики дважды обнаруживали в официальном каталоге Google Play троянцев для мобильной платформы Android.

Главные тенденции июня

- Появление полиморфного банковского вируса Bolik

- Распространение троянца для приложения 1С

- Появление бестелесного рекламного троянца Trojan.Kovter

- Распространение опасного троянца-шпиона Trojan.PWS.Spy.19338

Угроза месяца

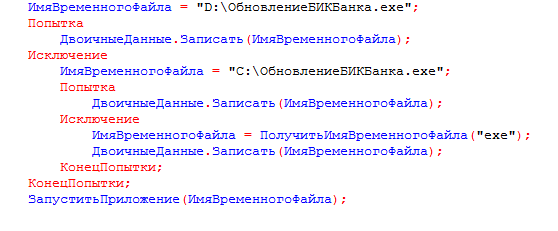

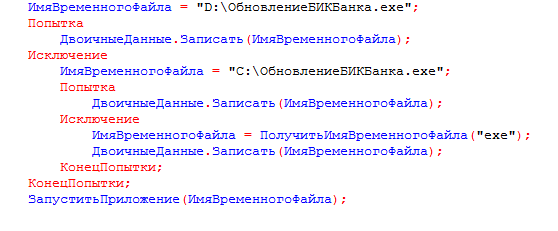

Программы семейства 1С пользуются высокой популярностью среди бухгалтеров и экономистов российских компаний. Проявляют к ним интерес и вирусописатели: аналитикам компании «Доктор Веб» уже встречались вредоносные приложения, написанные на встроенном языке программирования 1С. Троянец 1C.Drop.1 отличается от них своей архитектурой и функциональным назначением — это полноценный дроппер, сохраняющий на диск и запускающий опасного шифровальщика Trojan.Encoder.567.

Троянец распространяется в сообщениях электронной почты с темой «У нас сменился БИК банка», к которым приложен файл внешней обработки для программы «1С:Предприятие». Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», троянец разошлет свою копию по адресам электронной почты, обнаруженным в базе контрагентов, а затем извлечет из своих ресурсов, сохранит на диск и запустит троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

- "Управление торговлей, редакция 11.1"

- "Управление торговлей (базовая), редакция 11.1"

- "Управление торговлей, редакция 11.2"

- "Управление торговлей (базовая), редакция 11.2"

- "Бухгалтерия предприятия, редакция 3.0"

- "Бухгалтерия предприятия (базовая), редакция 3.0"

- "1С:Комплексная автоматизация 2.0"

Более подробную информацию об этой вредоносной программе можно почерпнуть в опубликованной на сайте компании «Доктор Веб» обзорной статье.

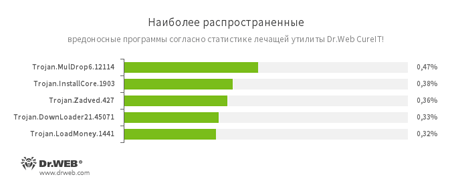

По данным статистики лечащей утилиты Dr.Web CureIt!

Trojan.MulDrop

Представитель семейства троянцев, предназначенных для установки на инфицированный компьютер других вредоносных программ.Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений.Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнёрской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

По данным серверов статистики «Доктор Веб»

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.BackDoor.IRC.NgrBot.42

Довольно распространенный троянец, известный специалистам по информационной безопасности еще с 2011 года. Вредоносные программы этого семейства способны выполнять на инфицированном компьютере поступающие от злоумышленников команды, а управление ими киберпреступники осуществляют с использованием протокола обмена текстовыми сообщениями IRC (Internet Relay Chat).Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.

Статистика вредоносных программ в почтовом трафике

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.Один из представителей семейства вредоносных программ, относящихся к категории банковских троянцев. Данное приложение представляет угрозу для пользователей систем дистанционного банковского обслуживания (ДБО), поскольку позволяет злоумышленникам красть конфиденциальную информацию путем перехвата заполняемых в браузере форм и встраивания в страницы сайтов некоторых банков.

Trojan.PWS.Turist

Троянская программа, предназначенная для хищения паролей и другой конфиденциальной информации, прежде всего необходимой для доступа к системам дистанционного банковского обслуживания (в том числе использующим механизм авторизации с применением смарт-карт).Trojan.Encoder.858

Представитель семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

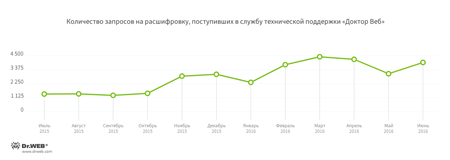

Троянцы-шифровальщики

Наиболее распространенные шифровальщики в июне 2016 года:

- Trojan.Encoder.858

- Trojan.Encoder.2843

- Trojan.Encoder.4860

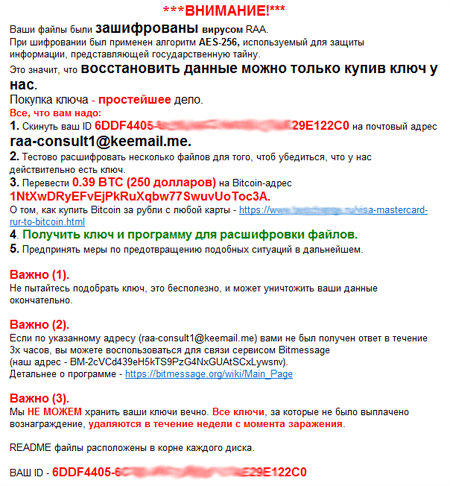

В июне 2016 года получил широкое распространение троянец-шифровальщик Trojan.Encoder.4860, также известный под наименованием JS.Crypt. Этот энкодер примечателен тем, что целиком написан на языке JScript. Троянец имеет самоназвание — «вирус RAA», а зашифрованные файлы получают расширение *.locked. После завершения шифрования пользовательских файлов Trojan.Encoder.4860 размещает в корневых папках дисков RTF-документ следующего содержания:

К сожалению, в настоящее время специалисты компании «Доктор Веб» не располагают инструментарием для расшифровки файлов, поврежденных этой версией троянца-шифровальщика.

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

Другие события

В начале июня вирусные аналитики компании «Доктор Веб» завершили исследование опасного банковского вируса Trojan.Bolik.1. Он предназначен для кражи денег со счетов клиентов российских банков, похищения конфиденциальной информации и шпионажа. Вирус наследует некоторые технические решения широко известных банковских троянцев Zeus (Trojan.PWS.Panda) и Carberp, но в отличие от них умеет распространяться без участия пользователя и заражать исполняемые файлы.

По команде киберпреступников Trojan.Bolik.1 ищет исполняемые файлы в сетевых папках и на подключенных к компьютеру USB-устройствах, после чего заражает их. Зараженные этим вирусом программы детектируются Антивирусом Dr.Web под именем Win32.Bolik.1. Внутри каждой такой программы хранится в зашифрованном виде сам банковский троянец Trojan.Bolik.1, а также другая необходимая вирусу информация.

Trojan.Bolik.1 может контролировать данные, передаваемые и отправляемые браузерами Microsoft Internet Explorer, Chrome, Opera и Mozilla Firefox (благодаря этому он способен похищать информацию, которую пользователь вводит в экранные формы). Кроме того, вирус умеет делать снимки экрана, фиксировать нажатия клавиш, создавать на зараженной машине собственный прокси-сервер и веб-сервер, позволяющий обмениваться файлами со злоумышленниками. Подробности об этой вредоносной программе изложены в подготовленной компанией «Доктор Веб» обзорной статье.

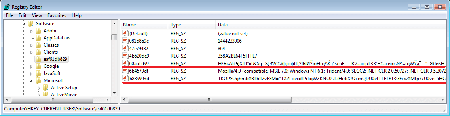

Еще одна новинка июня — бестелесный троянец Trojan.Kovter.297. Эта вредоносная программа незаметно для пользователя запускает в фоновом режиме несколько экземпляров браузера Microsoft Internet Explorer, посещает с их помощью указанные злоумышленниками сайты и накручивает количество просмотров рекламы, нажимая на рекламные ссылки и баннеры. Отличительной чертой троянца является то, что он не присутствует на инфицированном компьютере в виде отдельного файла, а работает непосредственно в оперативной памяти, используя для своего хранения системный реестр Windows.

Более детальную информацию о Trojan.Kovter.297 можно получить в соответствующем новостном материале.

В конце месяца вирусные аналитики «Доктор Веб» выявили целую группу вредоносных программ, среди которых оказался Trojan.PWS.Spy.19338 — троянец-шпион, нацеленный на бухгалтеров. Основное предназначение этого троянца — отслеживание нажатий клавиш в окнах ряда приложений, среди которых — 1С различных версий и СБиС++. Также он собирает информацию об инфицированной системе и передает злоумышленникам данные из буфера обмена инфицированного компьютера. Читайте подробности о Trojan.PWS.Spy.19338 в нашей новостной статье.

В июне было зафиксировано распространение Linux-троянца Linux.BackDoor.Irc.13. Эта вредоносная программа является модификацией Linux.BackDoor.Tsunami, однако не содержит функций для выполнения DDoS-атак. Команды этот троянец получает с использованием протокола IRC (Internet Relay Chat), предназначенного для обмена текстовыми сообщениями в Интернете.

Не обошли своим вниманием вирусописатели и пользователей компьютеров Apple: в июне специалисты «Доктор Веб» выявили нового троянца для OS X, получившего наименование Mac.BackDoor.SynCloud.1. При запуске он извлекает логины и пароли всех авторизованных в системе на данный момент пользователей OS X и отсылает эту информацию на управляющий сервер. По команде злоумышленников Mac.BackDoor.SynCloud.1 может загрузить с командного сервера и запустить на инфицированном компьютере исполняемый файл или сценарий на языке Python, а также выполнить иные действия, например, обновить свою версию. Вся информация, которой Mac.BackDoor.SynCloud.1 обменивается с управляющим сервером, шифруется.

Опасные сайты

В течение июня 2016 года в базу нерекомендуемых и вредоносных сайтов было добавлено 1 716 920 интернет-адресов.

| Май 2016 | Июнь 2016 | Динамика |

|---|---|---|

| + 550 258 | + 1 716 920 | +212% |

Вредоносное и нежелательное ПО для мобильных устройств

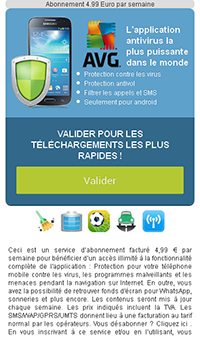

В июне вирусные аналитики компании «Доктор Веб» обнаружили несколько вредоносных приложений, которые распространялись в каталоге Google Play. Одно из них получило имя Android.Valeriy.1.origin. Этот троянец загружал сомнительные веб-сайты и показывал их в виде рекламных баннеров, которые предлагали пользователям указать номер телефона для доступа к различным сервисам и услугам, однако после ввода номера с абонентского счета жертв начинала списываться плата. Также троянец мог скачивать другие вредоносные приложения и выполнять JavaScript-сценарии.

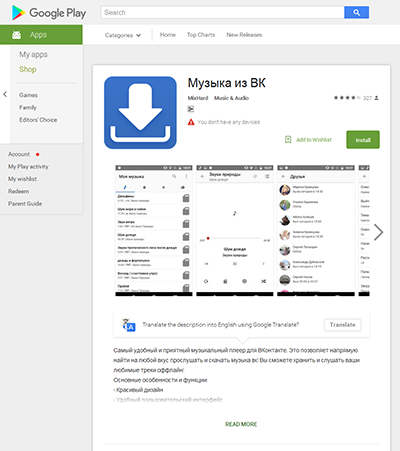

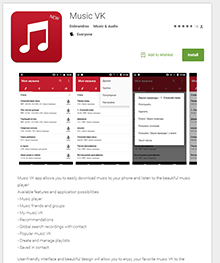

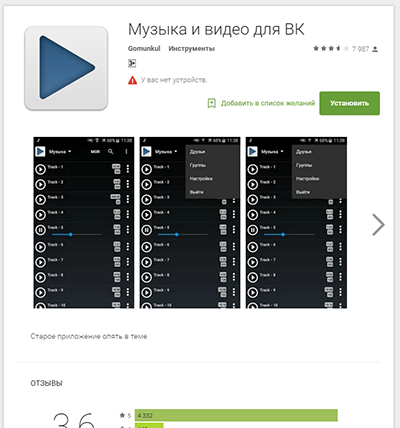

Еще одна вредоносная программа, обнаруженная в каталоге Google Play, была добавлена в вирусную базу как Android.PWS.Vk.3. Этот троянец представлял собой аудиоплеер для прослушивания музыки, размещенной в социальной сети «ВКонтакте». Android.PWS.Vk.3 запрашивал у пользователей логин и пароль от учетной записи, после чего передавал эти данные злоумышленникам.

Наиболее заметные события, связанные с мобильной безопасностью в июне:

- обнаружение в каталоге Google Play троянца, который открывал сомнительнее веб-сайты и показывал их в виде рекламных баннеров;

- обнаружение в каталоге Google Play троянца, крадущего логины и пароли от учетных записей «ВКонтакте».

Более подробно о вирусной обстановке для мобильных устройств в июне читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах Лаборатория-live

http://feedproxy.google.com/~r/drweb/viruses/~3/HyuqIZ53D-w/

|

|

«Доктор Веб»: обзор вирусной активности в июне 2016 года |

30 июня 2016 года

Первый летний месяц 2016 года выдался на удивление жарким для специалистов по информационной безопасности — в начале июня вирусные аналитики компании «Доктор Веб» завершили изучение нового банковского вируса Bolik, а вскоре был исследован бестелесный рекламный троянец Trojan.Kovter.297. Кроме того, в июне участились атаки на пользователей российских бухгалтерских программ. Сначала было зафиксировано распространение троянца, написанного на встроенном языке программирования 1С, который запускал на атакованном компьютере опасного шифровальщика. Позже был исследован троянец-шпион Trojan.PWS.Spy.19338, способный фиксировать нажатия клавиш в различных приложениях, в том числе в популярных бухгалтерских программах. Также в течение месяца вирусные аналитики дважды обнаруживали в официальном каталоге Google Play троянцев для мобильной платформы Android.

Главные тенденции июня

- Появление полиморфного банковского вируса Bolik

- Распространение троянца для приложения 1С

- Появление бестелесного рекламного троянца Trojan.Kovter

- Распространение опасного троянца-шпиона Trojan.PWS.Spy.19338

Угроза месяца

Программы семейства 1С пользуются высокой популярностью среди бухгалтеров и экономистов российских компаний. Проявляют к ним интерес и вирусописатели: аналитикам компании «Доктор Веб» уже встречались вредоносные приложения, написанные на встроенном языке программирования 1С. Троянец 1C.Drop.1 отличается от них своей архитектурой и функциональным назначением — это полноценный дроппер, сохраняющий на диск и запускающий опасного шифровальщика Trojan.Encoder.567.

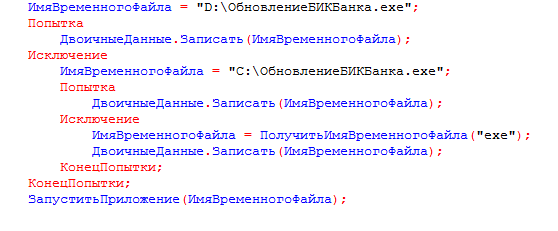

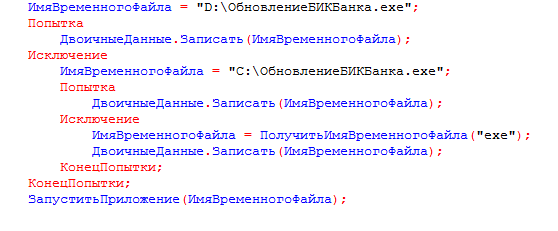

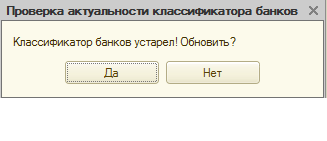

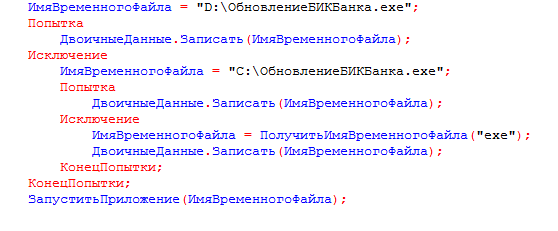

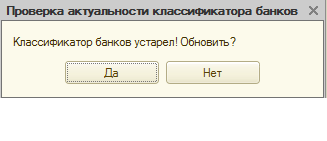

Троянец распространяется в сообщениях электронной почты с темой «У нас сменился БИК банка», к которым приложен файл внешней обработки для программы «1С:Предприятие». Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», троянец разошлет свою копию по адресам электронной почты, обнаруженным в базе контрагентов, а затем извлечет из своих ресурсов, сохранит на диск и запустит троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

- "Управление торговлей, редакция 11.1"

- "Управление торговлей (базовая), редакция 11.1"

- "Управление торговлей, редакция 11.2"

- "Управление торговлей (базовая), редакция 11.2"

- "Бухгалтерия предприятия, редакция 3.0"

- "Бухгалтерия предприятия (базовая), редакция 3.0"

- "1С:Комплексная автоматизация 2.0"

Более подробную информацию об этой вредоносной программе можно почерпнуть в опубликованной на сайте компании «Доктор Веб» обзорной статье.

По данным статистики лечащей утилиты Dr.Web CureIt!

Trojan.MulDrop

Представитель семейства троянцев, предназначенных для установки на инфицированный компьютер других вредоносных программ.Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений.Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнёрской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

По данным серверов статистики «Доктор Веб»

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.BackDoor.IRC.NgrBot.42

Довольно распространенный троянец, известный специалистам по информационной безопасности еще с 2011 года. Вредоносные программы этого семейства способны выполнять на инфицированном компьютере поступающие от злоумышленников команды, а управление ими киберпреступники осуществляют с использованием протокола обмена текстовыми сообщениями IRC (Internet Relay Chat).Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.

Статистика вредоносных программ в почтовом трафике

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.Один из представителей семейства вредоносных программ, относящихся к категории банковских троянцев. Данное приложение представляет угрозу для пользователей систем дистанционного банковского обслуживания (ДБО), поскольку позволяет злоумышленникам красть конфиденциальную информацию путем перехвата заполняемых в браузере форм и встраивания в страницы сайтов некоторых банков.

Trojan.PWS.Turist

Троянская программа, предназначенная для хищения паролей и другой конфиденциальной информации, прежде всего необходимой для доступа к системам дистанционного банковского обслуживания (в том числе использующим механизм авторизации с применением смарт-карт).Trojan.Encoder.858

Представитель семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

Троянцы-шифровальщики

Наиболее распространенные шифровальщики в июне 2016 года:

- Trojan.Encoder.858

- Trojan.Encoder.2843

- Trojan.Encoder.4860

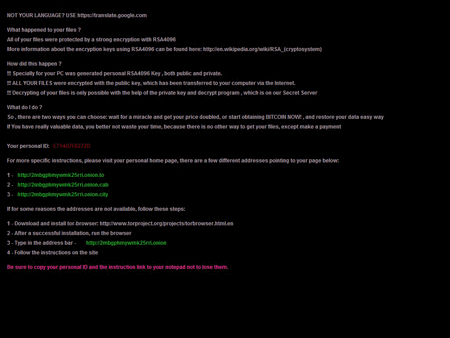

В июне 2016 года получил широкое распространение троянец-шифровальщик Trojan.Encoder.4860, также известный под наименованием JS.Crypt. Этот энкодер примечателен тем, что целиком написан на языке JScript. Троянец имеет самоназвание — «вирус RAA», а зашифрованные файлы получают расширение *.locked. После завершения шифрования пользовательских файлов Trojan.Encoder.4860 размещает в корневых папках дисков RTF-документ следующего содержания:

К сожалению, в настоящее время специалисты компании «Доктор Веб» не располагают инструментарием для расшифровки файлов, поврежденных этой версией троянца-шифровальщика.

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

Другие события

В начале июня вирусные аналитики компании «Доктор Веб» завершили исследование опасного банковского вируса Trojan.Bolik.1. Он предназначен для кражи денег со счетов клиентов российских банков, похищения конфиденциальной информации и шпионажа. Вирус наследует некоторые технические решения широко известных банковских троянцев Zeus (Trojan.PWS.Panda) и Carberp, но в отличие от них умеет распространяться без участия пользователя и заражать исполняемые файлы.

По команде киберпреступников Trojan.Bolik.1 ищет исполняемые файлы в сетевых папках и на подключенных к компьютеру USB-устройствах, после чего заражает их. Зараженные этим вирусом программы детектируются Антивирусом Dr.Web под именем Win32.Bolik.1. Внутри каждой такой программы хранится в зашифрованном виде сам банковский троянец Trojan.Bolik.1, а также другая необходимая вирусу информация.

Trojan.Bolik.1 может контролировать данные, передаваемые и отправляемые браузерами Microsoft Internet Explorer, Chrome, Opera и Mozilla Firefox (благодаря этому он способен похищать информацию, которую пользователь вводит в экранные формы). Кроме того, вирус умеет делать снимки экрана, фиксировать нажатия клавиш, создавать на зараженной машине собственный прокси-сервер и веб-сервер, позволяющий обмениваться файлами со злоумышленниками. Подробности об этой вредоносной программе изложены в подготовленной компанией «Доктор Веб» обзорной статье.

Еще одна новинка июня — бестелесный троянец Trojan.Kovter.297. Эта вредоносная программа незаметно для пользователя запускает в фоновом режиме несколько экземпляров браузера Microsoft Internet Explorer, посещает с их помощью указанные злоумышленниками сайты и накручивает количество просмотров рекламы, нажимая на рекламные ссылки и баннеры. Отличительной чертой троянца является то, что он не присутствует на инфицированном компьютере в виде отдельного файла, а работает непосредственно в оперативной памяти, используя для своего хранения системный реестр Windows.

Более детальную информацию о Trojan.Kovter.297 можно получить в соответствующем новостном материале.

В конце месяца вирусные аналитики «Доктор Веб» выявили целую группу вредоносных программ, среди которых оказался Trojan.PWS.Spy.19338 — троянец-шпион, нацеленный на бухгалтеров. Основное предназначение этого троянца — отслеживание нажатий клавиш в окнах ряда приложений, среди которых — 1С различных версий и СБиС++. Также он собирает информацию об инфицированной системе и передает злоумышленникам данные из буфера обмена инфицированного компьютера. Читайте подробности о Trojan.PWS.Spy.19338 в нашей новостной статье.

В июне было зафиксировано распространение Linux-троянца Linux.BackDoor.Irc.13. Эта вредоносная программа является модификацией Linux.BackDoor.Tsunami, однако не содержит функций для выполнения DDoS-атак. Команды этот троянец получает с использованием протокола IRC (Internet Relay Chat), предназначенного для обмена текстовыми сообщениями в Интернете.

Не обошли своим вниманием вирусописатели и пользователей компьютеров Apple: в июне специалисты «Доктор Веб» выявили нового троянца для OS X, получившего наименование Mac.BackDoor.SynCloud.1. При запуске он извлекает логины и пароли всех авторизованных в системе на данный момент пользователей OS X и отсылает эту информацию на управляющий сервер. По команде злоумышленников Mac.BackDoor.SynCloud.1 может загрузить с командного сервера и запустить на инфицированном компьютере исполняемый файл или сценарий на языке Python, а также выполнить иные действия, например, обновить свою версию. Вся информация, которой Mac.BackDoor.SynCloud.1 обменивается с управляющим сервером, шифруется.

Опасные сайты

В течение июня 2016 года в базу нерекомендуемых и вредоносных сайтов было добавлено 1 716 920 интернет-адресов.

| Май 2016 | Июнь 2016 | Динамика |

|---|---|---|

| + 550 258 | + 1 716 920 | +212% |

Вредоносное и нежелательное ПО для мобильных устройств

В июне вирусные аналитики компании «Доктор Веб» обнаружили несколько вредоносных приложений, которые распространялись в каталоге Google Play. Одно из них получило имя Android.Valeriy.1.origin. Этот троянец загружал сомнительные веб-сайты и показывал их в виде рекламных баннеров, которые предлагали пользователям указать номер телефона для доступа к различным сервисам и услугам, однако после ввода номера с абонентского счета жертв начинала списываться плата. Также троянец мог скачивать другие вредоносные приложения и выполнять JavaScript-сценарии.

Еще одна вредоносная программа, обнаруженная в каталоге Google Play, была добавлена в вирусную базу как Android.PWS.Vk.3. Этот троянец представлял собой аудиоплеер для прослушивания музыки, размещенной в социальной сети «ВКонтакте». Android.PWS.Vk.3 запрашивал у пользователей логин и пароль от учетной записи, после чего передавал эти данные злоумышленникам.

Наиболее заметные события, связанные с мобильной безопасностью в июне:

- обнаружение в каталоге Google Play троянца, который открывал сомнительнее веб-сайты и показывал их в виде рекламных баннеров;

- обнаружение в каталоге Google Play троянца, крадущего логины и пароли от учетных записей «ВКонтакте».

Более подробно о вирусной обстановке для мобильных устройств в июне читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах Лаборатория-live

http://feedproxy.google.com/~r/drweb/viruses/~3/y9mKwwreT_M/

|

|

«Доктор Веб»: обзор вирусной активности в июне 2016 года |

30 июня 2016 года

Первый летний месяц 2016 года выдался на удивление жарким для специалистов по информационной безопасности — в начале июня вирусные аналитики компании «Доктор Веб» завершили изучение нового банковского вируса Bolik, а вскоре был исследован бестелесный рекламный троянец Trojan.Kovter.297. Кроме того, в июне участились атаки на пользователей российских бухгалтерских программ. Сначала было зафиксировано распространение троянца, написанного на встроенном языке программирования 1С, который запускал на атакованном компьютере опасного шифровальщика. Позже был исследован троянец-шпион Trojan.PWS.Spy.19338, способный фиксировать нажатия клавиш в различных приложениях, в том числе в популярных бухгалтерских программах. Также в течение месяца вирусные аналитики дважды обнаруживали в официальном каталоге Google Play троянцев для мобильной платформы Android.

Главные тенденции июня

- Появление полиморфного банковского вируса Bolik

- Распространение троянца для приложения 1С

- Появление бестелесного рекламного троянца Trojan.Kovter

- Распространение опасного троянца-шпиона Trojan.PWS.Spy.19338

Угроза месяца

Программы семейства 1С пользуются высокой популярностью среди бухгалтеров и экономистов российских компаний. Проявляют к ним интерес и вирусописатели: аналитикам компании «Доктор Веб» уже встречались вредоносные приложения, написанные на встроенном языке программирования 1С. Троянец 1C.Drop.1 отличается от них своей архитектурой и функциональным назначением — это полноценный дроппер, сохраняющий на диск и запускающий опасного шифровальщика Trojan.Encoder.567.

Троянец распространяется в сообщениях электронной почты с темой «У нас сменился БИК банка», к которым приложен файл внешней обработки для программы «1С:Предприятие». Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», троянец разошлет свою копию по адресам электронной почты, обнаруженным в базе контрагентов, а затем извлечет из своих ресурсов, сохранит на диск и запустит троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

- "Управление торговлей, редакция 11.1"

- "Управление торговлей (базовая), редакция 11.1"

- "Управление торговлей, редакция 11.2"

- "Управление торговлей (базовая), редакция 11.2"

- "Бухгалтерия предприятия, редакция 3.0"

- "Бухгалтерия предприятия (базовая), редакция 3.0"

- "1С:Комплексная автоматизация 2.0"

Более подробную информацию об этой вредоносной программе можно почерпнуть в опубликованной на сайте компании «Доктор Веб» обзорной статье.

По данным статистики лечащей утилиты Dr.Web CureIt!

Trojan.MulDrop

Представитель семейства троянцев, предназначенных для установки на инфицированный компьютер других вредоносных программ.Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений.Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнёрской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

По данным серверов статистики «Доктор Веб»

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.BackDoor.IRC.NgrBot.42

Довольно распространенный троянец, известный специалистам по информационной безопасности еще с 2011 года. Вредоносные программы этого семейства способны выполнять на инфицированном компьютере поступающие от злоумышленников команды, а управление ими киберпреступники осуществляют с использованием протокола обмена текстовыми сообщениями IRC (Internet Relay Chat).Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.

Статистика вредоносных программ в почтовом трафике

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.Один из представителей семейства вредоносных программ, относящихся к категории банковских троянцев. Данное приложение представляет угрозу для пользователей систем дистанционного банковского обслуживания (ДБО), поскольку позволяет злоумышленникам красть конфиденциальную информацию путем перехвата заполняемых в браузере форм и встраивания в страницы сайтов некоторых банков.

Trojan.PWS.Turist

Троянская программа, предназначенная для хищения паролей и другой конфиденциальной информации, прежде всего необходимой для доступа к системам дистанционного банковского обслуживания (в том числе использующим механизм авторизации с применением смарт-карт).Trojan.Encoder.858

Представитель семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

Троянцы-шифровальщики

Наиболее распространенные шифровальщики в июне 2016 года:

- Trojan.Encoder.858

- Trojan.Encoder.2843

- Trojan.Encoder.4860

В июне 2016 года получил широкое распространение троянец-шифровальщик Trojan.Encoder.4860, также известный под наименованием JS.Crypt. Этот энкодер примечателен тем, что целиком написан на языке JScript. Троянец имеет самоназвание — «вирус RAA», а зашифрованные файлы получают расширение *.locked. После завершения шифрования пользовательских файлов Trojan.Encoder.4860 размещает в корневых папках дисков RTF-документ следующего содержания:

К сожалению, в настоящее время специалисты компании «Доктор Веб» не располагают инструментарием для расшифровки файлов, поврежденных этой версией троянца-шифровальщика.

Dr.Web Security Space 11.0 для Windows

защищает от троянцев-шифровальщиков

Этого функционала нет в лицензии Антивирус Dr.Web для Windows

| Защита данных от потери | |

|---|---|

|  |

Другие события

В начале июня вирусные аналитики компании «Доктор Веб» завершили исследование опасного банковского вируса Trojan.Bolik.1. Он предназначен для кражи денег со счетов клиентов российских банков, похищения конфиденциальной информации и шпионажа. Вирус наследует некоторые технические решения широко известных банковских троянцев Zeus (Trojan.PWS.Panda) и Carberp, но в отличие от них умеет распространяться без участия пользователя и заражать исполняемые файлы.

По команде киберпреступников Trojan.Bolik.1 ищет исполняемые файлы в сетевых папках и на подключенных к компьютеру USB-устройствах, после чего заражает их. Зараженные этим вирусом программы детектируются Антивирусом Dr.Web под именем Win32.Bolik.1. Внутри каждой такой программы хранится в зашифрованном виде сам банковский троянец Trojan.Bolik.1, а также другая необходимая вирусу информация.

Trojan.Bolik.1 может контролировать данные, передаваемые и отправляемые браузерами Microsoft Internet Explorer, Chrome, Opera и Mozilla Firefox (благодаря этому он способен похищать информацию, которую пользователь вводит в экранные формы). Кроме того, вирус умеет делать снимки экрана, фиксировать нажатия клавиш, создавать на зараженной машине собственный прокси-сервер и веб-сервер, позволяющий обмениваться файлами со злоумышленниками. Подробности об этой вредоносной программе изложены в подготовленной компанией «Доктор Веб» обзорной статье.

Еще одна новинка июня — бестелесный троянец Trojan.Kovter.297. Эта вредоносная программа незаметно для пользователя запускает в фоновом режиме несколько экземпляров браузера Microsoft Internet Explorer, посещает с их помощью указанные злоумышленниками сайты и накручивает количество просмотров рекламы, нажимая на рекламные ссылки и баннеры. Отличительной чертой троянца является то, что он не присутствует на инфицированном компьютере в виде отдельного файла, а работает непосредственно в оперативной памяти, используя для своего хранения системный реестр Windows.

Более детальную информацию о Trojan.Kovter.297 можно получить в соответствующем новостном материале.

В конце месяца вирусные аналитики «Доктор Веб» выявили целую группу вредоносных программ, среди которых оказался Trojan.PWS.Spy.19338 — троянец-шпион, нацеленный на бухгалтеров. Основное предназначение этого троянца — отслеживание нажатий клавиш в окнах ряда приложений, среди которых — 1С различных версий и СБиС++. Также он собирает информацию об инфицированной системе и передает злоумышленникам данные из буфера обмена инфицированного компьютера. Читайте подробности о Trojan.PWS.Spy.19338 в нашей новостной статье.

В июне было зафиксировано распространение Linux-троянца Linux.BackDoor.Irc.13. Эта вредоносная программа является модификацией Linux.BackDoor.Tsunami, однако не содержит функций для выполнения DDoS-атак. Команды этот троянец получает с использованием протокола IRC (Internet Relay Chat), предназначенного для обмена текстовыми сообщениями в Интернете.

Не обошли своим вниманием вирусописатели и пользователей компьютеров Apple: в июне специалисты «Доктор Веб» выявили нового троянца для OS X, получившего наименование Mac.BackDoor.SynCloud.1. При запуске он извлекает логины и пароли всех авторизованных в системе на данный момент пользователей OS X и отсылает эту информацию на управляющий сервер. По команде злоумышленников Mac.BackDoor.SynCloud.1 может загрузить с командного сервера и запустить на инфицированном компьютере исполняемый файл или сценарий на языке Python, а также выполнить иные действия, например, обновить свою версию. Вся информация, которой Mac.BackDoor.SynCloud.1 обменивается с управляющим сервером, шифруется.

Опасные сайты

В течение июня 2016 года в базу нерекомендуемых и вредоносных сайтов было добавлено 1 716 920 интернет-адресов.

| Май 2016 | Июнь 2016 | Динамика |

|---|---|---|

| + 550 258 | + 1 716 920 | +212% |

Вредоносное и нежелательное ПО для мобильных устройств

В июне вирусные аналитики компании «Доктор Веб» обнаружили несколько вредоносных приложений, которые распространялись в каталоге Google Play. Одно из них получило имя Android.Valeriy.1.origin. Этот троянец загружал сомнительные веб-сайты и показывал их в виде рекламных баннеров, которые предлагали пользователям указать номер телефона для доступа к различным сервисам и услугам, однако после ввода номера с абонентского счета жертв начинала списываться плата. Также троянец мог скачивать другие вредоносные приложения и выполнять JavaScript-сценарии.

Еще одна вредоносная программа, обнаруженная в каталоге Google Play, была добавлена в вирусную базу как Android.PWS.Vk.3. Этот троянец представлял собой аудиоплеер для прослушивания музыки, размещенной в социальной сети «ВКонтакте». Android.PWS.Vk.3 запрашивал у пользователей логин и пароль от учетной записи, после чего передавал эти данные злоумышленникам.

Наиболее заметные события, связанные с мобильной безопасностью в июне:

- обнаружение в каталоге Google Play троянца, который открывал сомнительнее веб-сайты и показывал их в виде рекламных баннеров;

- обнаружение в каталоге Google Play троянца, крадущего логины и пароли от учетных записей «ВКонтакте».

Более подробно о вирусной обстановке для мобильных устройств в июне читайте в нашем обзоре.

Узнайте больше с Dr.Web

Вирусная статистика Библиотека описаний Все обзоры о вирусах Лаборатория-live

http://feedproxy.google.com/~r/drweb/viruses/~3/orJh08ZgqsM/

|

|

Исследованный «Доктор Веб» троянец-шпион нацелился на бухгалтеров |

27 июня 2016 года

Trojan.MulDrop6.44482 распространяется в виде приложения-установщика, которое при запуске проверяет наличие на инфицируемом компьютере антивирусов Dr.Web, Avast, ESET или Kaspersky: если таковые обнаруживаются, троянец завершает свою работу. Также он прекращает работу, если локализация Windows отличается от русской. В остальных случаях эта вредоносная программа сохраняет на диск архиватор 7z и защищенный паролем архив, из которого затем извлекает файлы по одному. В этом архиве содержится несколько программ и динамических библиотек, имеющих разное назначение. Одно из приложений, которое распаковывает и запускает Trojan.MulDrop6.44482, детектируется антивирусом Dr.Web под именем Trojan.Inject2.24412. Этот троянец предназначен для встраивания в запускаемые на зараженном компьютере процессы вредоносных библиотек. Другая вредоносная программа из комплекта Trojan.MulDrop6.44482 получила наименование Trojan.PWS.Spy.19338 — это троянец-шпион, способный передавать киберпреступникам набираемый пользователем текст в окнах различных приложений, в том числе бухгалтерских.

Trojan.PWS.Spy.19338 запускается непосредственно в памяти атакуемого компьютера без сохранения на диск в расшифрованном виде, при этом на диске хранится его зашифрованная копия. Основное предназначение этого троянца — логирование нажатий клавиш в окнах ряда приложений и сбор информации об инфицированной системе. Кроме того, фиксирующий нажатия клавиш модуль-кейлоггер может передавать злоумышленникам данные из буфера обмена инфицированного компьютера. Также Trojan.PWS.Spy.19338 может запускать на зараженном ПК получаемые с управляющего сервера программы как с промежуточным сохранением их на диск, так и без него. Троянец состоит из нескольких модулей, каждый из которых выполняет собственный набор функций.

Вся информация, которой Trojan.PWS.Spy.19338 обменивается с управляющим сервером, шифруется в два этапа, сначала с использованием алгоритма RC4, затем — XOR. Записи о нажатиях клавиш троянец сохраняет на диске в специальном файле и с интервалом в минуту передает его содержимое на управляющий сервер. Вместе с кодами самих нажатых клавиш Trojan.PWS.Spy.19338 отсылает злоумышленникам и название окна, в котором произошло нажатие. Троянец отслеживает активность пользователя в следующих приложениях:

- 1С версии 8;

- 1С версии 7 и 7.7;

- СБиС++;

- Skype;

- Microsoft Word;

- Microsoft Excel;

- Microsoft Outlook;

- Microsoft Outlook Express и Windows Mail;

- Mozilla Thunderbird.

Помимо этого троянец собирает информацию о подключенных к компьютеру устройствах для работы с картами Smart Card. Отдельные модули Trojan.PWS.Spy.19338 позволяют передавать злоумышленникам данные об операционной системе инфицированного компьютера.

Все упомянутые вредоносные программы детектируются и удаляются антивирусом Dr.Web. Компания «Доктор Веб» благодарит специалистов «Яндекс» за предоставленный для исследования образец троянца.

Подробнее о Trojan.MulDrop6.44482

Подробнее о Trojan.PWS.Spy.19338

http://feedproxy.google.com/~r/drweb/viruses/~3/FGYhz3kUroA/

|

|

Исследованный «Доктор Веб» троянец-шпион нацелился на бухгалтеров |

27 июня 2016 года

Trojan.MulDrop6.44482 распространяется в виде приложения-установщика, которое при запуске проверяет наличие на инфицируемом компьютере антивирусов Dr.Web, Avast, ESET или Kaspersky: если таковые обнаруживаются, троянец завершает свою работу. Также он прекращает работу, если локализация Windows отличается от русской. В остальных случаях эта вредоносная программа сохраняет на диск архиватор 7z и защищенный паролем архив, из которого затем извлекает файлы по одному. В этом архиве содержится несколько программ и динамических библиотек, имеющих разное назначение. Одно из приложений, которое распаковывает и запускает Trojan.MulDrop6.44482, детектируется антивирусом Dr.Web под именем Trojan.Inject2.24412. Этот троянец предназначен для встраивания в запускаемые на зараженном компьютере процессы вредоносных библиотек. Другая вредоносная программа из комплекта Trojan.MulDrop6.44482 получила наименование Trojan.PWS.Spy.19338 — это троянец-шпион, способный передавать киберпреступникам набираемый пользователем текст в окнах различных приложений, в том числе бухгалтерских.

Trojan.PWS.Spy.19338 запускается непосредственно в памяти атакуемого компьютера без сохранения на диск в расшифрованном виде, при этом на диске хранится его зашифрованная копия. Основное предназначение этого троянца — логирование нажатий клавиш в окнах ряда приложений и сбор информации об инфицированной системе. Кроме того, фиксирующий нажатия клавиш модуль-кейлоггер может передавать злоумышленникам данные из буфера обмена инфицированного компьютера. Также Trojan.PWS.Spy.19338 может запускать на зараженном ПК получаемые с управляющего сервера программы как с промежуточным сохранением их на диск, так и без него. Троянец состоит из нескольких модулей, каждый из которых выполняет собственный набор функций.